什麽是零信任(What is Zero Trust)?

零信任是一种网络安全范式,用於支持可见性的细粒度,动态和以数据为中心的访问控制。

(访问控制基於需要了解和最小特权的原则,通过身份验证,授权和计费来中介资源的使用。)

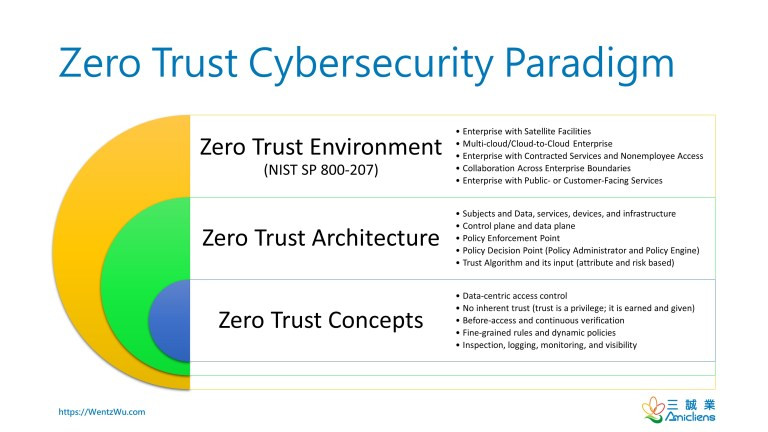

零信任网络安全范例

下图总结了我对“零信任”的研究,该研究综合了各种来源,例如Jericho论坛,DoD GIG / Black Core,Forrester的零信任网络,Google的BeyondCorp,CSA的SDP和NIST SP 800-207。

零信任概念(Zero Trust Concepts)

. 以数据为中心的访问控制

. 没有固有的信任(信任是特权;它是获得和给予的)

. 访问前和连续验证

. 细粒度的规则和动态策略

. 检查,记录,监视和可见性

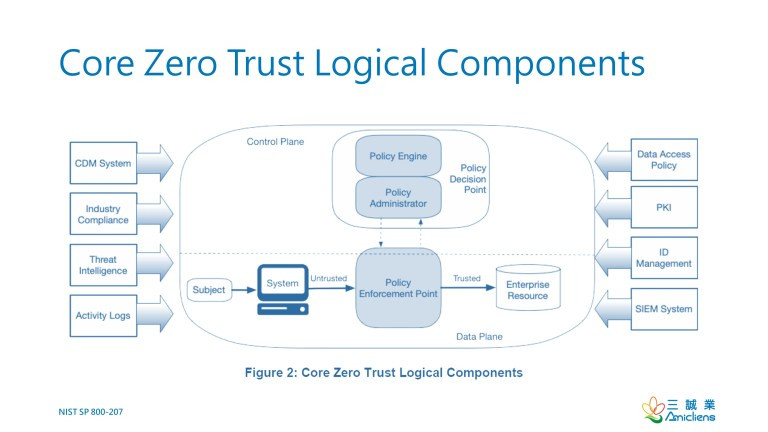

零信任架构(Zero Trust Architecture)

. 主题和数据,服务,设备和基础架构

. 控制平面和数据平面

. 政策执行点

. 策略决策点(策略管理员和策略引擎)

. 信任算法及其输入(基於属性和风险)

约翰·金德瓦格(John Kindervag)和零信任(Zero Trust)

约翰·金德瓦格(John Kindervag)在2010年创造了零信任(Zero Trust),以消除依赖周边安全性的“信任”概念。他主张边界安全性已被破坏并且不再足够,并且将对网络位置的盲目信任称为“破坏性信任”。我相信“固有授权”是他的“零信任”网络模型中“信任”的核心思想,并总结出他的“零信任”的主要思想如下:

不要依赖网络位置(粗粒度的边界),而要使用集成的分段网关(NGFW,下一代防火墙)将数据和相关资源(他称为MCAP或微核和边界)分组为较小的部分。

零信任神话(Zero Trust Myths)

他现在是Palo Alto Networks的现场CTO。该公司介绍了“零信任神话”:

- 零信任的目标是使系统可信。

- 这是复杂,昂贵且费时的。

- 零信任与身份有关。

- 您可以在第3层进行零信任。

除第一个神话外,我都同意,第一个神话将“信任”视为“固有授权”的同义词。我们不会构建依赖於固有授权(即上面所谓的“信任”)的系统,但我宁愿将信任定义为对安全性或信任度的信任。因此,我们确实希望消除固有的授权(盲目/破碎的信任),以使系统可信(安全和可信),即交付安全可靠的系统并提供保证。

参考

. NIST SP 800-207

. 约翰·金德瓦格

. 零信任的真相(Palo Alto)

. 将安全性构建到网络的DNA中:零信任网络架构(Forrester)

. 国防部全球信息网格(GIG)建筑愿景

. BeyondCorp –企业安全性的新方法(Google)

. 软件定义的边界(SDP)体系结构指南(CSA))

. 零信任架构和解决方案(Gartner)

资料来源:Wentz Wu 网站

>>: 【左京淳的JAVA WEB学习笔记】第八章 服务器异步设定

DAY29 欸你Git来Hub一下

昨天提到先将本机的档案列为版控,但是光在本机这样操作还是不太够,其他人要一起共同开发的时候,还是一样...

JAVA - Windows 10 建立 Maven 专案并执行

JAVA - Windows 10 建立 Maven 专案并执行 参考资料 参考资料: (二)mav...

[Day2] Android - Kotlin笔记: lazy

来介绍一下lazy 以下以TextView为例 我们一般init(初始化一个元件): private...

[2021铁人赛 Day-03] ARM and 嵌入式开发板

前言 昨天朋友知道我正在撰写文章,果然是朋友啊XD 毫不留情地被呛爆,写一大堆屁话,却没有介绍嵌入...

04

蒙特兰在过去曾经讲过,在别人藐视的事中获得成功,是一件了不起的事,因为它证明不但战胜了自己,也战胜了...