Day22:今天来聊一下如何用Ghost Eye来取得Web Server资讯

通过执行Web Server Footprinting,我们可以收集到有价值的系统资讯

例如帐户资讯,作业系统,软件版本,伺务器名称和资料库架构资讯。

今天我们从Git下载Ghost Eye来取得Web Server资讯

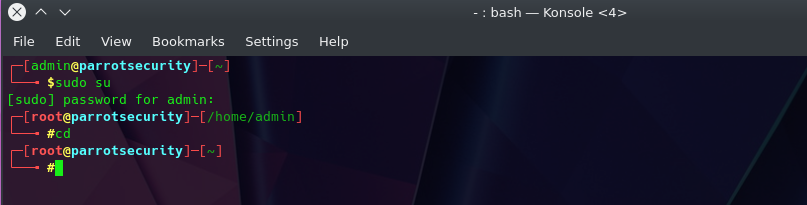

登入Parrot Security主机,输入sudo su切换身份

输入cd切换目録

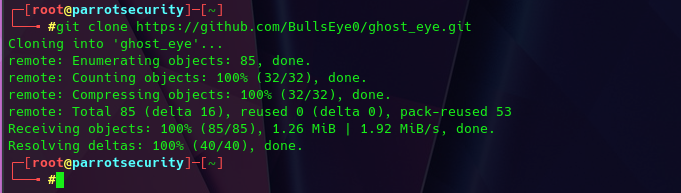

输人以下指令

git clone https://github.com/BullsEye0/ghost_eye.git

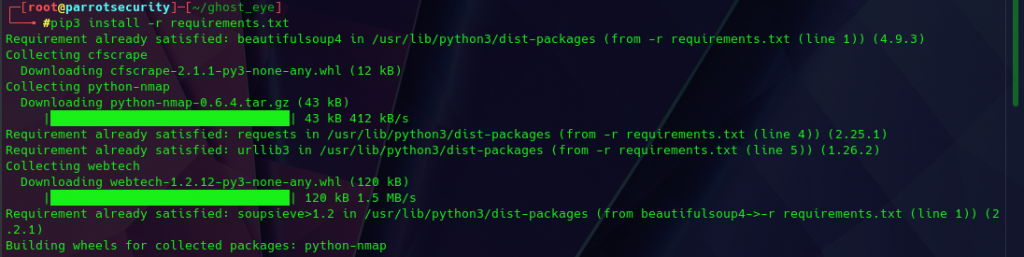

输入以下指令

pip3 install -r requirements.txt

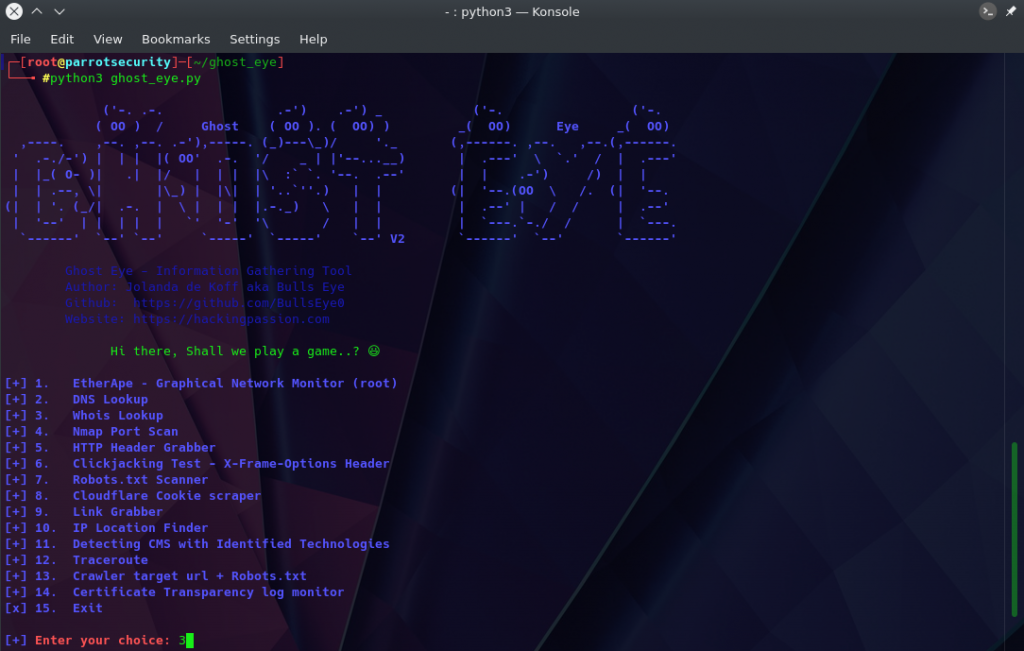

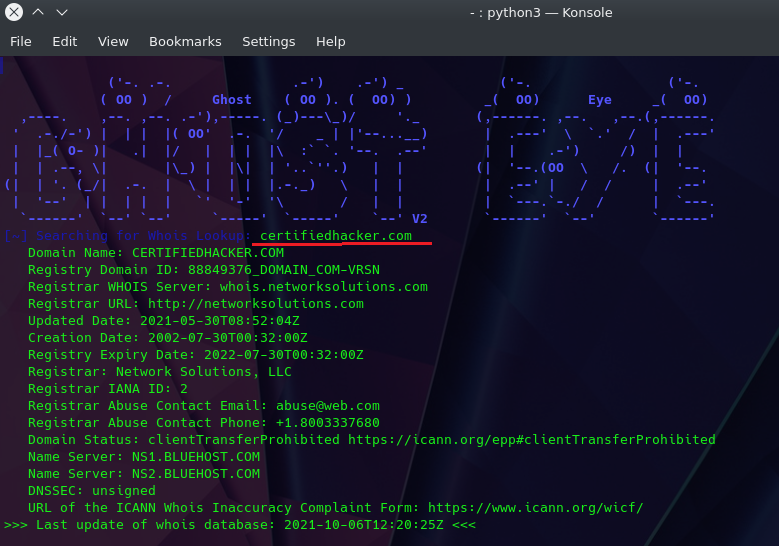

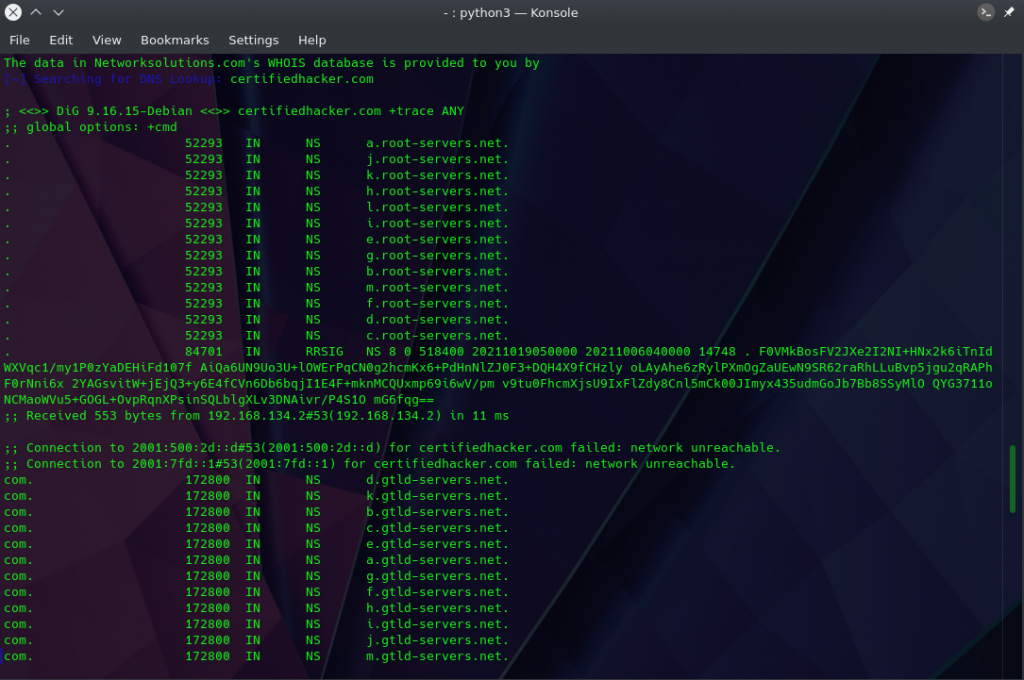

输入指令python3 ghost_eye.py,输入数字3-Whois Lookup,输入certifiedhacker.com

看到Whois资讯

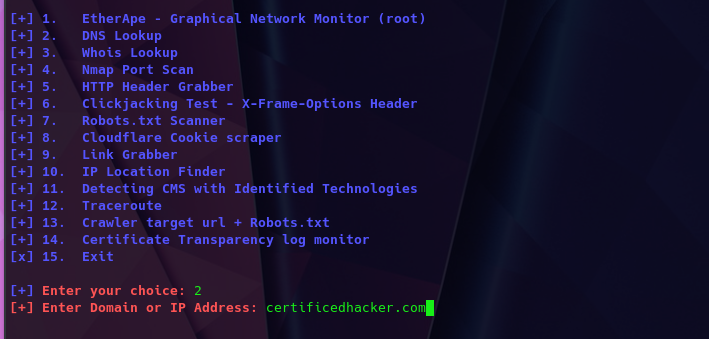

选择2-DNS Lookup,输入certifiedhacker.com

看到DNS资讯

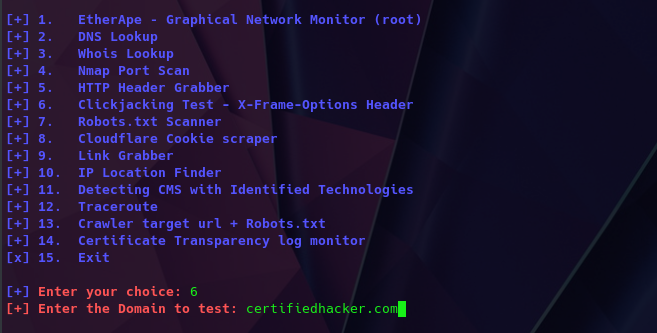

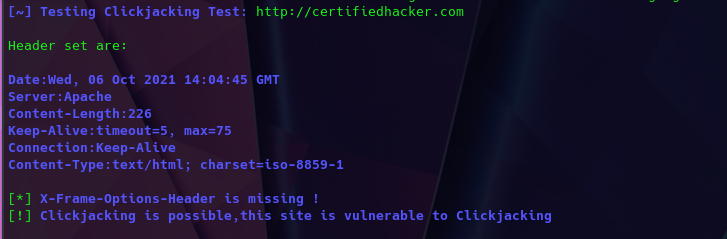

输入6选择Clickjacking Test,输入certifiedhacker.com

看到Clickjacking Test资讯

>>: Day 21. 透过实作设计一个登入页面,掌握 Figma 基本工具

使相机看着目标

大家好,我是西瓜,你现在看到的是 2021 iThome 铁人赛『如何在网页中绘制 3D 场景?从 ...

【第15天】训练模型-ResNet152V2

摘要 ResNet152V2 1.1 来源 1.2 架构 1.3 特性 训练过程 2.1 预训练模型...

Day 29:专案07 - 天气小助理03 | Heroku云端平台

图片来源:https://www.lohaslife.cc/archives/18537 昨天最後...

欢迎下载 PDF分解器 PDFdissector【免费】

欢迎下载本人自制 PDF分解器 PDFdissector【免费】 PDFdissector.msi ...

[Day 51] 留言板後台及前台(七) - 那些年,我们一起踩的XSS

甚麽是XSS 针对网站有很多种攻击方式, SQL Injection是一种, 另外还有一种常见的是X...