Day9:今天来讲一下Microsoft Defender for Endpoint的装置调查

我们在导入Microsoft Defender for Endpoint後,系统会将事件指派给管理者,

若有可疑 PowerShell 命令列的相关警示。 首先检查Event,并了解所有相关的Alert

、Device和evidence。

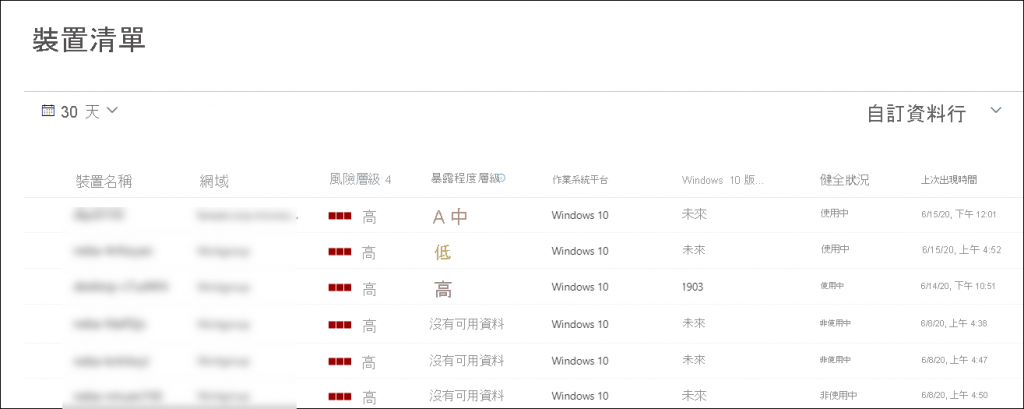

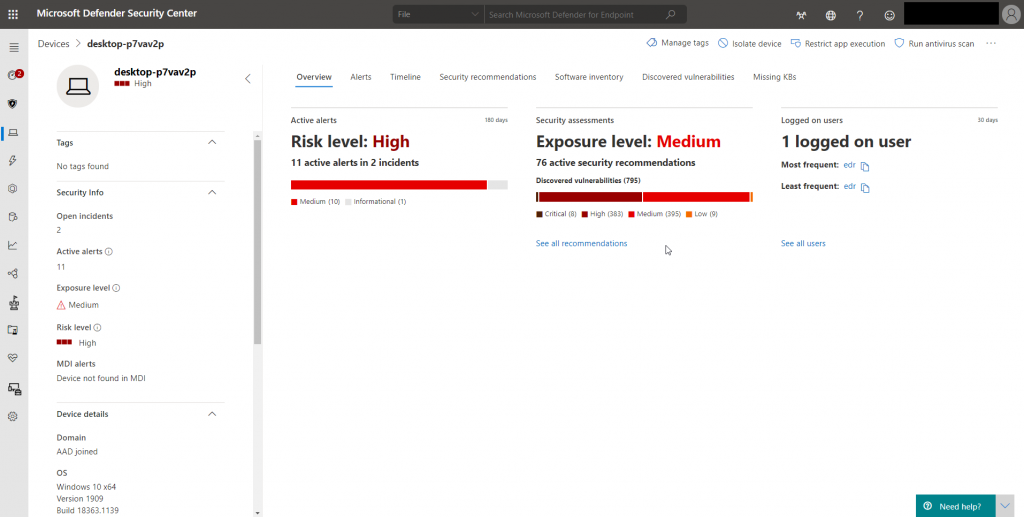

我们可以从[装置清查]看到网路中产生Alert的装置清单,DashBoard会显示过去30天内

出现警示的装置。我们可以从各种调查页面 (例如 [事件] 和 [警示]) 存取 [装置] 页面。

我们会看到网域、风险层级、作业系统平台和其他详细资料等资讯,让我们易於识别最有风险的装置。

风险层级

风险层级会根据因素的组合来反映装置的整体风险评量,包括装置上作用中警示的类型和严重性。

解决作用中的警示、核准补救活动,以及隐藏後续的警示,可以降低风险层级。

暴露程度层级

暴露程度层级会根据其搁置安全性建议的累计影响,反映装置目前的暴露程度。

可能的层级为低、中和高。 低暴露程度表示您的装置不易遭受攻击。

如果暴露程度层级显示「没有可用的资料」,可能有几个原因造成这种情况:

装置已停止回报超过 30 天 - 在此情况下,会将其视为非使用中,且不会计算暴露程度

不支援装置作业系统 - 请参阅适用於端点的 Microsoft Defender 的最低需求

装置的代理程序过时 (不太可能)

<<: Day9 在 Next.js 安装 apollo-graphql,串接 WordPress GraphQL API(上)

【在 iOS 开发路上的大小事-Day02】抛弃 Storyboard 改用 Xib 来做全部的 UI 设计吧

前情提要 一般在用 Xcode 创新专案的时候,会预设使用 Main.storyboard 来作为我...

[区块链&DAPP介绍 Day9] Solidity 教学 - control flow

本日来介绍一下 solidity 的控制流程。 学任何语言基本上都需要条件判断式,那就稍微简单介绍一...

第 51 天 - 研究 shell 解释器 - part1

今天研究 shell 解释器 鸟哥说建议 shell 开头都要写 #!/bin/bash 我这边查询...

存取方法

终於度过前面枯燥乏味的内容了...(但它们都很重要,也与今天的主题有关) 今天要来进入重点项目 我们...

每个人都该学的30个Python技巧|技巧 8:进阶判断—巢状判断式(字幕、衬乐、练习)

昨天教的是判断式,那它会用到程序区块,那Python要怎麽显示程序区块呢?是要用冒号以及缩排来显示,...