Day9: MFA启用、IAM Access Analyzer

上篇我们讲到在AWS Console 里面如何建立role以及Policy,今天我们来看如何启用MFA、使用IAM Analyzer

如何启用MFA?

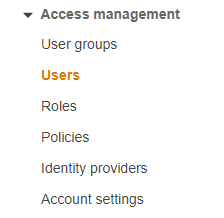

1.IAM旁边列表点user

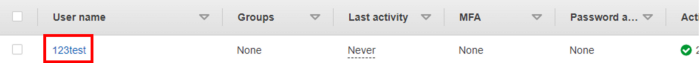

2.点击你想设定的user

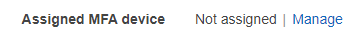

3.画面中间标签列选择Security Credentials

4.Assign MFA device按Manage

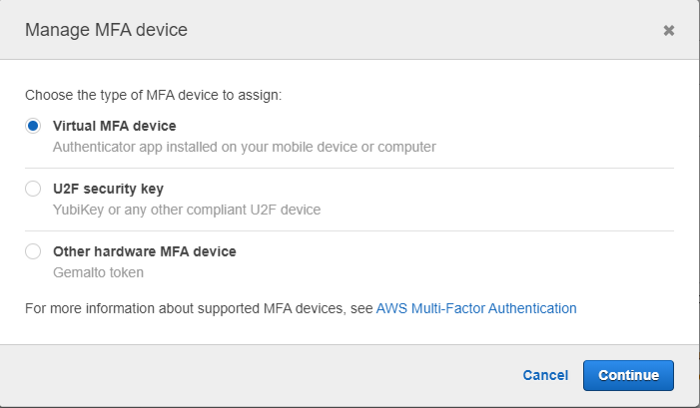

5.MFA选项可选择虚拟MFA装置、U2F security key或是实体的MFA验证装置,这里选择虚拟MFA装置为例

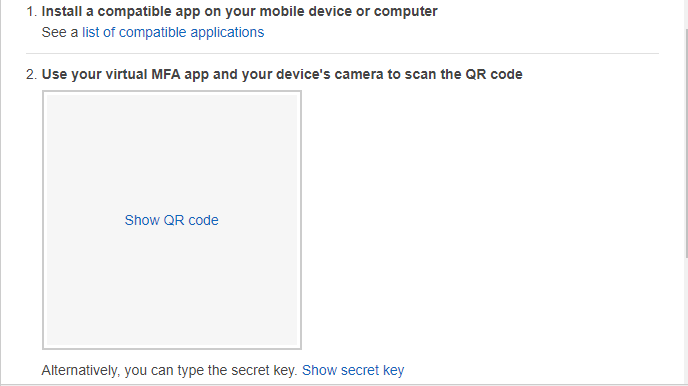

6.在您的智慧型手机下载验证码产生器,如Google Authenticator、Microsoft Authenticator等APP。按下show QR code,并使用APP里面的扫瞄功能扫描 QR code。之後再输入两组MFA code,MFA code由两组6位数的数字所组成

完成之後该使用者在下次登入时,透过原有方式登入後,需输入一组MFA的验证码,来验证是否是您本人登入。

什麽是IAM Access Analyzer?

IAM Analyzer是透过逻辑推论的方式来找出非经你允许而能够存取你帐号资源,如S3,的来源。IAM Analyzer会列出每笔找出的结果,你可以去判断这些来源是否是安全的。

如何使用IAM Access Analyzer?

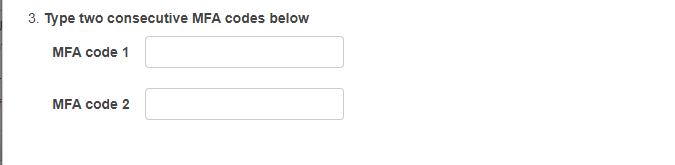

1.点选右边选单Analyzer

2.按Create analyzer

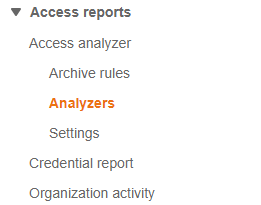

3.这步可以下tag,下完按Create analyzer

4.建完之後你需要给Analyzer一个AWSServiceRoleForAccessAnalyzer的 Service-link role,他才能去分析你想要找出的目标

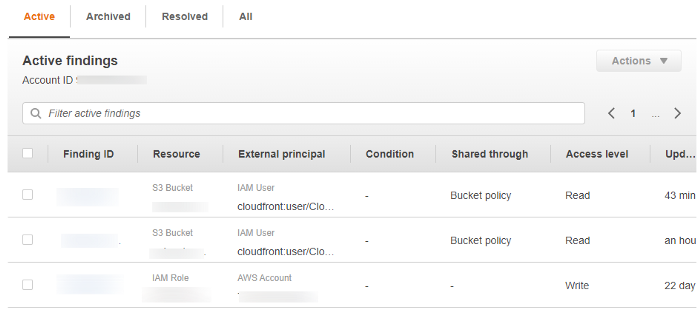

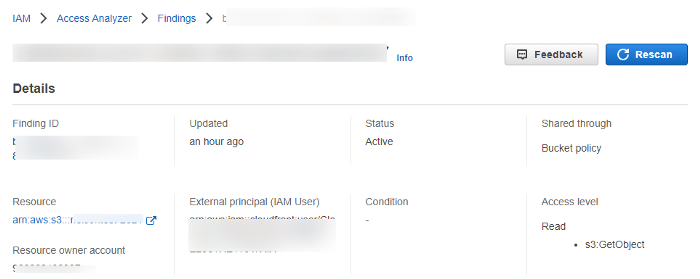

5.分析时间大概要花30分钟,他将会逐条列出结果

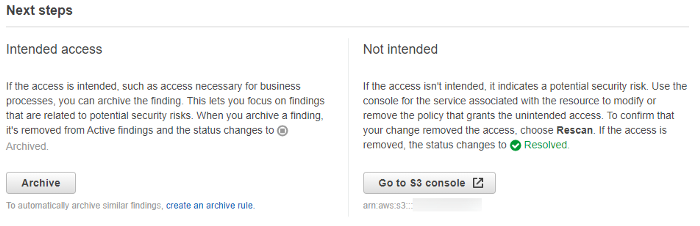

6.点进其中一笔,他会列出此笔存取的状态,并在下方列出如果你知道此笔存取是合规的就按Archived,如果不合规请去IAM修改Policy,再按一次rescan,如果设置正确此笔问题的状态会被更新为Resolved

小结

IAM就先写到这边拉,虽然在这几篇中只列出几项比较常用的设定,但IAM在AWS资安里面所扮演的角色可是举足轻重不容轻视的,希望各位在AWS上建立服务时,也都能注意IAM给每位使用者以及服务相对应的权限采用最小开放原则。

>>: Day06:【TypeScript 学起来】资料型别那些事 : 总览

Singleton 单例模式

首先,先来看看一个简单、特殊的创造物件的模式。 In software engineering, t...

我是那个练习遇到困难的 所以才会问qwq 这道题卡了很久 卡了五天了也不晓得 怎麽写 请各位大神教QWQ

设计一个能将字串资料排序的程序,你的程序至少得通过如下资料的测试: abcd, a123,bca,...

Day 18 事件指示器

某些Kernel里面会提供每个任务一个事件指示器(event regiser),就是在任务之内指定需...

Day 17-制作购物车系统之MongoDB设定

今天要用MongoDB cluster 以下内容有参考教学影片,底下有附网址。 (内容包括我的不专业...

EP29 - 秽土转生~到了 AWS 也要能够备份~

在 EP13 - 灾难演练,重建你的 VPC, 我们在重建 VPC 之前, 有带着大家怎麽进行单次备...