对象重用(Object reuse)&跨站脚本(Cross-Site Scripting -XSS)&SQL注入(SQL Injection)&会话劫持(Session Hijacking)

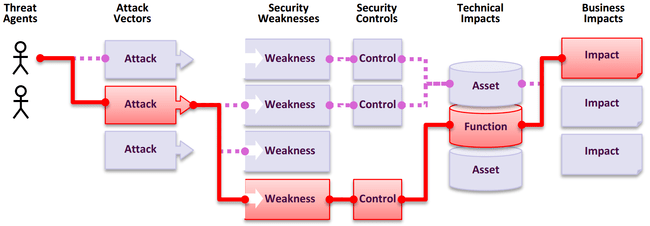

-什麽是应用程序安全风险?

对象重用(Object reuse)

根据NIST术语表,对象重用是指“在确保没有残留数据保留在存储介质上之後,对包含一个或多个对象的存储介质进行重新分配和重用”。

但是,将“对象”称为“内存空间”并不少见。现代操作系统可以动态分配内存空间给进程,并在释放时重新使用内存。如果操作系统不启动或清除分配给进程的内存,则存在数据驻留的风险。

跨站脚本(Cross-Site Scripting -XSS)

跨站点脚本(XSS)是“一个漏洞,攻击者可以利用该漏洞将恶意代码注入到原本良性的网站中。这些脚本获得目标网站生成的脚本的权限,因此可能损害网站与客户端之间数据传输的机密性和完整性。如果网站显示用户在请求或表单中提供的数据而没有对数据进行清理以使其不可执行,则它们将很容易受到攻击。”

资料来源:NIST SP 800-63-3

SQL注入(SQL Injection)

SQL注入指的是“查找将未充分处理的用户输入传递给数据库後端的网站的攻击”。

资料来源:NISTIR 7682

会话劫持(Session Hijacking)

会话劫持是“一种攻击,攻击者可以在後两方之间成功进行身份验证交换之後,在请求者和验证者之间插入自己的身份。攻击者可以冒充验证者或相反的身份来控制会话数据交换。索赔人与移民代表之间的会议也可能受到类似的损害。”

资料来源:NIST SP 800-63-3

参考

. NISTIR 7682

. NIST SP 800-63-3

. OWASP Top Ten 2017

资料来源: Wentz Wu QOTD-20201208

Day7 初探CFS scheduler (上)

前言 上次讲完了过去 Linux 的排程器,今天就来讲讲 CFS (complete fair sc...

Day_04 : 让 Vite 来开启你的Vue_ Module Bundler

Hi~Dai Gei Ho,我是Winnie,今天是2021/09/16 ,是个对我来说别具意义的一...

30天零负担轻松学会制作APP介面及设计【DAY 25】

大家好,我是YIYI,今天我要来展示过去24天来努力的结晶了。 影片介绍 一开始会进入写着SECRE...

[Day10]PHP判断式03

PHP判断式 return return 将程序控制返还给调用模块。将在调用模块中执行的下一句表达式...

[Day16] swift & kotlin 实作篇!(7) Click Event 绑定

swift 画面都有了! 接下来我们来完成一个小功能吧 首先 我们点选Main.storyboard...