Burp Suite 已经提供给你了最便利的 C2 Server

虽然是写C2 Server,

但实际上我们并不是真的要从这个Server发送指令出去,

我们只是要让攻击的目标,连上我们的目标~

这个在实际的渗透测试当中,

有时可是一件相当重要的事情呢!

相信有部分的人可能常常在玩靶机或是漏洞练习环境,

或是有些人可能自己架漏洞环境下载一些PoC来用,

不知道大家有没有看过许多大神的PoC,

常常都是譬如弹出小算盘之类的~

那如果我们在渗透测试的过程中,

发现了一个怀疑可能存在的RCE漏洞,

我们应该要怎麽去验证它呢?

难道说... 要让它弹出小算盘吗XD

当然不可能阿!

就算它成功的弹出了小算盘,我也是看不到啊。

所以就必须去思考与常识各种的方法,

譬如像是我可以尝试让目标服务器来ping我的服务器

(广义来说可以算Out-of-Band,不过实际上有更多更复杂玩法),

如果我成功下了一个指令让目标服务器ping或是解析我的domain name,

成功的话就表示我的RCE成功了,对吧~

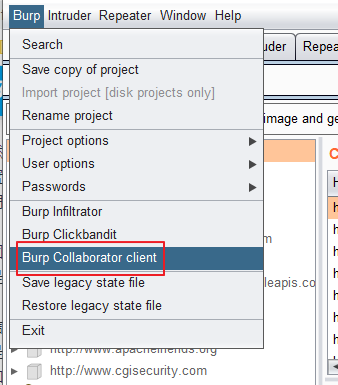

这边直接开启Burp,选择左上角的Burp -> Burp Collaborator client,

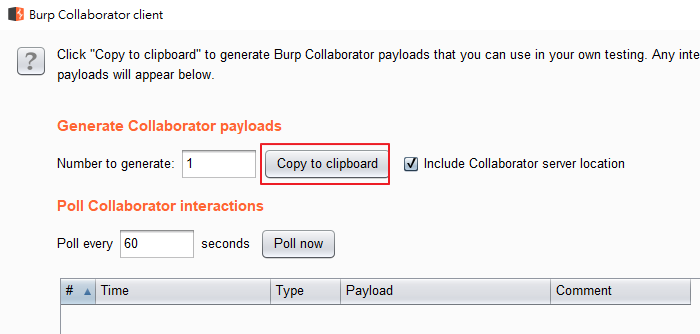

这时候就会出现了 Collaborator client,我们点选Copy to clipboard,

把我们的网域复制下来,利用ping来做测试,

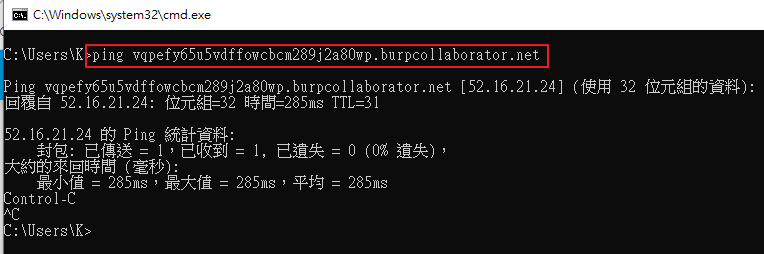

我们利用本机的cmd去ping这个网域,

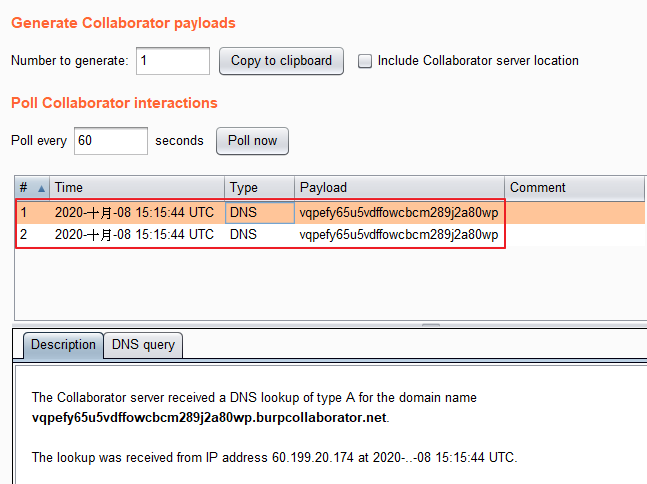

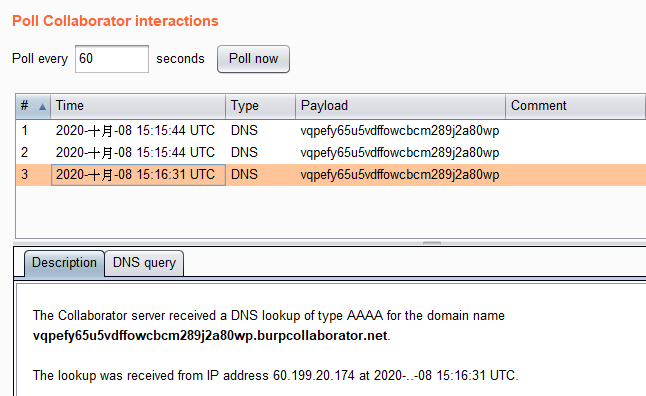

回到Burp按下Poll now,可以发现这个网域确实有被解析的动作。

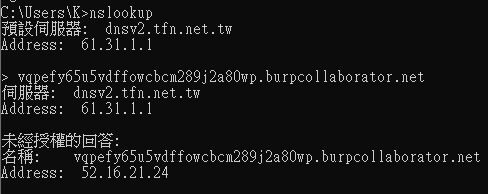

我们也可以利用nslookup来直接对这个网域做解析,

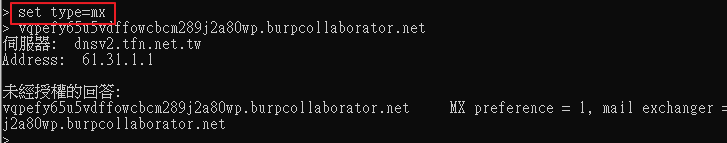

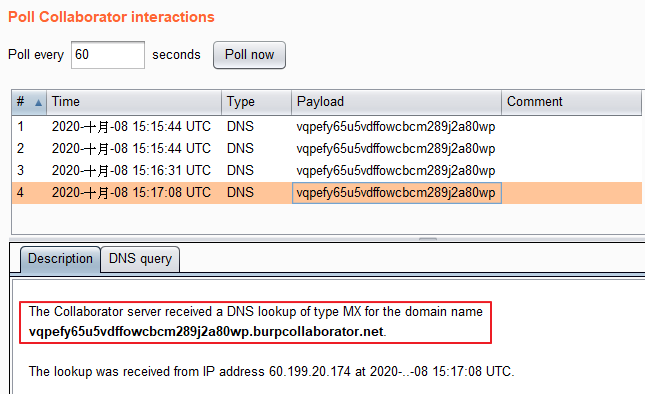

也可以修改type譬如说是MX,进行解析,

可以发现这些动作都会在Collaborator client被记录下来。

实际上这个的玩法是还满多的,

如果有参与portswigger学院课程的话,

其实就会用到好几次,都还满特别的。

最後谈谈实务上,如果真的是常用的话,

还是自己架一个Server更实用XD

Burp就是一个还满随手方便使用的而已。

>>: DAY 27 Django 简易入门教学(四)-建立 Django 视图

用React刻自己的投资Dashboard Day20 - 首页功能切板

tags: 2021铁人赛 React 先从mobile版型的页面来看,可以分为几个部份,如下图: ...

创建App·小总结

创建App·总结 在之前的27天中,每天发一篇日志,讲述自己的过程,然而像是重温知识,但也有一些自己...

创建App-学生版界面(1.课程资料界面)

学生版界面(课程资料界面) 现在进入学生版的界面建设,因学生版本只能接收由老师透过本App发布的课程...

Day 21: 压力测试Jmeter

系统上线以前,如果我们没有去挑战一个系统的极限,我们永远不知道该系统最高可以有多少的可靠度,压力测试...

【Day3】不可貌相的JS变数型别:基本型别

俗话说:「人不可貌相,海水不可斗量。」就像我们看到郭靖傻不楞登,怎麽知道他武功高强。杨康外表英俊,...