【Day14】浅谈系统入侵System Hacking(一)

哈罗,

我们在前面几天学习了以下这些主题:

- 资讯蒐集(Footprinting)

- 网路扫描(Scanning)

- 列举技术(Enumeration)

- 漏洞分析(Vulnerability Analysis)

今天我们要开始进入下一阶段系统入侵(System Hacking)...![]()

系统入侵(System Hacking)流程

参考CEHv11,

系统入侵主要为以下这几个流程:

-

获取访问权限(Gaining Access)

透过破解密码(Cracking Passwords)或是漏洞利用(Vulnerability Explotation)取得目标系统的访问权限。 -

提高权限(Escalating Privileges)

攻击者可利用系统或软件应用程序中存在的漏洞,让访问权限提升至管理级别,就能执行一些原本被受保护的操作。 -

维持权限(Maintaining Access)

攻击者将确保持续拥有高访问级别的权限,以利後续执行恶意程序、窃取敏感资料或隐藏恶意档案等行为。 -

清除轨迹(Clearing Logs)

为了避免被检测到,攻击者会删除系统日志中的相关活动。

获取访问权限 Gaining Access

当我们使用微软的Windows作业系统,

微软有提供一些使用者验证机制或协议。

-

SAM(Security Accounts Manager)Database

安全性帐户管理器。

Windows作业系统会使用SAM资料库或集中式目录管理服务(Active Directory),也就是常说的AD。

来储存与管理使用者帐户资讯和权限,如使用者群组、使用者帐户、网域、电脑帐户等。

为了防止未经验证的用户访问,SAM会使用hash来储存密码,而非用明文(plaintest)。

而SAM档案会储存在C:\Windows\System32\config\SAM中,

一般使用者不该能直接读取SAM档案,近期也有出现Window漏洞让使用者能读取SAM组态档。

延伸阅读:Windows 10惊传一般使用者也能读取SAM组态档的漏洞,恐被攻击者滥用,获得高系统权限 -

NTLM(NT LAN Manager) Authentication

NTLM是一种安全验证协定,其中有这三种方式:LM、NTLMv1和NTLMv2。

LM(Lan Manager)是比较早的一种验证作法,会使用56bit DES做加密,而这种加密方式安全性很低,已被淘汰。

之後微软又推出NTLM(New technology Lan Manager)来取代LM,会使用Challenge-Response的机制来进行身分验证。

其中因为NTLMv1被宣告能暴力破解,所以现在的资安规范多半是建议使用NTLMv2。

延伸阅读:冷知识 - NTLMv1 为什麽不安全? -

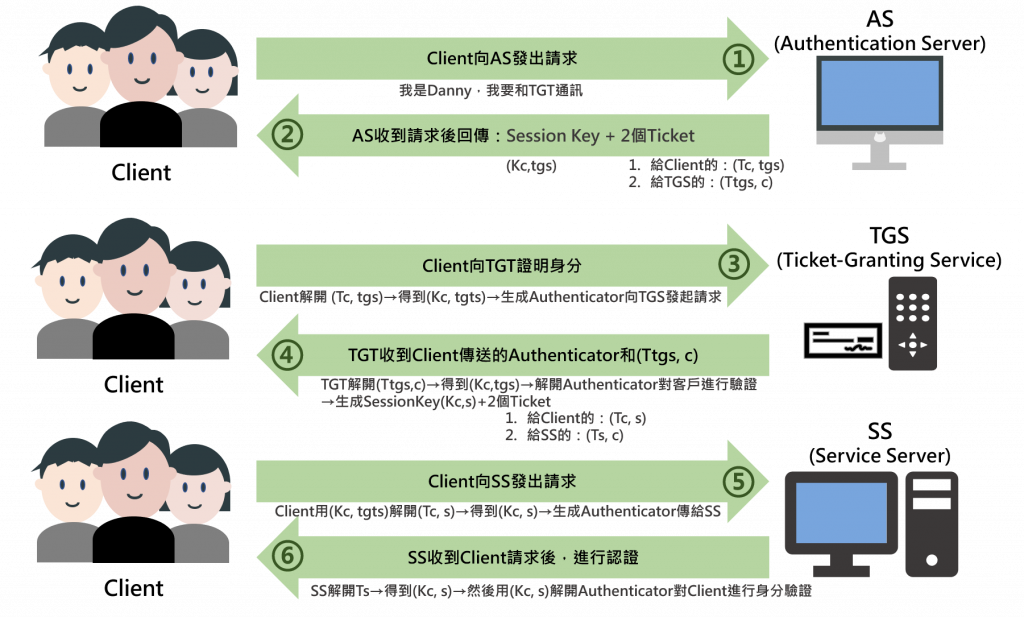

Kerberos Authentication

Kerberos是一种网路认证协议,会利用密钥加密来为Client与Server做验证。

待Client与Server都验证其ID正确,就会透过此协议来保护发送的资讯,避免重送攻击与窃听。

小结

今天简单介绍了入侵系统的流程,

并补充了一些Windows的验证机制,

我们明天再相会。

走罗! 高歌离席~![]()

<<: Alpine Linux Porting (一点八?)

>>: 【Day 14】- 实战爬取 Ubuntu ISO 映像档下载网址

[Day6] 呼吸灯制作

1.前言 今天要介绍LED,并用LED灯制作出呼吸灯的效果,但是可能会有一些人会想说,那我使用昨天所...

练习严谨

我自己秉持着最少力气解决问题,但换句话说就是,有点得过且过,尤其如果快要放假的时候,这时候“选对环境...

jquery实例演练02

JQuery DOM元素操作 透过text()、Val()来显示文本内容 范例一 <p id=...

用电脑判断路段车辆数->控制红绿灯 小论文求解(急

各位大大好 小论文的主旨在於 用电脑判断路段车辆数依照车辆数去调节红绿灯的秒数的实例 老师说有两种但...

Day 25:独立贩售的音乐类软件外挂

不讳言,C++ 初学者面对 JUCE 这个坑,以主流软件开发趋势(Web stack)来看,要找到跳...