基於格的访问控制模型(a lattice-based access control model)

“格是在有序理论和抽象代数的数学子学科中研究的抽象结构。它由一个偏序集合组成,其中每两个元素都有一个唯一的上界(也称为最小上界或连接)和唯一的下界(也称为最大下界或相遇)。” (维基百科)

安全格通常用於控制安全级别/类别或隔间之间的信息流。分类和标记是基於格的访问控制的两个主要特徵。

基於晶格的访问控制(Lattice-based Access Control)

Ravi S. Sandhu 在这篇名为 Lattice-Based Access Control Models 的论文中回顾了三种基於格的访问控制模型(Bell-LaPadula、Biba 和 Chinese Wall),该论文展示了如何在格框架中执行 Chinese Wall 策略,并表示:

开发了基於晶格的访问控制模型来处理计算机系统中的信息流。信息流显然是保密的核心。正如我们将看到的,它在某种程度上也适用於完整性。它与可用性的关系充其量是微不足道的。因此,这些模型主要关注机密性并且可以处理完整性的某些方面。

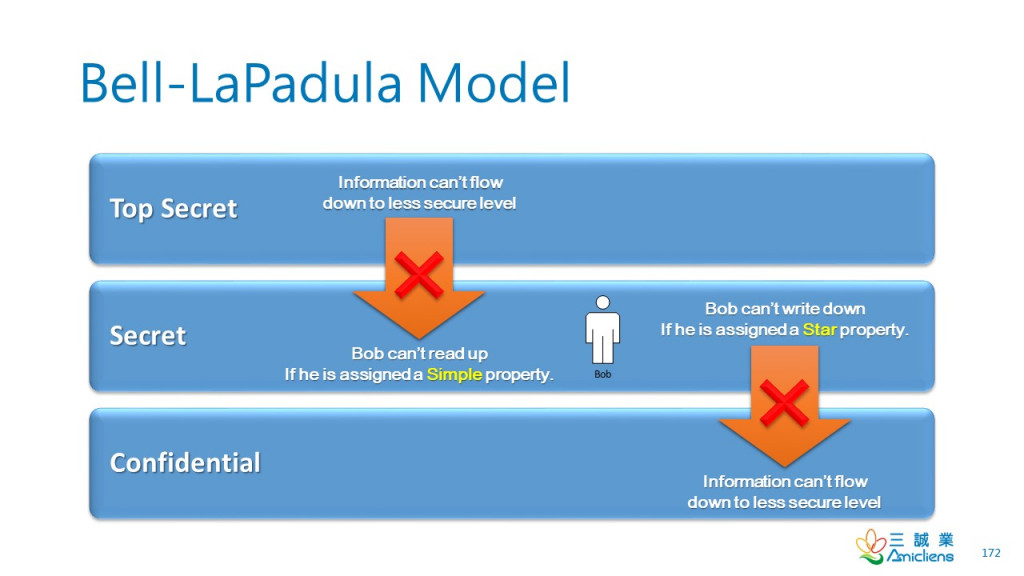

贝尔-拉帕杜拉模型(Bell-LaPadula Model)

-贝尔-拉帕杜拉模型

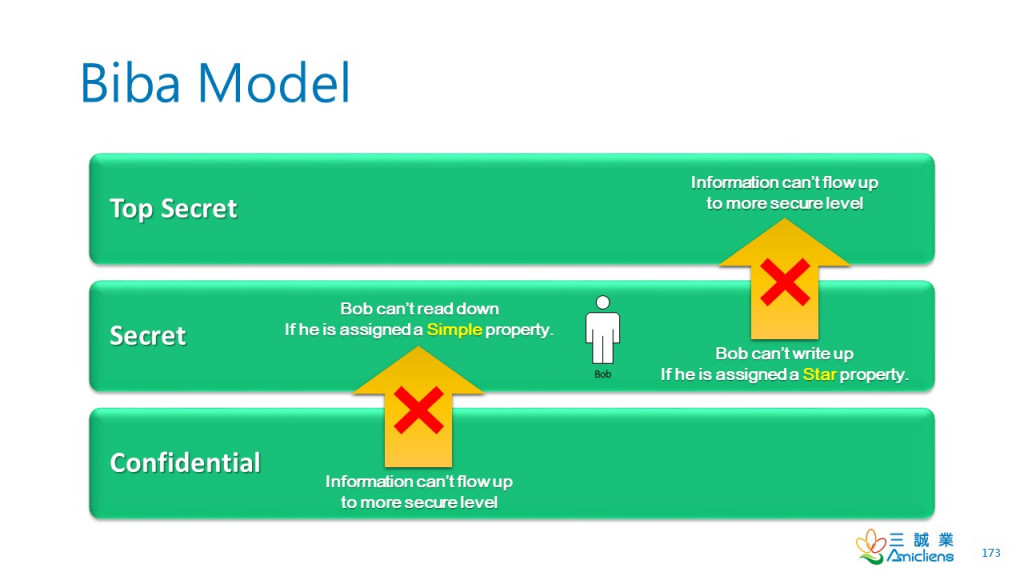

比巴模型(Biba Model)

-比巴模型

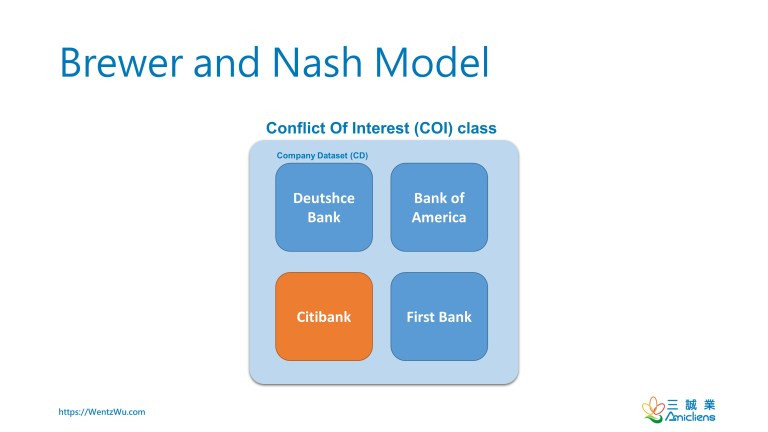

布鲁尔和纳什模型(Brewer and Nash model)

Brewer 和 Nash 模型将数据集分类为利益冲突类并标记它们以根据主体的访问历史(也称为基於历史)动态应用访问控制。

-布鲁尔和纳什模型(中国墙)

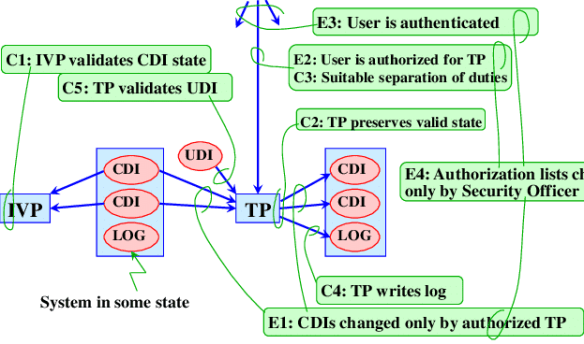

克拉克-威尔逊模型(Clark-Wilson Model)

Clark-Wilson 模型有两个特点:格式良好的交易和职责分离。它依靠“程序”来强制执行完整性,而不是为了保密而控制信息流。

David D. Clark 和 David R. Wilson 在他们的论文《商业和军事计算机安全政策的比较》中说:

本文提出了一种基於商业数据处理实践的数据完整性策略,并将该策略所需的机制与强制执行信息安全点阵模型所需的机制进行了比较。我们认为格模型

不足以表徵完整性策略,需要不同的机制来控制披露和提供完整性……

首先,通过这些完整性控制,数据项不一定与特定的安全级别相关联,而是与一组允许对其进行操作的程序相关联。其次,用户没有被授予读取或写入某些数据项的权限,但可以对某些数据项执行某些程序……

-Clark-Wilson 诚信模型(图片来源:Ronald Paans)

参考

. 可信计算机系统评估标准

. 贝尔-拉帕杜拉模型

资料来源: Wentz Wu QOTD-20210401

>>: Google Chrome v91 table colspan 异常

Day-28 Breadth-First Search(BFS), 广度优先搜寻

BFS简介 BFS是用来遍历一张图的最简单演算法,也是很多在图论演算法的原型,许多演算法都是基於BF...

D10 第五周 (回忆篇)

这周原则上是复习周,没有太多课程进度,然後老师有提供一个线上挑战游戏,顺便让大家可以复习 API 相...

[DAY 20] 树耳朵 oh les feuilles

树耳朵 oh les feuilles 地点:台南市白河区94-7号 时间:五六日 13:00~17...

冒险村12 - rescue exception

12 - rescue exception 异常处理在开发过程中时常可见,举例来说 Rails 中找...

Quora、Answer the Public: 解决用户问题,先知道大家都问些什麽问题?

这个实用网路行销工具系列文,将会整理我平常研究的各项网路行销工具,帮助工程师如果有现成的服务可以快速...