数据操作语言(Data manipulation language)

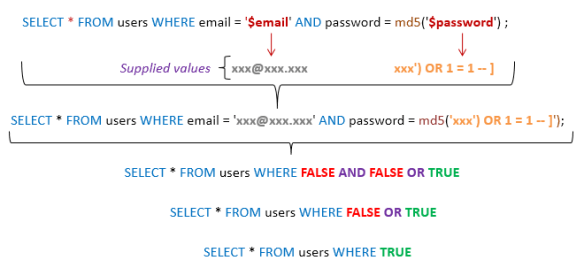

这个问题描述了常见的SQL注入场景,该场景采用了像1 = 1这样的所谓“身份方程序”。攻击者可以输入SQL表达式来利用开发不良的後端程序的漏洞。SELECT是数据操作语言(DML)的关键字,是身份验证过程中最常用的一种。

反射跨站点脚本(XSS)是XSS攻击的一种类型,但它不会从网络服务器下载恶意代码/ javascript,而是提交HTTP请求,其中URL包含恶意代码,然後该恶意代码又被摆回到浏览器中。XSS通常使用恶意JavaScript,而不是SQL语句。

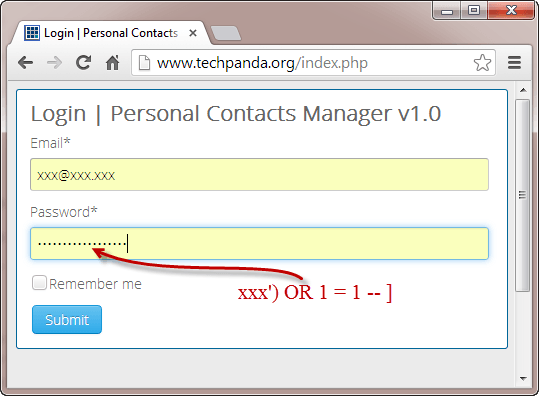

身份方程序作为SQL表达式

-攻击者将身份方程序输入为SQL表达式(来源:Guru99)

後端程序开发欠佳

-後端程序开发不完善(来源:Guru99)

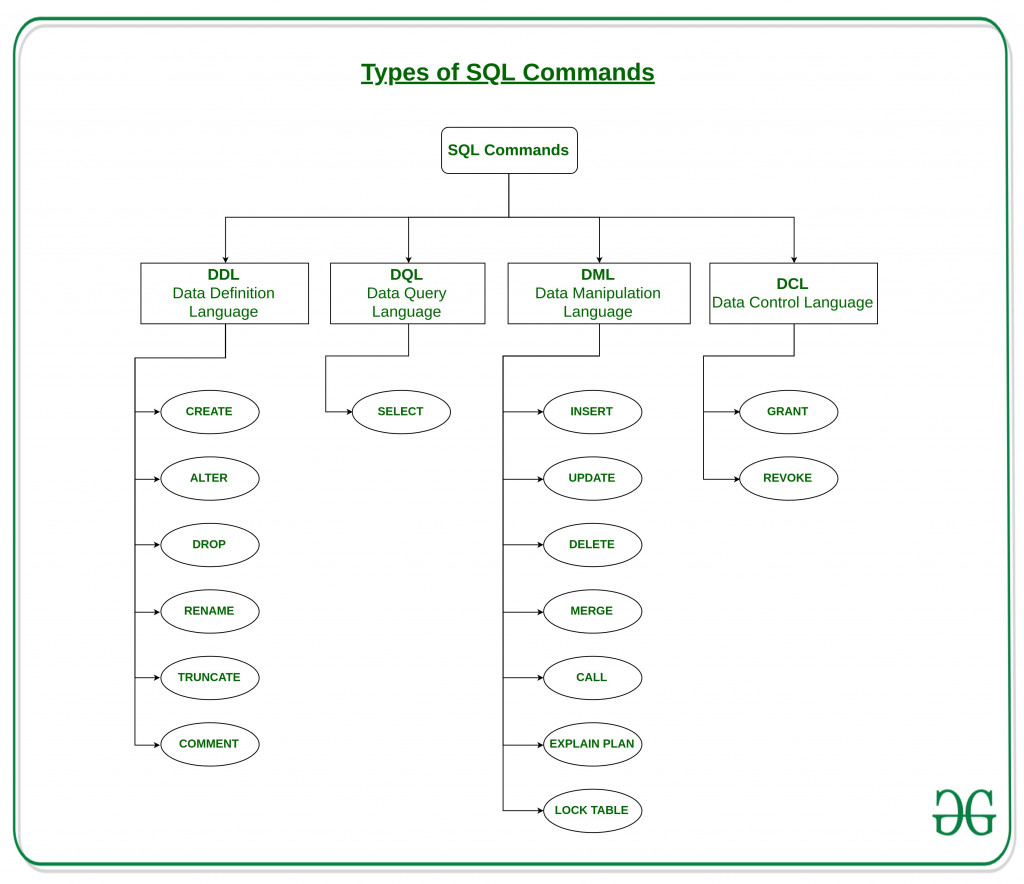

SQL命令的类型

-SQL命令的类型(来源:geeksforgeeks)

参考

. 反映的XSS

. SQL注入教程:学习示例

资料来源: Wentz Wu QOTD-20210306

>>: [Day 47] 留言板後台及前台(三) - 留言板画面2

JavaScript学习日记 : Day6 - 函数(一)

1.函数的重要性 因为函数是Javascript世界的第一等公民,指的是函数与其他数据类型一样,处於...

Day 17 | 今天是Coroutiones的 Dispatcher

读到Dispatcher有种越来越难的感觉QQ 这些太高深的东西对於小萌新来说真的好杀热情阿 估计今...

System Design: 读书心得1

原文在这: Title: How WhatsApp enables multi-device cap...

JS Library 学习笔记:Three.js 初见面,在2D画面创造三维世界 (二)

上一篇建立了基础的场景後,接下来让我们来建立物件後将物件放入场景中。Three.js提供了多种几何图...

30天零负担轻松学会制作APP介面及设计【DAY 06】

大家好,我是YIYI,今天要来聊聊我想制作的APP的规格表。 动机与目的 如同【DAY 02】所说,...