[Day24]ISO 27001 附录 A.12 运作安全

这个章节就是作业系统的安全管理机制,稽核视角就是检查如何营运以维护系统安全。

A.12 运作安全

A.12.1 运作程序及责任

目标:确保资讯处理设施之正确及安全操作。

A.12.1.1 文件化运作程序

运作程序应加以文件化,并使所有有需要之使用者均可取得。

- 确认相关作业系统的相关政策或规范,如:更新政策、备份政策、效能监控…等等。

A.12.1.2 变更管理

应控制对影响资讯安全之组织、营运过程、资讯处理设施及系统的变更。

- 除了自行开发的应用系统(A.14.2.2) 程序上版的变更管理,其他相关作业系统、作业程序、防火墙、白名单软件、软件设定的变更都应计入变更管理。

变更管理流程:

(1) 评估资产环境

(2) 发现新的补丁

(3) 测试验证和计画布署

(4) 布署已核准的补丁

A.12.1.3 容量管理

各项资源之使用应受监视及调适,并对未来容量要求预作规划,以确保所要求之系统效能。

- 一般来说会做监控或是未来的容量需求规划考量,如,网路传输量、CPU 使用率、硬碟空间、记意体容量…任何需要关注的项目,且最好可以发出告警讯息

- 大部份会使用 Network Monitor 来监控,如:Prometheus、PRTG

A.12.1.4 开发、测试及运作环境之区隔

应区隔开发、测试及运作之环境,以降低对运作环境未经授权存取或变更的风险。

- 正式区跟测试区有没有区隔,并说明如果没有区隔会造成什麽样的风险。

在上更新时,如果直接上可能会导致作系统存可用性失效,所以会在测试区测试完再上正式区。

如果没有测试区,那麽会有虚拟环境 或是其他上版前测试的机制吗?如 Docker?或开发环境?

A.12.2 防范恶意软件

目标:确保资讯及资讯处理设施,以防范恶意软件。

A.12.2.1 防范恶意软件之控制措施

应实作防范恶意软件之侦测、预防及复原,并合并适切之使用者认知。

- 任何可以做恶意软件防护之控制,还要确认有效性和侦测到异常时的回应,如:防毒软件、EDR、XDR

A.12.3 备份

目标:防范资料漏失。

A.12.3.1 资讯备份

应依议定之备份政策,定期取得资讯、软件及系统的影像备份复本,并测试之。

- 实际验证是否依政策或作业规范 抽验实际上是否完成备份,如果有一并验证【营运持续管理】,会进一步确认是否有相应的回复演练流程?

A.12.4 存录及监视

目标:记录事件并产生证据。

- 先有留存和保护完整性的机制才能审查

- 纪录的时间钟讯同步需准确

- 保护纪录的完整性、不可否认性,如核对杂凑值(Hash),由不同管理人员管理。

- 要审查的重点以风险需求为考量

A.12.4.1 事件存录

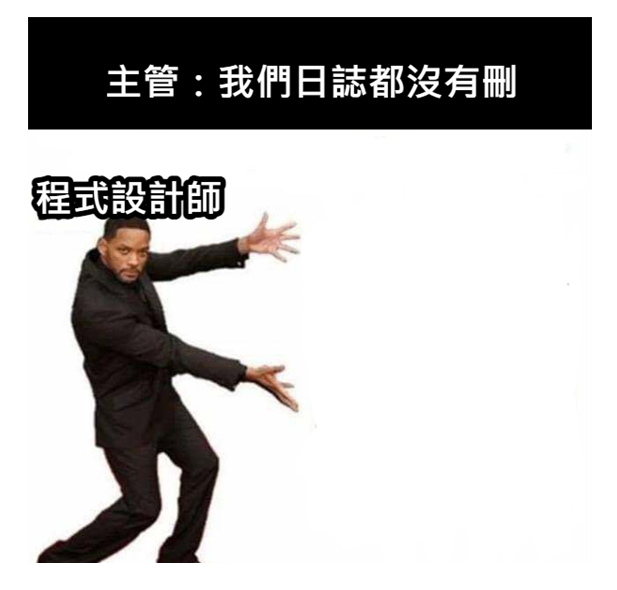

应产生、保存并定期审查记录使用者活动、异常、错误及资讯安全事件之事件日志。

- 该启用的纪录要启用且保留下来,且对一般的使用者活动进行异常的审查,需要保留多久也要确认

A.12.4.2 日志资讯之保护

应防范存录设施及日志资讯遭窜改及未经授权存取。

- 对保留下来的纪录尽可能做到不可否认性,任何使用者都无法直接修改内容。

A.12.4.3 管理者及操作者日志

应存录系统管理者及操作者之活动,且应保护及定期审查该日志。

- 特权管理者的纪录的审查,如:管理者是否直接於资料库中直接删除资料而非透过流程删除。

A.12.4.4 钟讯同步

组织或安全领域内所有相关资讯处理系统之钟讯,应与单一参考时间源同步。

- 纪录保留时间要是对的,才能做做後续的追踪稽查,织组应该要对单一来源的时间进行校时

- 作业系统的时区 或是 组织内部的 NTP Server 校时

- 应用程序记录的时间、机房门禁校时、监控系统校时

A.12.5 运作中软件之控制

目标:确保运作中系统之完整性。

A.12.5.1 对运作中系统之软件安装

应实作各项程序,以控制对运作中系统之软件安装。

- 针对作业系统的软件安装管理方式

A.12.6 技术脆弱性管理

目标:防范对技术脆弱性之利用。

A.12.6.1 技术脆弱性管理

应及时取得关於使用中之资讯系统的技术脆弱性资讯,并应评估组织对此等脆弱性之暴露,且应采取适当措施以因应相关风险。

- 任何造成技术脆弱性的管理方式,要有计画性实施且要有效,依组织决定之风险进行处理,如:弱点扫扫、渗透测试、系统更新等等资安检测,是否有修补机制

这里的重点是发现的弱点,有修补机制吗?

- 除了原厂软件发布的资安通报以外,针对於相关软件的漏洞警讯,也可以参考行政院国家资通安全会报技术服务中心:https://www.nccst.nat.gov.tw/Vulnerability

图片来源:https://sensorstechforum.com/55-percent-apps-outdated-skype-vlc-player/

如果有时间,可能会依稽核的系统项目进一步去确认系统弱点:

- Application Security Risks:https://owasp.org/www-project-top-ten/

- API Security Top 10:https://owasp.org/www-project-api-security/

- Mobile Top 10:https://owasp.org/www-project-mobile-top-10/

- IoT Top 10:https://owasp.org/www-project-internet-of-things/

A.12.6.2 对软件安装之限制

应建立并实作使用者安装软件之管控规则。

- 对用户端的软件安装之管理

A.12.7 资讯系统稽核考量

目标:使稽核活动对运作中系统之冲击降至最低。

A.12.7.1 资讯系统稽核控制措施

应仔细规划并议定,涉及查证运作中系统之稽核要求事项及活动,以使营运过程中断降至最低。

- 在稽核时,不允许在受稽方正式环境操作系统或是下指令

参考文献

国家标准(CNS)网路服务系统:https://www.cnsonline.com.tw/

恐怖游戏推荐:

夕生

《夕生(Halflight)》是主打经典解谜的3D冒险游戏。跟随着男孩『夕生』,穿行於亦真亦幻的超现实世界。记忆和噩梦交织一起,希望和宿命相依相生,自我的价值将在这里接受最终的考验。

Steam:https://steamcommunity.com/app/724370/reviews/?browsefilter=toprated&snr=1_5_100010_

台语发音的恐怖解谜超有趣!

<<: 【Day 24】- 用方便的 Postman 储存或测试 API

>>: Day 25:53. Maximum Subarray (1)

day24: compose

今天要介绍的是 FP 当中重要的叫 compose, 他把所有的 function 串起来, 以下我...

了解必要的概论 | ML#Day2

ML 最主要的目的是得到一个数学函式,或者是说数学模型,然後运用该模型来得到想要的结果。 所谓模型,...

[05] 挂telegram机器人的hook

把上一篇刚打得code删一删 指留下需要的 post 有 data 的部分来呼叫 hook 相关功能...

从 IT 技术面细说 Search Console 的 27 组数字 KPI (7) :网页的排除

SEO 要做到基本工是很简单的,就是把 Search Console 上面显示的错误都解决掉,上面说...

LeetCode解题 Day24

1137. N-th Tribonacci Number https://leetcode.com/...