Day 24 - Input filtering 相关攻击

出於书本 Chapter 14. Web sites and Applications

网站与网路应用程序最讨厌的,莫过於会错误的假设所有被 输入(input) 的值都是合法的。事实上,有些攻击便是透过插入大量且可被执行的 malformed data ,扰乱或是直接影响网站运作。这样的攻击也能让坏人有机会收集到敏感资讯。

Buffer overflows

Buffer overflow 对於网路应用程序来说,是其中一种严重的输入 (input field) 攻击。举例来说,某个网站希望在使用要提交资料的时候要先登入 (login)。可能程序码会长的像得像这样

<form name="Webauthenticate" action="www.your_app.com/login.cgi" method="POST">

...

<input type="text" name="inputname" maxsize="12">

...

上面 maxsize=12 可以被骇客用像是 100 或是 1000 置换掉後,进行任何的操作。网路应用程序有可能会 hang 着、有可能会将 memory 耗尽,甚至影响服务。

要怎麽移除 input field 的属性 ?

以上面 maxsize 为例,有两种方式可以设法绕过这个限制

- 使用 Web proxies 来操作要送到服务器上的数值

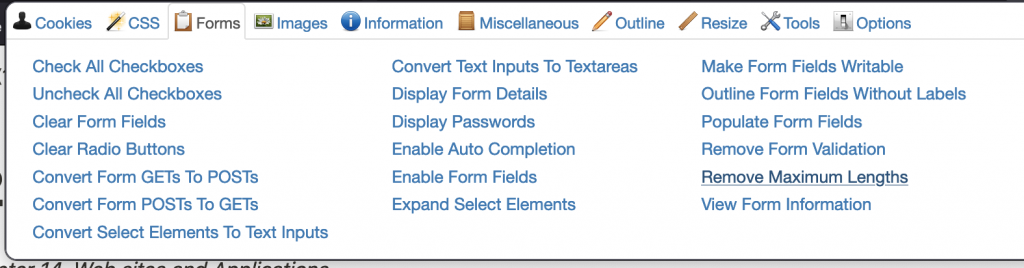

- 使用 Firefox 的 Web Developer 来移除

maxsize限制

操作 URL 的攻击 (URL Manipulation)

指的是透过自动化操作 URL 来达到像是转导到其他第三方网站、从服务器下载存有敏感性资料的档案,等等。当网站能够接受 URL-based 的 input 且能够回应特定的档案给使用者时,服务器上的档案会变成一个漏洞。

举例送一个像是下面的 URL 连结取得服务器上 passwd 档案

https://www.your_Web_app.com/onlineserv/Checkout. cgi?state=

detail&language=english&imageSet=/../..//../..//../..//../ ..///etc/passwd

或是透或下面的 URL 连结转导其他站台

http://www.your_Web_app.com/error.aspx?PURL=http://www.bad~site.com&ERROR=Path+’OPTIONS’+is+forbidden.

http://www.your_Web_app.com/exit.asp?URL=http://www.bad~site.com

如果系统存在这些漏洞,攻击者可以透过发送这些 URL 诱使使用者点选,迫使使用者被带到恶意的第三方站台。

操作 Hidden field 的攻击 (Hidden Field Manipulation)

指的是某些站台的 HTML form 藏有 <input type="hidden"> 的 tag ,如果因为不好的写 code 习惯将重要资讯透过这种方式隐藏,还是会被攻击者发现,甚至利用这些隐藏栏位来窜改资讯。比如在电子商务网站修改价格等等。

隐藏栏位的方式如果被误用在

login上会非常的危险

眼前一片模糊....明天继续看其他与输入栏位相关的攻击吧~

<<: 【程序】简说重构 转生成恶役菜鸟工程师避免 Bad End 的 30 件事 - 26

Day-29 请说明 RDBMS 和 NOSQL 是什麽?

传说中的资料库来了,我也不太熟,所以大家快来认识一下吧! 据说面试中有提到资料库就会考这题 RDB...

Day1-熟悉电脑的第一堂课 键盘与快捷键

已经躺在床上 突然想起今天要开始发文,希望自己能完成这连续三十天的任务。 重头开始备课的备课地狱。 ...

Day4-自制网站卷轴(中)_想要更多造型

今天开始来写出自制的卷轴,构想是这样子的 根据构想先把框架写出来 <div class=&qu...

[Day 14] tinyML开发框架(二):Arm CMSIS 简介

在[Day 10] tinyML整合开发平台介绍有提到小型AI(tinyML)应用程序开发框架(Fi...

DAY 4 Big Data 5Vs – Volume(容量) - S3+Lake Formation

S3无限制的容量与可存储任何档案类型的特性,让它常常出现在近来当红的应用场景 — 资料湖中。但单单一...