Day 27 权限宝石:IAM Group 建立与使用

今天我们要来介绍 IAM Group 的建立与使用,那我们开始吧!

IAM Group 建立

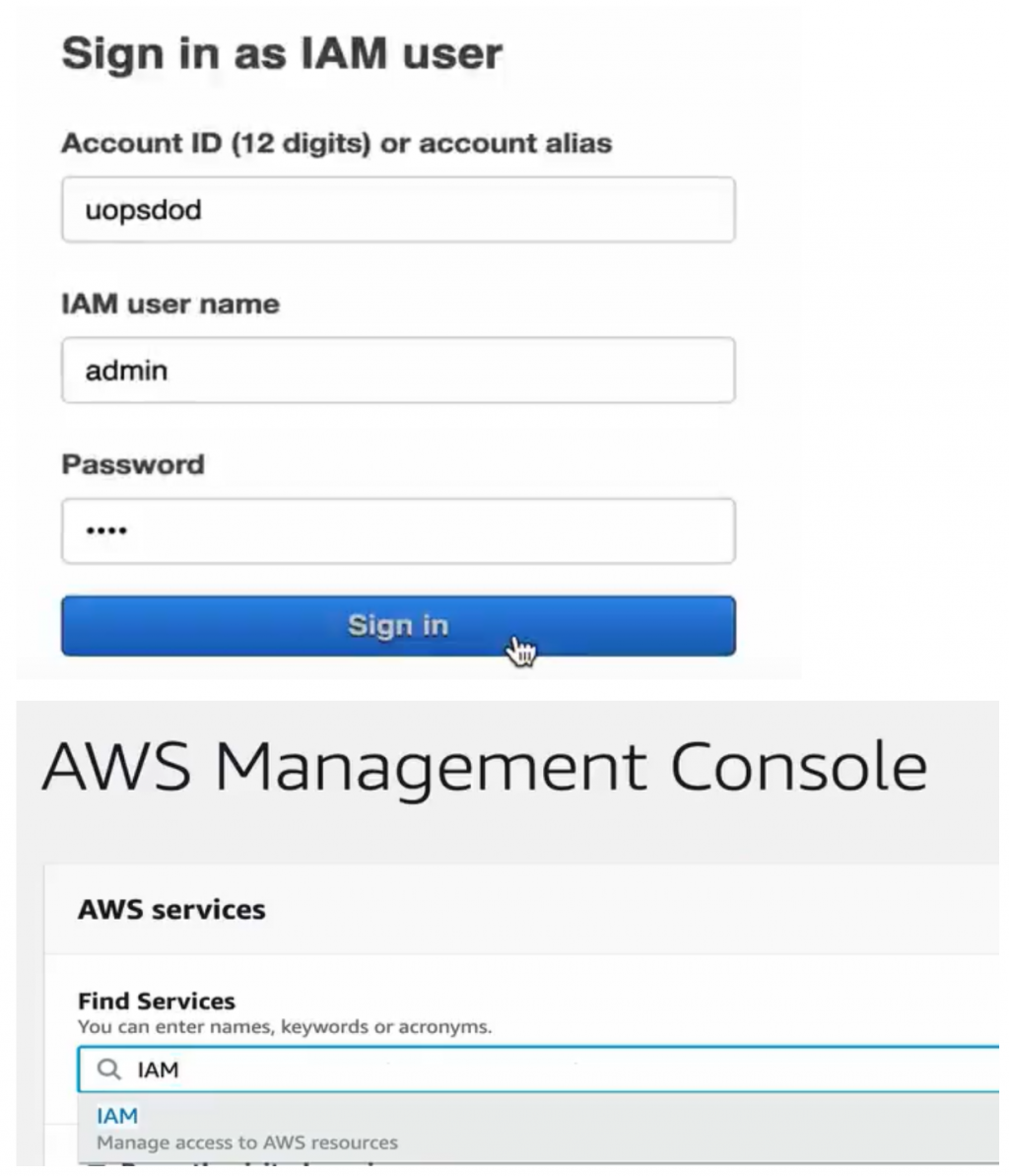

首先使用 Admin 帐号登入,进到 Console 页面後搜寻 IAM 并点击,如下图:

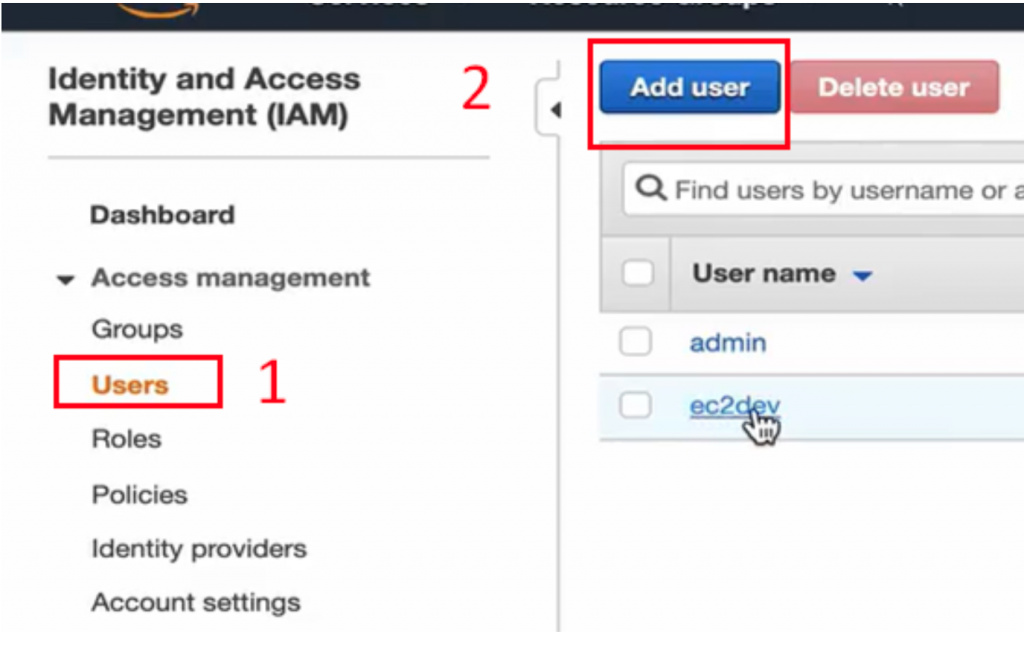

点击左侧列表中 Users,会看到目前有的 User (我有 admin 与 ec2dev),在这边的示范中,我还会创造另外一个使用者,因此按 Add user (创建 User 的详细介绍可参考〖实作示范〗IAM User 建立与使用 part 1),如下图:

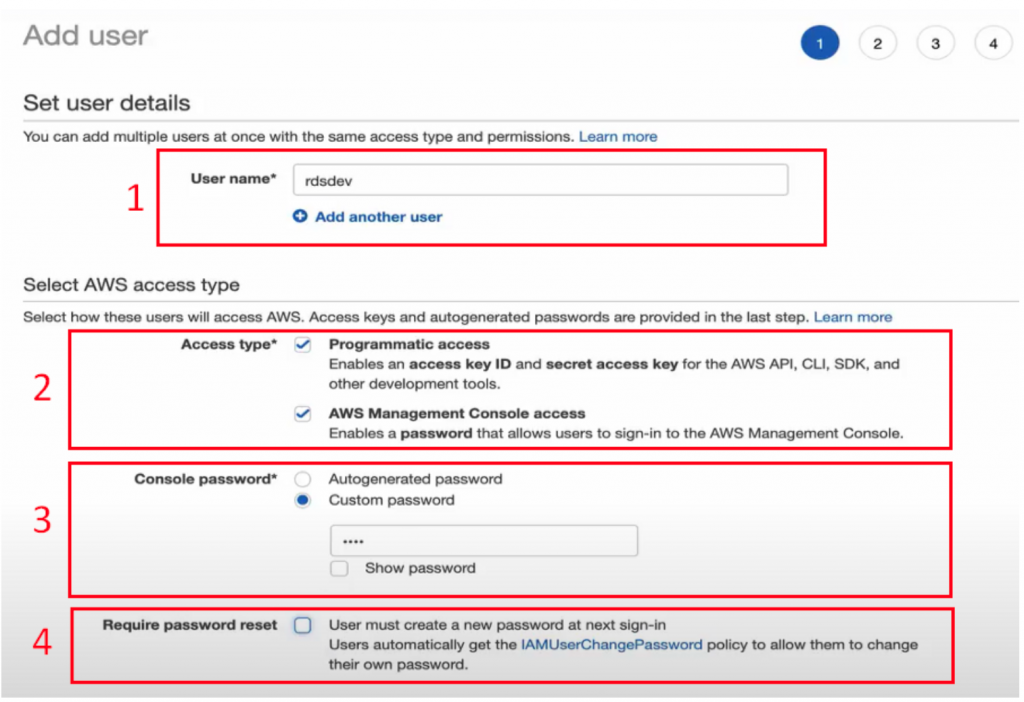

第一步: 可以设定 User name,我叫他 rdsdev,来表示这个 User 是用来专门做 RDS 的。(下图1)

Select AWS access type 中有两个选项:

- Programmatic access 表示程序方面权限是否要给此 User

- AWS Management Console access 表示 Console 方面的权限是否要给此 User

在这边的示范我将两者都打勾。(下图2)

密码透过 Console password 直接建立。(下图3)

Require password reset 表示使用者是否在第一次登录时重新修改密码,在这边示范我将它勾掉,不过可以根据需求调整即可。(下图4)

此步骤设定如下图:

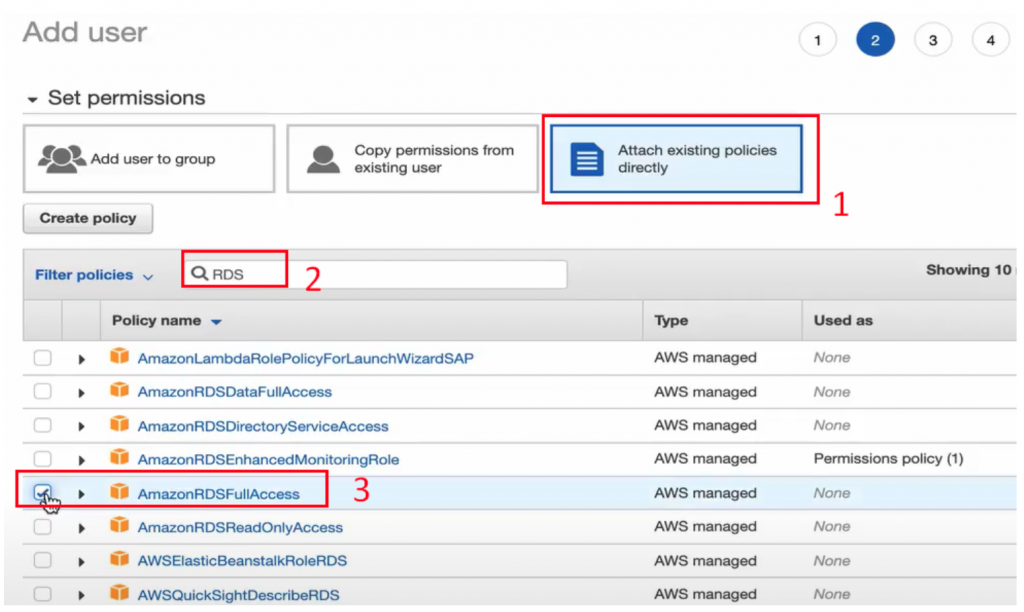

第二步: 选择第三个选项 Attach existing policcies directly,并搜寻 RDS,会有非常多搜寻结果,而这边我使用 AmazonRDSFullAccess,如下图:

第三、四步: 预设即可,确认好後按 Create User。

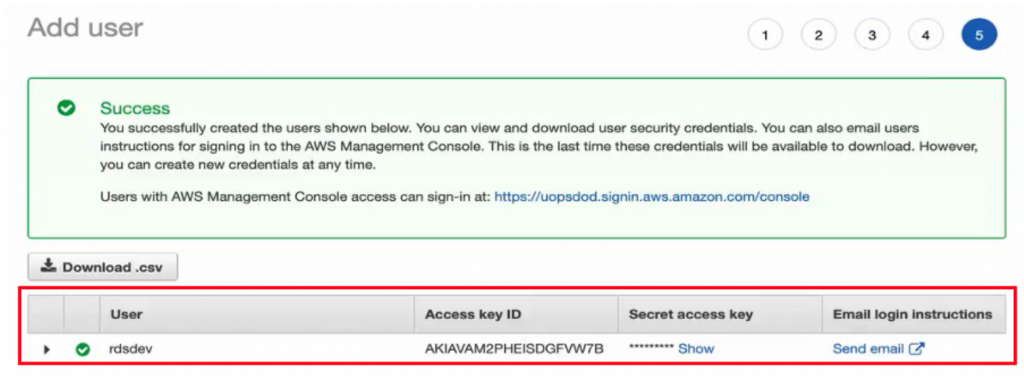

第五步: 完成之後,就会看到成功建立好此 User,如下图:

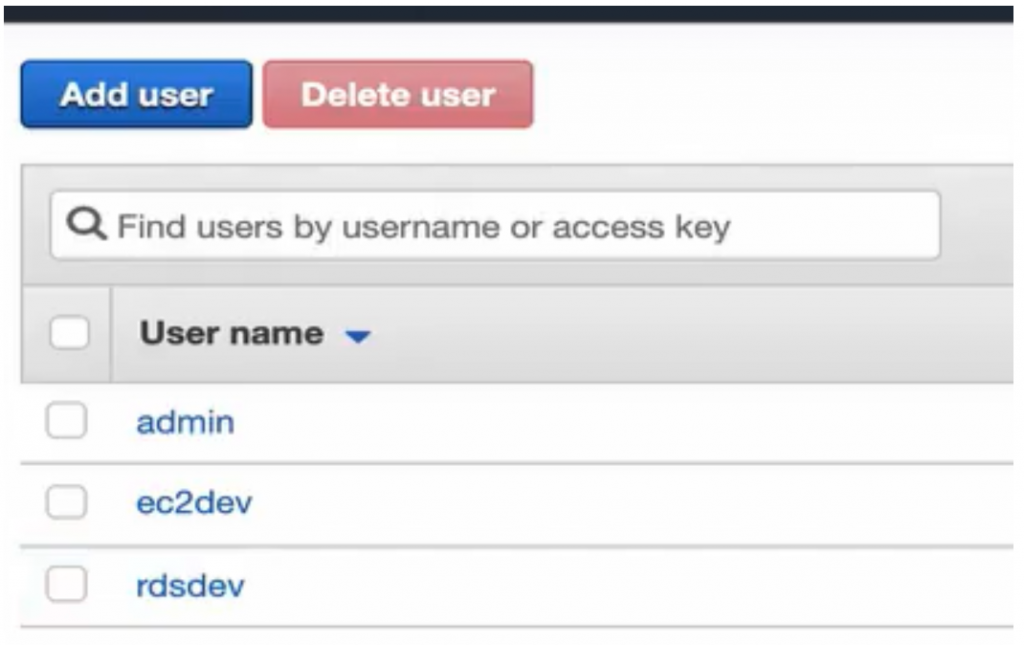

到这边,我们就拥有两个 User,一个是我先前建立的(可参考〖实作示范〗IAM User 建立与使用 part 2),另一个则是依照上述步骤建立的(rdsdev),如下图:

现在,我希望让 EC2 及 RDS 的 User,都有去操作 S3 的权限,要达到目的有两个方法:

- 进入这两个 User,各自将 S3 的 Policy 加上去。

- 将这两个 User 加到同一个 Group 之中。

接下来详细介绍 「2. 将这两个 User 加到同一个 Group 之中」的操作方法。

建立 Group

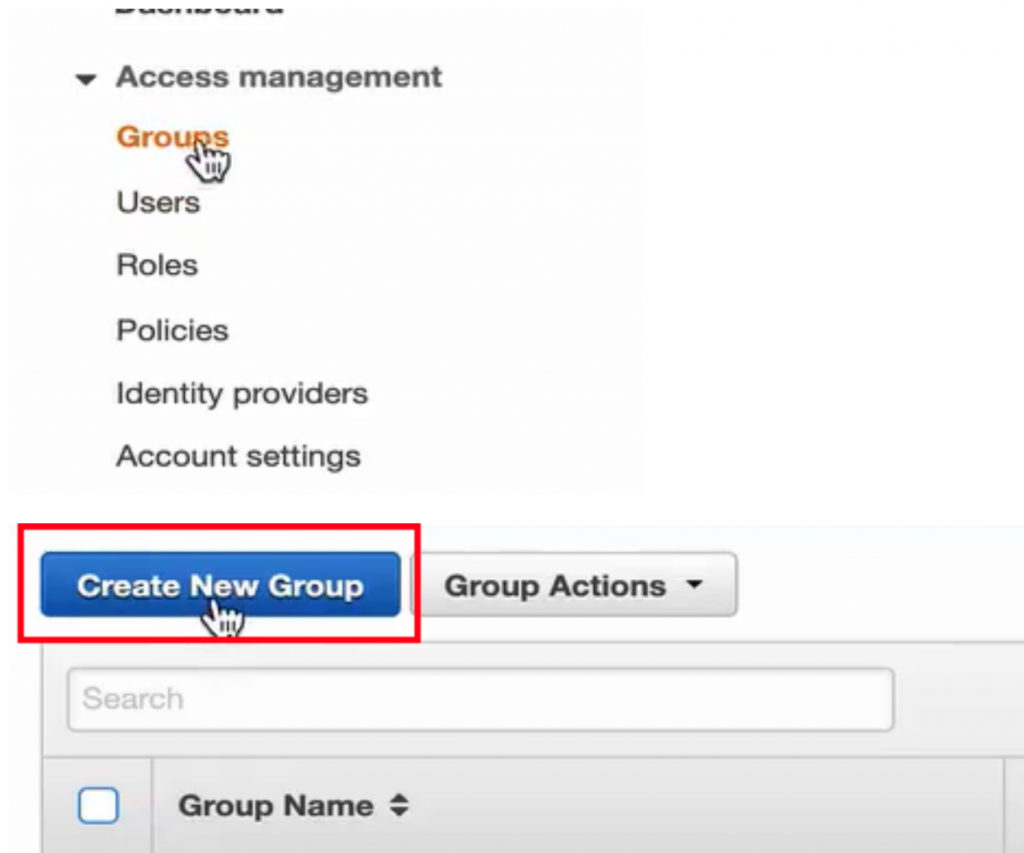

首先点左侧列表 Group,进去之後点 Create New Group,如下图:

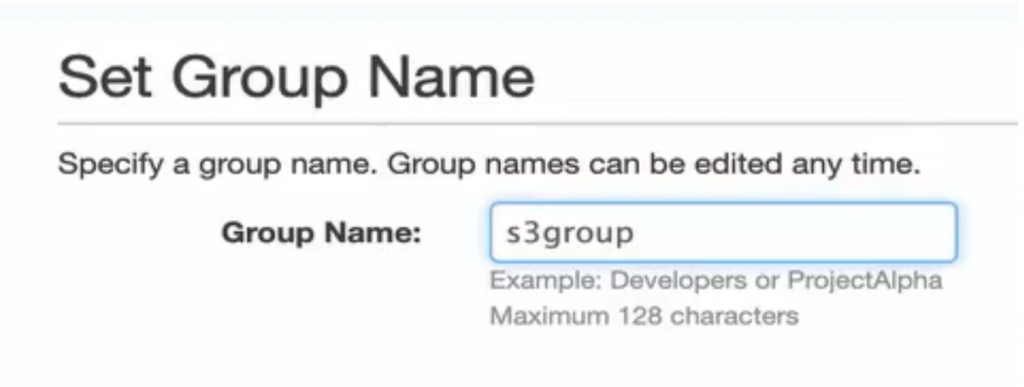

Step1: Set Group Name

首先给予一个名字,我叫他 s3group,以表示这个 Group 的目的是要连到 S3,如下图:

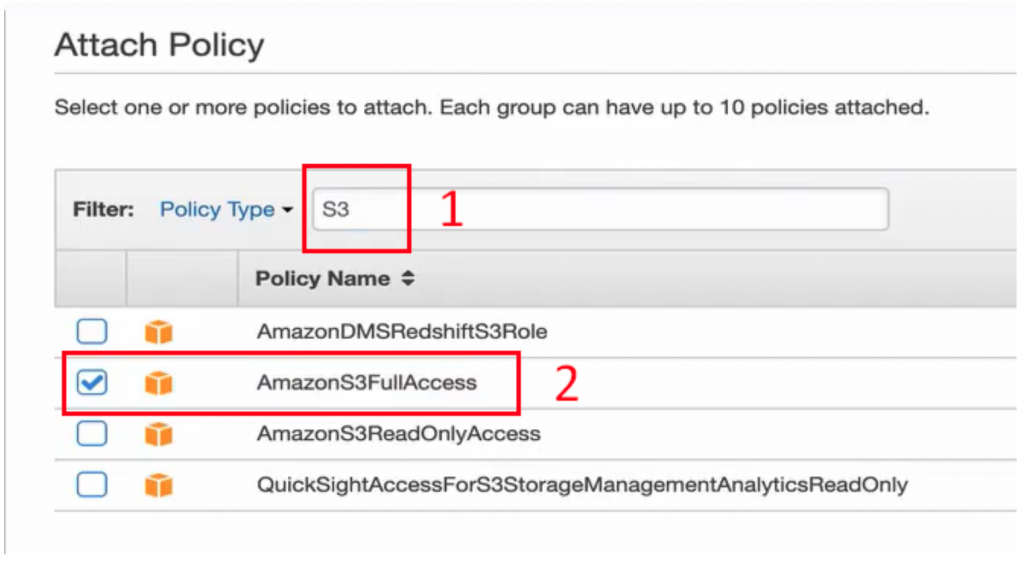

Step2: Attach Policy

搜寻 S3,并选择 AmazonS3FullAccess 这个 Policy,如下图:

Step3: Review

确认没问题,就可以按右下角 Create Group,如下图:

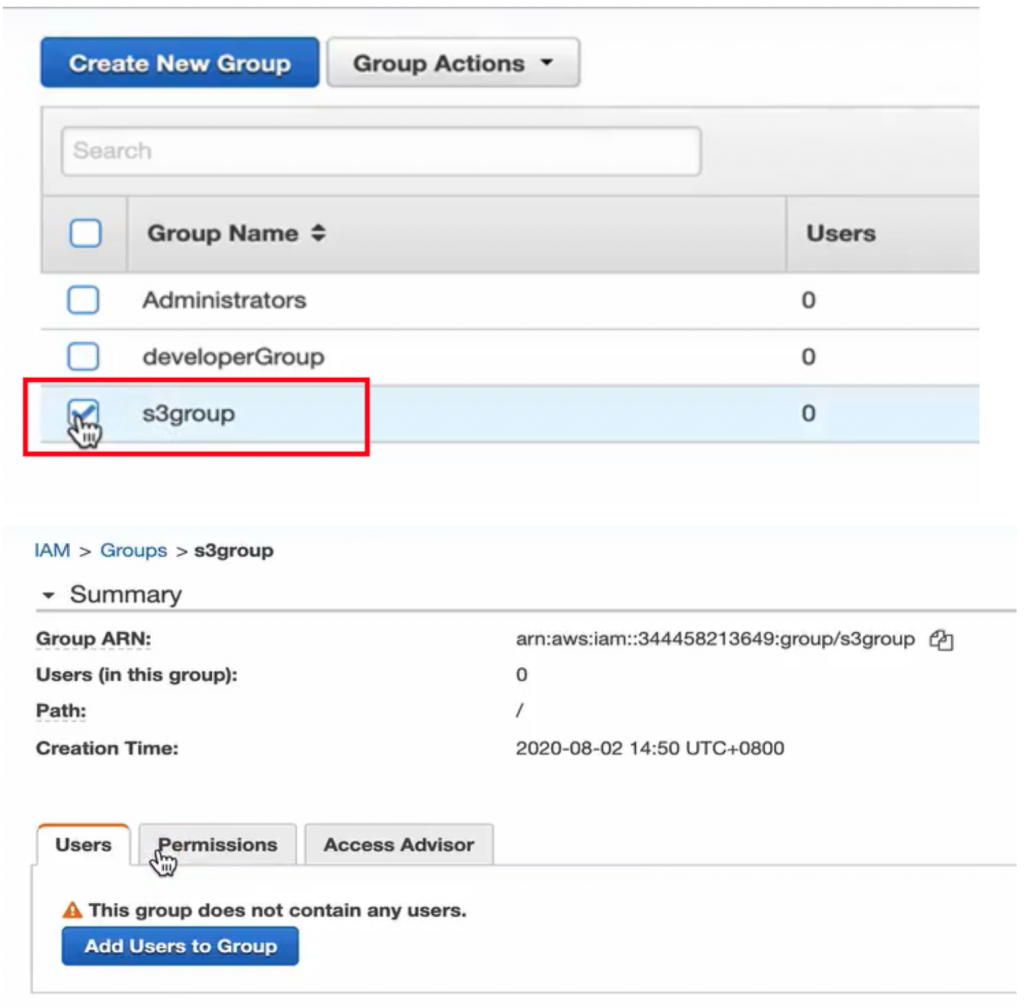

到这边,就可以看到 S3 Group 已经建立完成,并且点 s3group 这个 Group name,可以看到详细资讯,如下图:

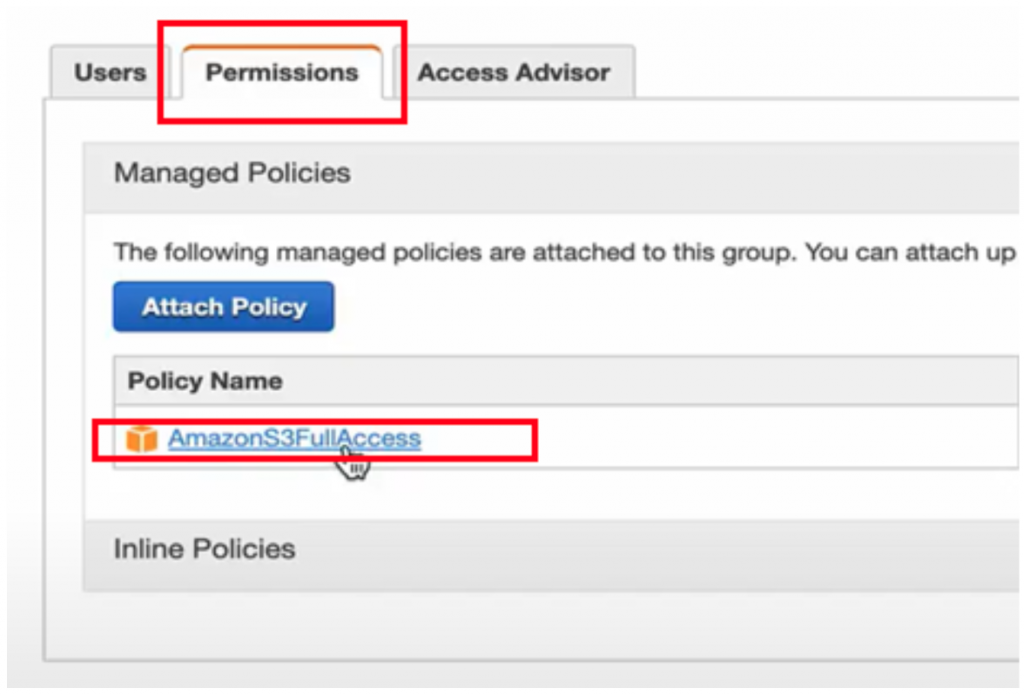

在详细资讯页面中,点 Permissions,就可以看到目前拥有的 Policy,也就是上面设定的 AmazonS3FullAccess,如下图:

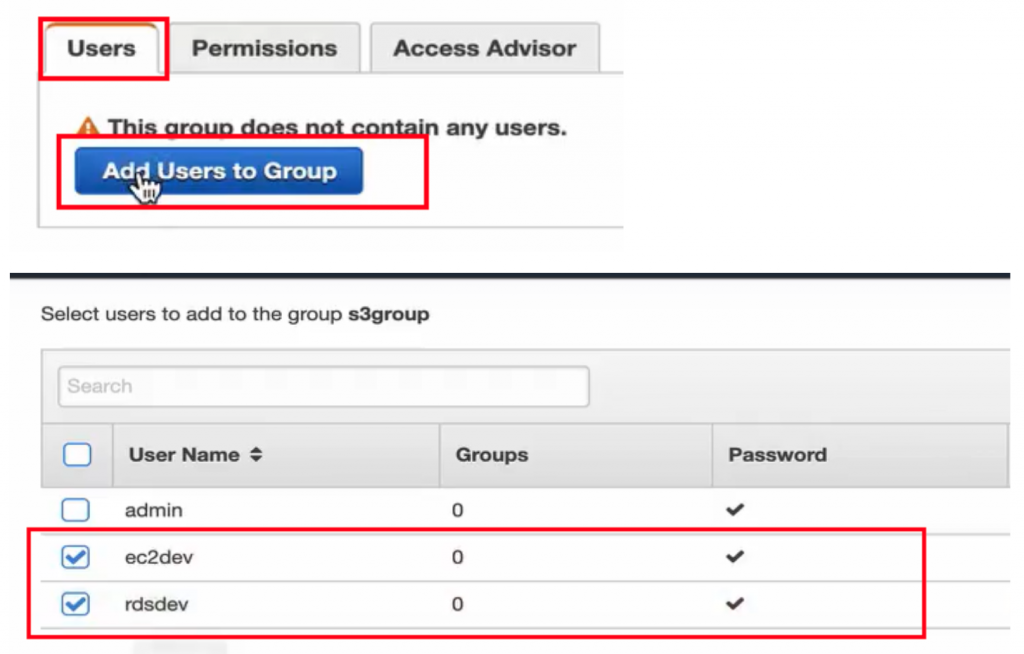

再来,要将 User 加入这个 Group,先点 Users 再点 Add Users to Group,并选择要加入的 User (我这边加入 ec2dev、rdsdev),如下图:

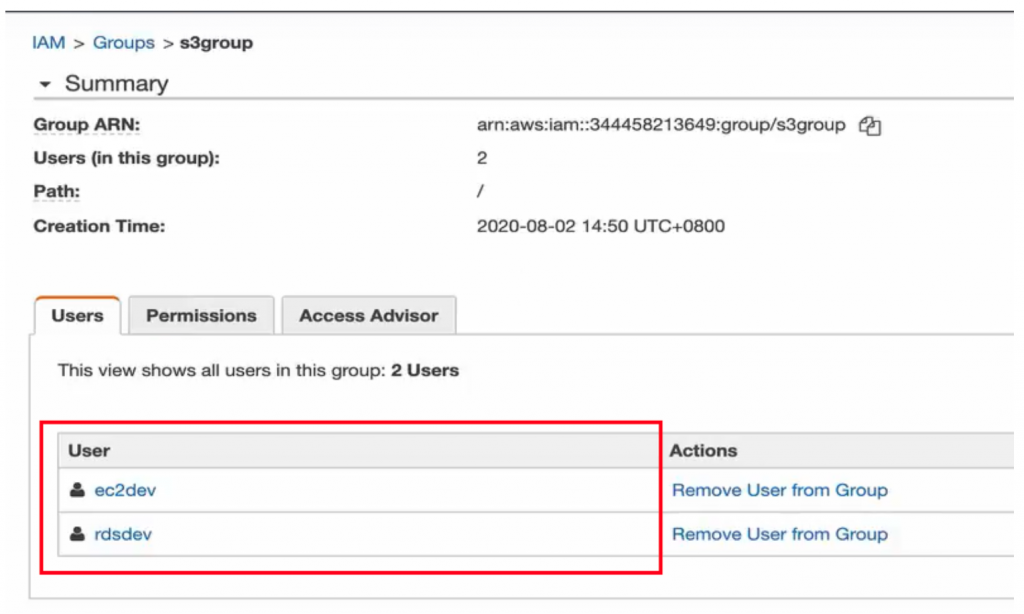

完成之後,就能看到两个 User 都加进同一个 Group 里面了,都拥有使用 S3 服务的权限,如下图:

确认是否成功设定好 Group

可以透过登出後重新登入来确认是否成功设定好。

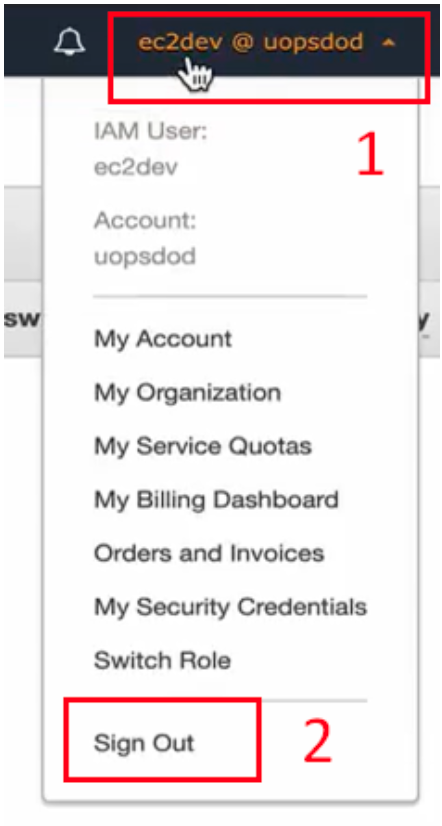

首先点右上角并 Sign out,如下图:

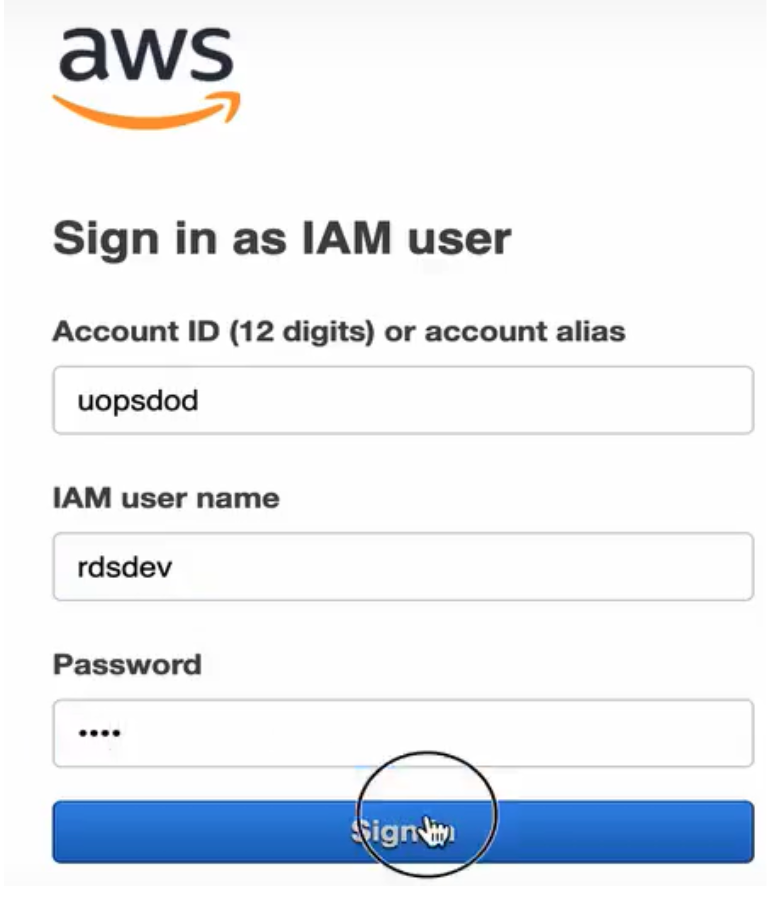

再来,直接使用创立的 User(rdsdev) 来登入,如下图:

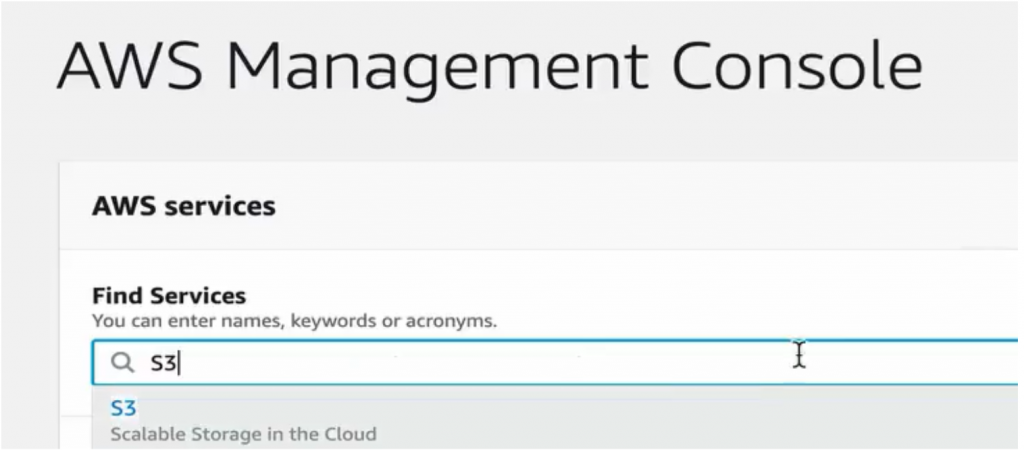

进到 Console 後,搜寻 S3 并点击,来确认这个 User 是否能拿到权限,如下图:

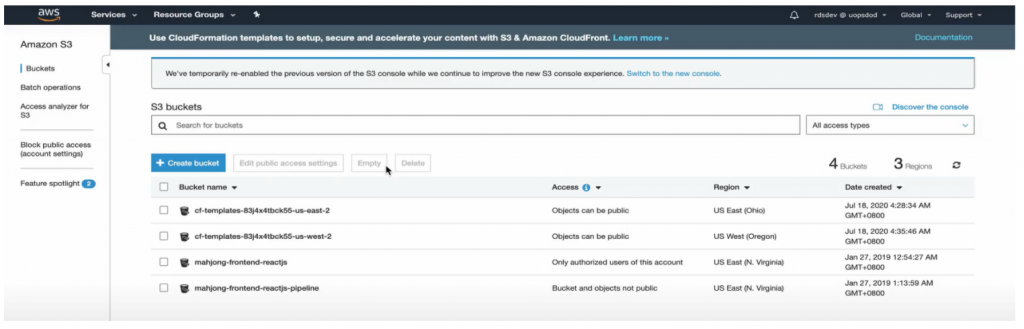

进去之後,若没有看到任何的错误或者警告讯息,就代表成功设定好了,如下图:

小结

这次我们示范了如何利用 AWS IAM Group,来统一管理大量内部人员权限,比如让多个使用者都可以使用 S3 Services,进行方便又有效率的权限管理。

What's Next?

那麽明天,我们将接着看到「权限宝石:【Lab】IAM Role 建立与使用」!

连续 30 天 玩玩看 ProtoPie - Day 21

今天来聊软性一点的事情。 其实跟 ProtoPie 互动到今天,觉得整体的体验都满好的。 影片的教学...

Day 7 ( 入门 ) 爱心呼吸灯

爱心呼吸灯 教学原文参考:爱心呼吸灯 这篇文章会介绍如何使用「变数」、「灯光亮度」、「计次回圈」和「...

[Day4] HTTP Request Smuggling - HTTP 请求走私

前言 上一篇玩完HTTP Method後,接着来玩Request的Data Length吧! 正文 ...

[NestJS 带你飞!] DAY22 - MongoDB

通常写後端都会使用到资料库,透过资料库来储存使用者相关的资料,而资料库有非常多种,本篇将会介绍最热门...

爬虫怎麽爬 从零开始的爬虫自学 DAY24 python档案读写open( )

前言 各位早安,书接上回我们将程序码改得更方便阅读,还加上抓取连结的功能,今天我们要来介绍明天实作储...