Day 12 漏洞分析 - Vulnerability Analysis (legion)

今天要介绍的是legion,根据官方介绍,它是斯巴达的叉子

Legion, a fork of SECFORCE's Sparta

好啦不闹,其实是指另一个工具sparta的分支,旧版的Kali内建sparta,但新版的换成了legion,差别在於新版从原本Python2.7改用Python3.6来重构、也改用PyQT5,新增了一些功能,且维护团队比较活跃。

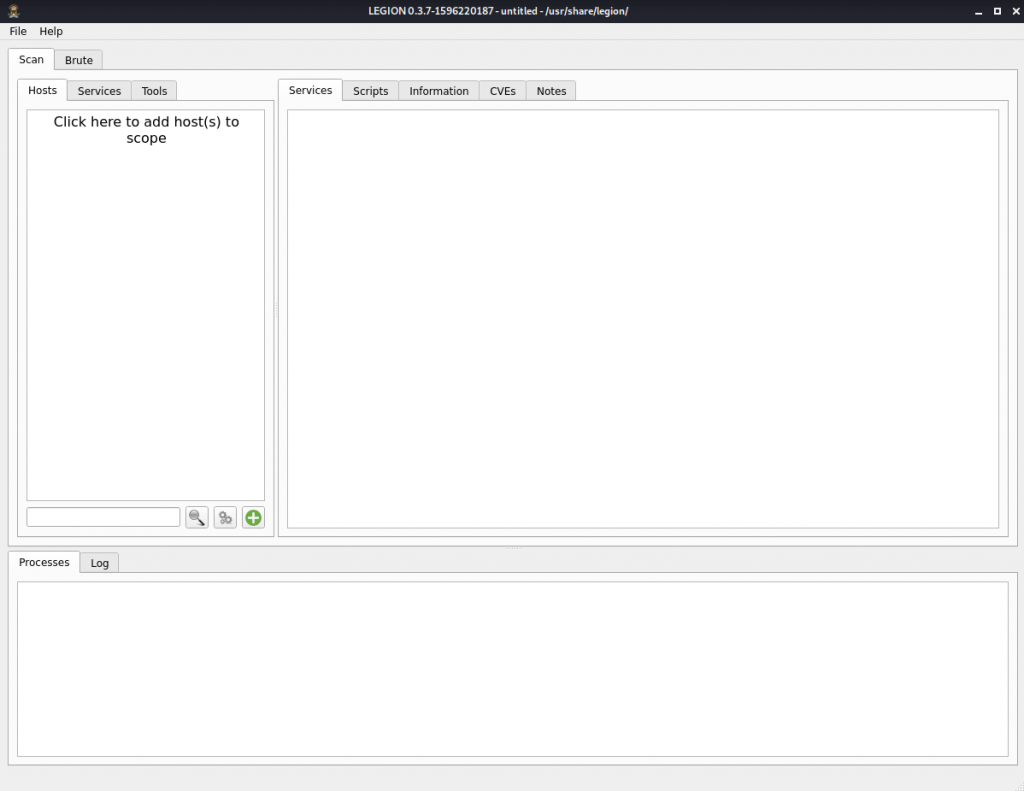

legion是一个漏洞分析工具,它使用了昨天介绍的工具nikto,还有其他像是nmap、Hydra、sslyzer等等其他工具来进行漏洞侦查,另外还提供使用者图形介面,用起来很直觉,让我们先来看看开启後第一个介面。

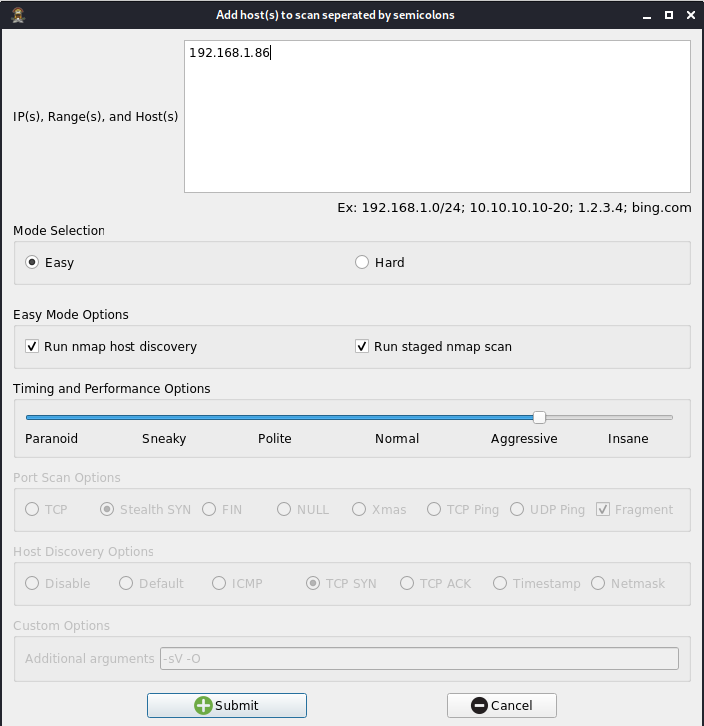

看起来虽然阳春,但使用起来很直觉,先点击绿色+号来新增一个host,输入的格式跟过去介绍过的工具一样支援很多种,这边我填入先前建的靶机192.168.1.86来做测试,然後直接按下Submit。

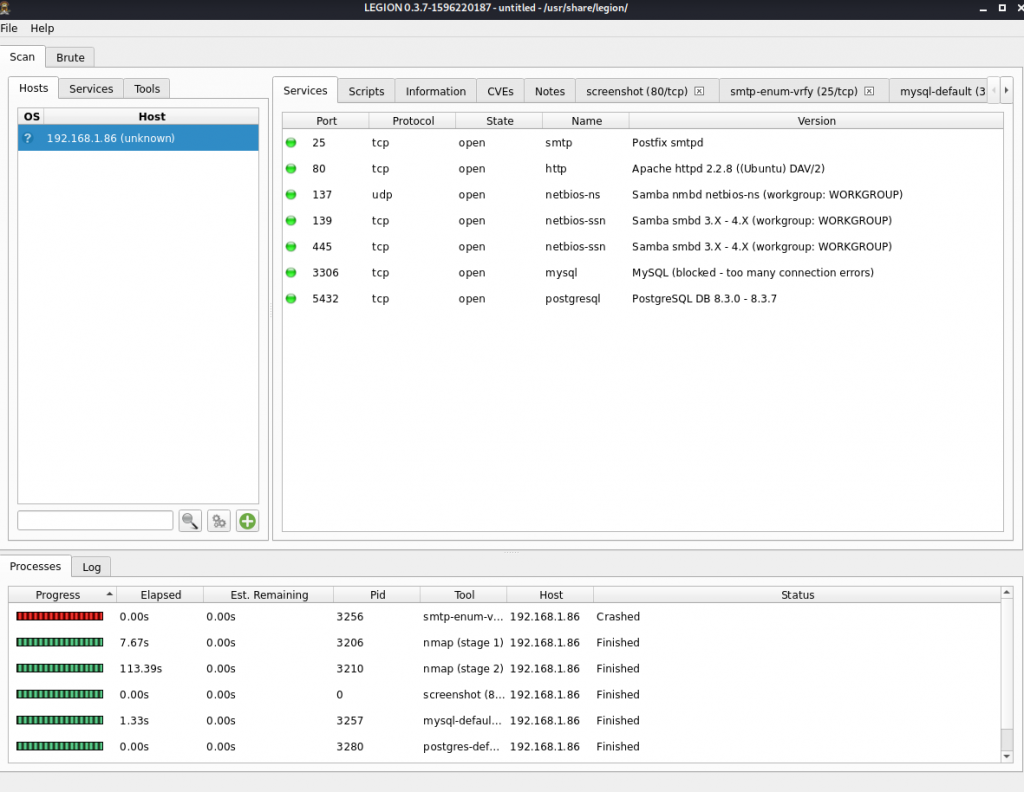

接着因为会跑很多套工具,所以需要一段不短的时间,每个阶段侦测分析的结果都会即时更新到介面上来呈现。

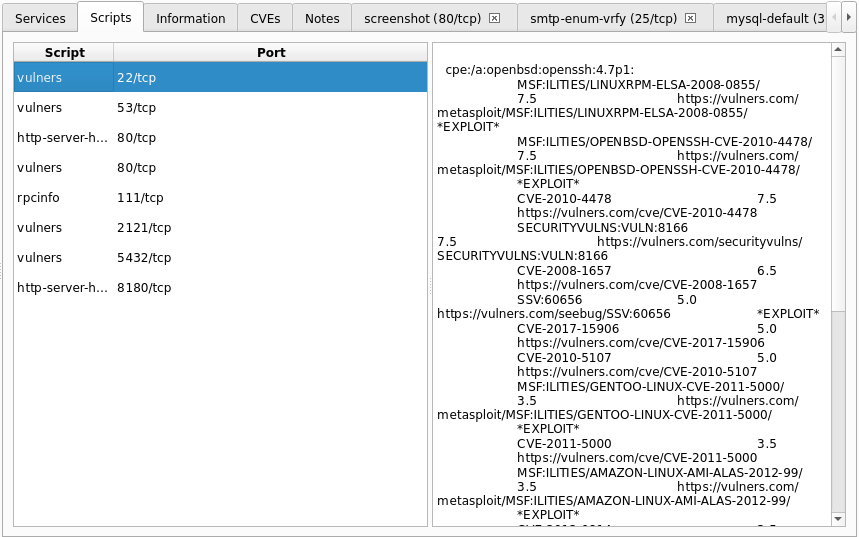

切到不同分页可以观看各个资讯,像是Scripts可以看使用的脚本。

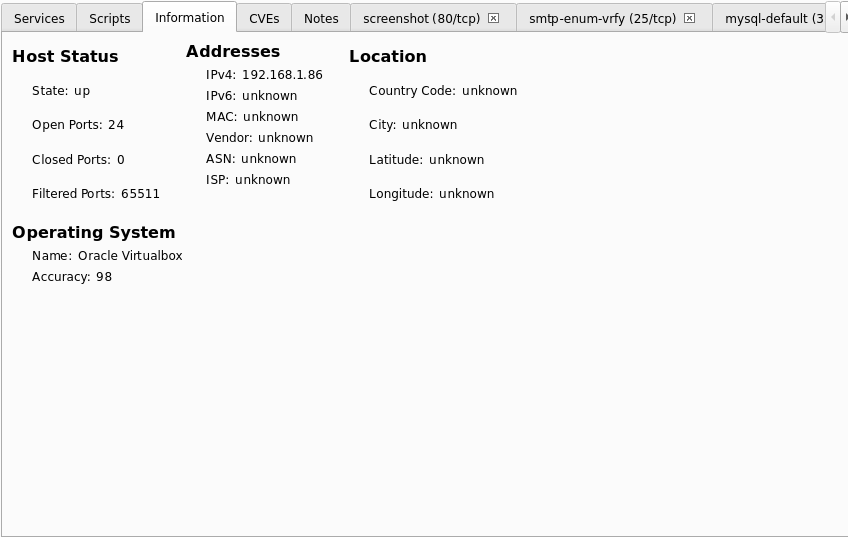

Information可以看到从目标主机目前取得的资讯。

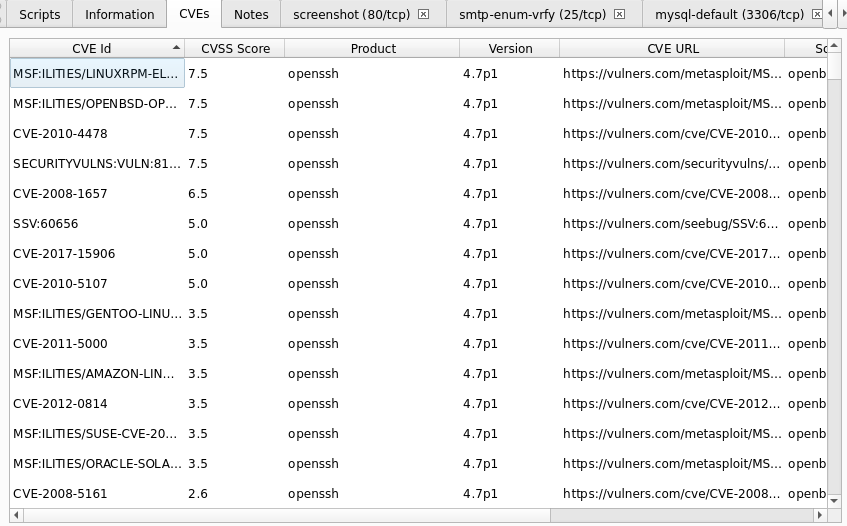

CVEs这页则是Common Vulnerabilities and Exposures,列出侦测到的漏洞。

只能说真不愧是靶机,什麽漏洞都准备好了给你看,所以整体扫描时间拉的很长,不过真的满有趣的,建议大家可以自己试试看。

结语

第一次体验legion就被惊艳到了,接着就想到昨天干嘛体验什麽nikto,今天不就整套包好了吗?但再仔细想想,如果只是使用legion工具,而不去理解工具背後实际做了什麽,对於资安领域的探索可能永远就停留在表皮,无法继续精进,所以之後有机会也会再来把legion所使用到的工具都挖出来一个个研究。

<<: Day 12 JavaScript var vs let (2)

>>: [day-12] 一切的基础! Python "运算式与算符"的运用(Part .2)

Day15【Web】网路攻击:中间人攻击(MITM)

中间人攻击(MITM) 全称为 Man-in-the-middle Attack 是指攻击者介入正常...

【Day 18】- 像个使用者的爬虫 Selenium

前情提要 前一篇带各位实际使用了汇率爬虫并搭配 openpyxl 这个套件做到执行程序便可读取在 e...

Google Sprint 读後分享与参赛心得

接续昨天的分享 今天进入 Google Sprint 第三天,继续用 Miro template 说...

Day 30 - 相关资源分享

本文将於赛後同步刊登於笔者部落格 有兴趣学习更多 Kubernetes/DevOps/Linux 相...

DAY14:Toast显示讯息之简介

今天要来说到显示讯息,从我们使用电脑的过程中,很常会遇到跳出对话框让我们选择是或否或取消,或是当我们...