鬼故事 - 我是不是来过这里

鬼故事 - 我是不是来过这里

Credit: 蜘蛛人

灵感来源:UCCU Hacker

故事开始

小红是一名渗透测试工程师,虽然老板对外都说他们是做红队测试,

但平常案子只有他一个人,充其量就是个红人测试。

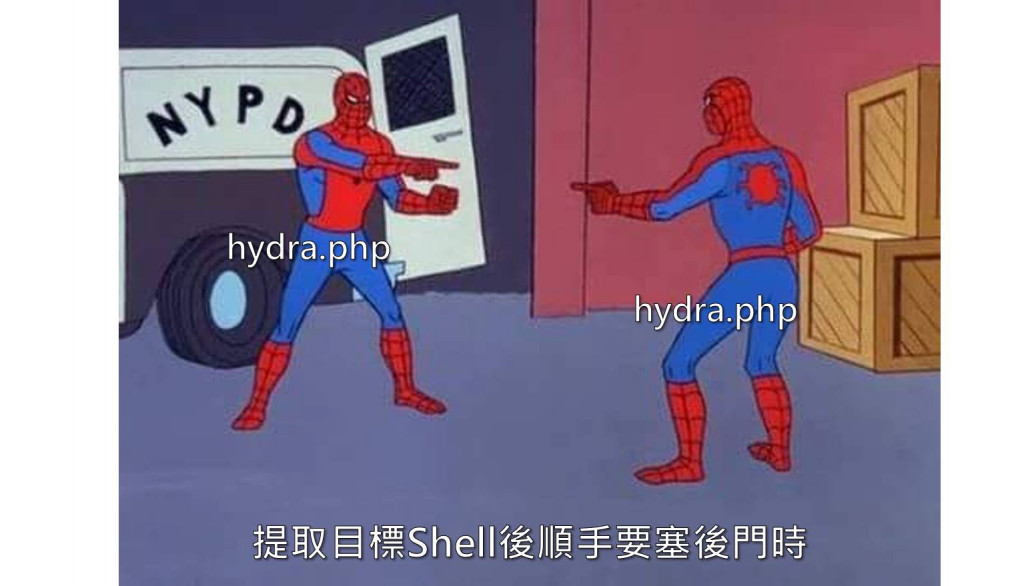

而小红跟平常工作一样,帮客户做渗透测试,而这个客户是第二次做检测了,

小红就想说用用去年的洞试试看,一测试之後发现漏洞的确补起来了,

小红就用自己的工具扫瞄了一下目标网站,奇怪的是居然扫出来小红自己常用的 webshell 的名字,

当下当然就是连线看看是不是自己放的,结果一测试密码居然是对的!

更特别的是这次需要测试的新 Web 服务器居然也有同样的 webshell,

虽然感到奇怪但小红依旧先把案子做完,想说结案的时候询问。

最後结案报告对方只说会清理,而从其他厂商的人分享,

单纯是因为客户忘记清理,然後 code reuse 顺便把後门给复制过去了。

资安探讨

进行渗透测试/红队(人)测试,攻击者有置入後门/修改系统,

其操作与连线应有工作纪录,安定客户的心同时也是为自己留一条路,

以免遭人诬陷泄漏资料等等。

而蓝队/客户收到这些资料,除了修补漏洞,也请记得将後门移除乾净,

笔者就曾经看过测试过程中用了一些开源後门,而这些开源後门就一直放置了半年,

直到被其他骇客利用然後进行进一步攻击,事後监识人员进场之後才发现这件事,

这些後门等於一个不容易触发的未爆弹,虽然不容易触发,但炸开来还是会受伤的,

千万不要放那麽久不处理阿!

<<: Day 2 - Home Lab 事前准备 - 安装篇

>>: Day11 K平均演算法(K-means clustering algorithm)

Sass 变数 与 darken , lighten DAY33

今天我们要来介绍 Sass的变数啦~~ 介绍之前 我们必须先了解 为什麽我们需要它呢?? 当我们原先...

【2022 Mac必学】五 个方法救回 Word 当机未保存的文档

软件当机每次来得都是猝不及防,Word 也不例外。辛辛苦苦在 Word 编辑的文档因突然当机丢失了,...

[C#] 使用记忆体快取 MemoryCache 增加回应速度

在应用程序中有许多向资料库读取资料的动作,为了增加程序效能, 有 2 个方向可以调整。 第 1 种是...

Android Studio初学笔记-Day14-Switch和Toggle Button

Switch和Toggle Button 今天要讲两个简单的元件,在还没碰到这两个元件之前,想要做到...

[Day4]区块链如何运作?

HI~今天要介绍区块链如何运作,如果对这个主题有兴趣的话,就继续看下去吧! “区块链是一台神奇的计...