Day 5 网路宝石:AWS VPC 架构 Routes & Security (上)

两个 Private Subnet 的沟通方式

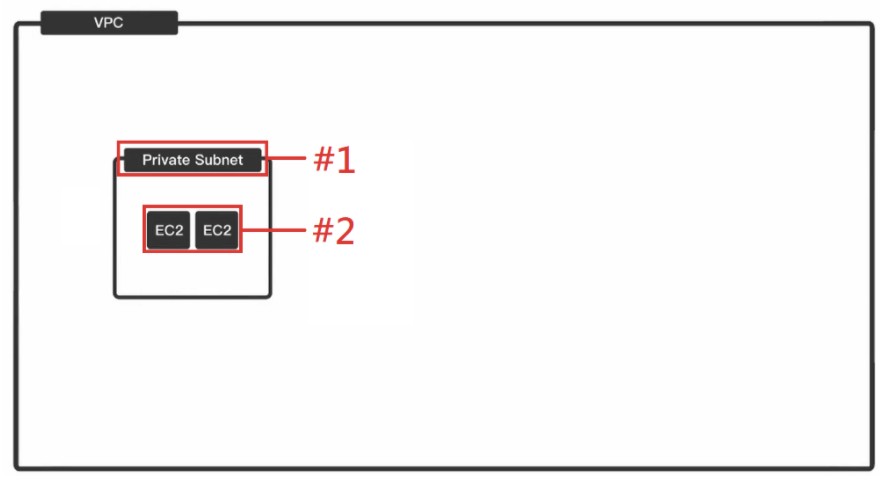

Private Subnet(下图#1)是一封闭的网路,也就是它并没有对外。今天若在 Private Subnet 内放置两台 EC2(下图#2),因为这两台 EC2 在同一个网路空间,故能彼此进行沟通。

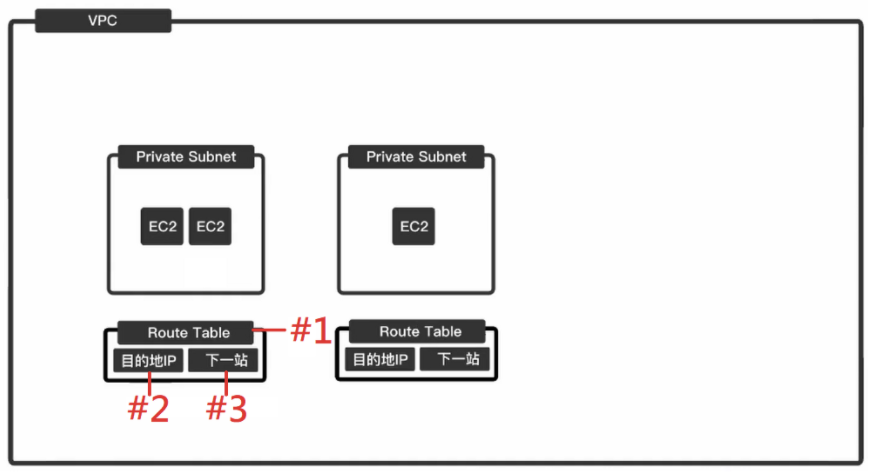

而如果想让两个不同的 Private Subnet 内的 EC2 进行沟通时,必须使用到 Route Table(下图#1)。每一个 Subnet 都会配到一个 Route Table,用於指引网路流量应该怎麽走及要去哪里。Route Table 上面有两个重要的设定,一个是目的地 IP(下图#2),另一个则是下一站(下图#3)是要先去哪里。

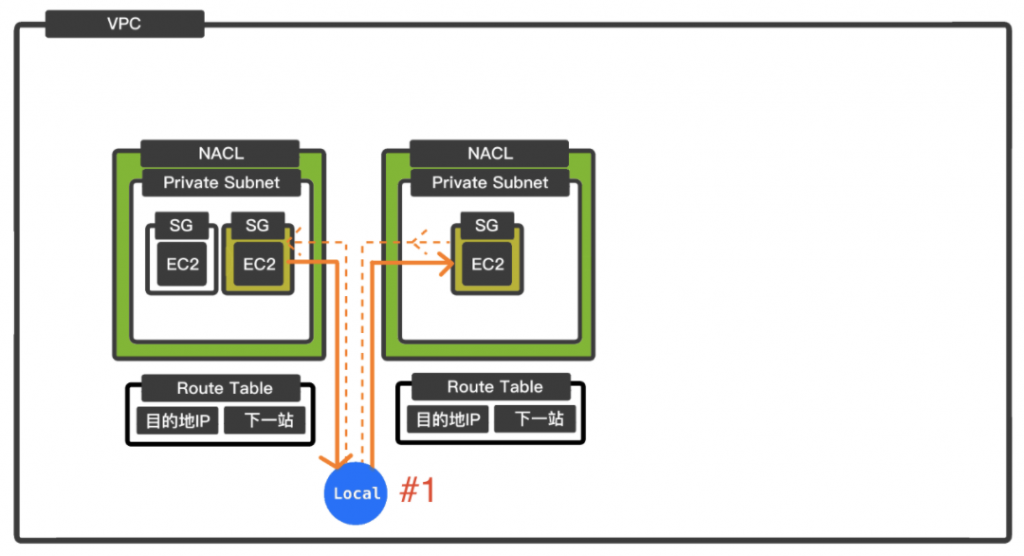

如果想要从左边 Subnet 的 EC2 连到右边 Subnet 的 EC2,概念上可以直接连过去,但实际上必须先经过一个 Local(下图#1)的中继站,再往右边 Subnet 的 EC2 导过去(如下图橘色实线所示),到达目的地後,会再返回原出发点(如下图橘色虚线所示)。

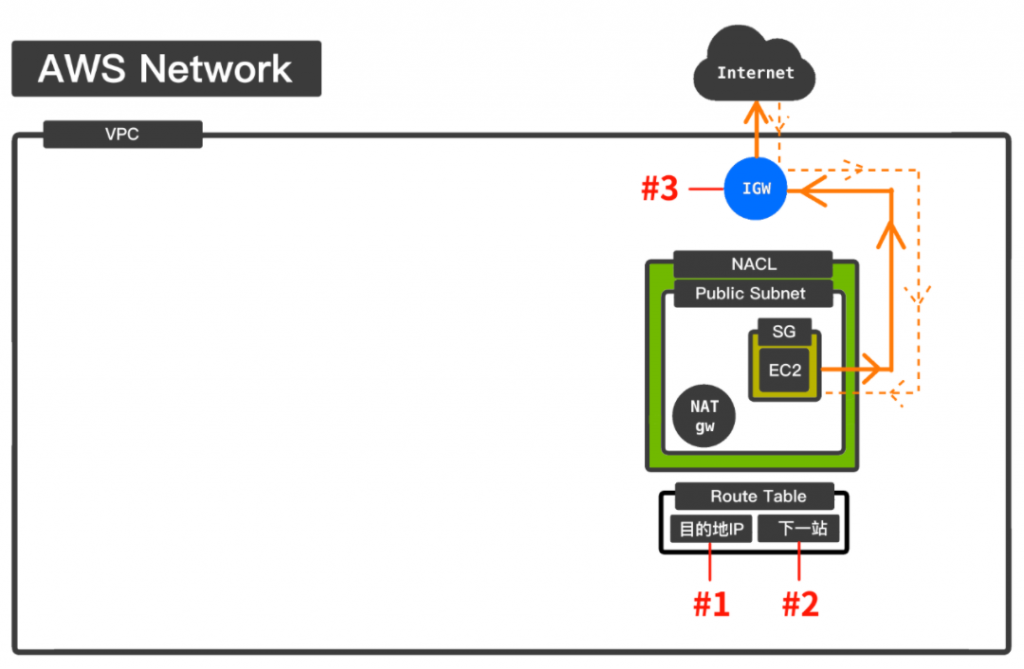

Public Subnet 与 Internet 的沟通方式

Public Subnet 的目的为让内部的网路可以与外界 Internet 沟通。要让Public Subnet 中的 EC2 可以连到 Internet,同样必须用到 Route Table 来指引路线。此时 Route Table 中的「目的地IP(下图#1)」即为 Internet,「下一站(下图#2)」则是一个放置於VPC上的特殊中继站IGW(Internet Gateway)(下图#3)。

若是要从 Public Subnet 中的 EC2 连线到 Internet,必须先经过 IGW,透过 IGW 将网路请求导流到 Internet(如下图橘色实线所示),到达目的地後,再原路返回(如下图橘色虚线所示)。

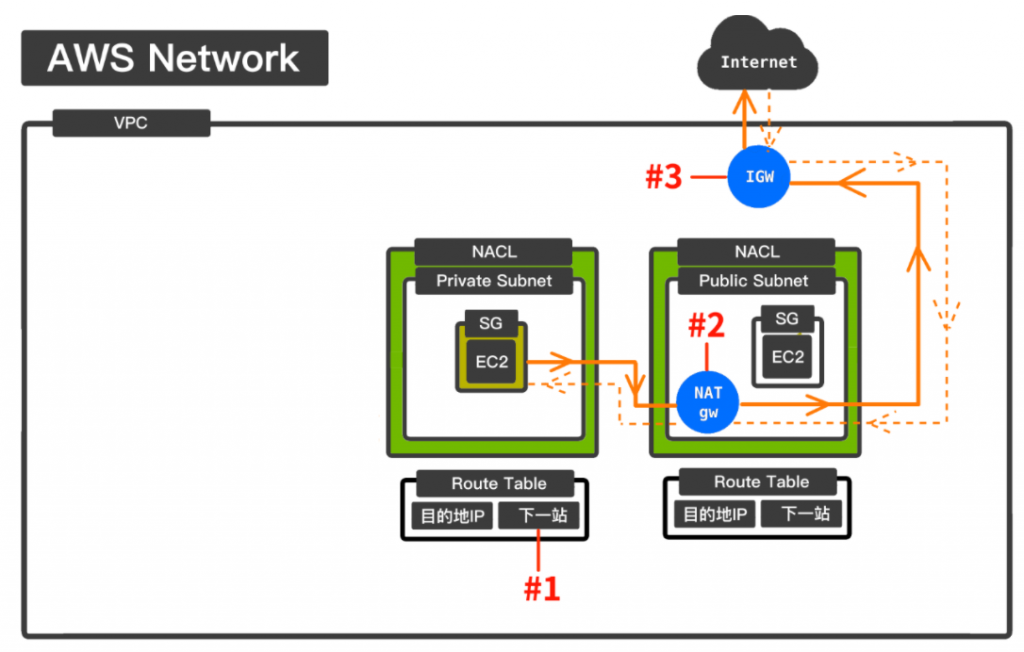

Private Subnet 与 Internet 的沟通方式

若要让 Private Subnet 中的 EC2 可以连到 Internet,必须将其 Route Table中的「下一站(下图#1)」改为放置於 Public Subnet 上的虚拟主机 NAT Gateway,简称为 NAT gw(下图#2)。

而当在 Private Subnet 中的 EC2 送出网路请求去 Internet,必须先经过 NAT gw(下图#2),再由 NAT gw 走与 Public Subnet 一样的路径(也就是经由 IGW(下图#3)再到 Internet,如下图橘色实线所示),到达目的地後,再原路返回(如下图橘色虚线所示)。

小结

那这次,我们了解了 AWS VPC 的网路流通方式,透过 Route Table 的设定并搭配 NAT 与 IGW 来连通内外网。

What's Next?

明天,我们将接着介绍「VPC架构 Routes & Security」中网路安全设定的部分!

>>: 从零开始学3D游戏设计:入门程序实作 Part.4 冷却时间确认(debouncing)

Day23 让你的k8s Pod 具备多介面功能 - 介绍篇

今天要来介绍一个由Intel 通过贡献 Multus Container Network Inter...

Day 22 : 插件篇 01 — 如何在 Obsidian 中快速拆分笔记?使用 Note Refactor 让你弹指之间完成

前言 这是 Obsidian 使用教学 — 插件篇的第 1 篇文章,从这个章节开始要进入到进阶的主题...

Day#20 Dependencies & conversation UI

前言 今天来加入更多的Dependencies,以及聊天开发的准备 Cocoapods 那麽我们先来...

Day26 Vue 元件与客制事件

昨天我们最後说了我们如何把父元件的资料props到子元件,今天的话我就来说说如何将子元件处理好的状态...

[Day-18] 一维阵列小练习

上次学习了基本的阵列语法 这次要来练习简单的阵列使用 都是基本的宣告以及画面显示 主要是练习一维阵列...