Gloud IAM 是什麽?

IAM 简介

经过昨天已经设定好了的GCP SDK後,可以开始进入云端世界上的正题溜,首先开始使用GCP时,在一个专案的新建後敏锐的大家一定会想到了,是谁可以连线然後谁不可以连线,是谁可以有权限谁不可以有权限,我们先统称为资安的议题,这里面其中包含了两大类:

- 专案权限

- 网路(防火墙)权限

今天要探讨的是第一个部分 权限 的设定在GCP中管理权限的服务就是 IAM (Identity and Access Management的简称) 想必使用过其他云端平台服务AWS Azure...等应该是不陌生这名词。

如果以白话一点的方式可以说是

< 什麽 人 可以对什麽 资源目标 执行什麽 操作 >

没错~就是限制可以分成三个层面缺一不可 至於上面提到的 人 这边是比较通用的表示,但是实际上在GCP上可以,以Group与Service Account来绑定使用者这部分後面会在深入一点的解释,今天是比较聚焦探讨什麽是IAM以及他可以做什麽。

尤如上述所说其中三部分的第一个部分後续会在做详述,这边先进入第二第三部分 资源目标 以及 操作 :

- 角色(role)

- 角色细项 指派权限(Role ID List)

-

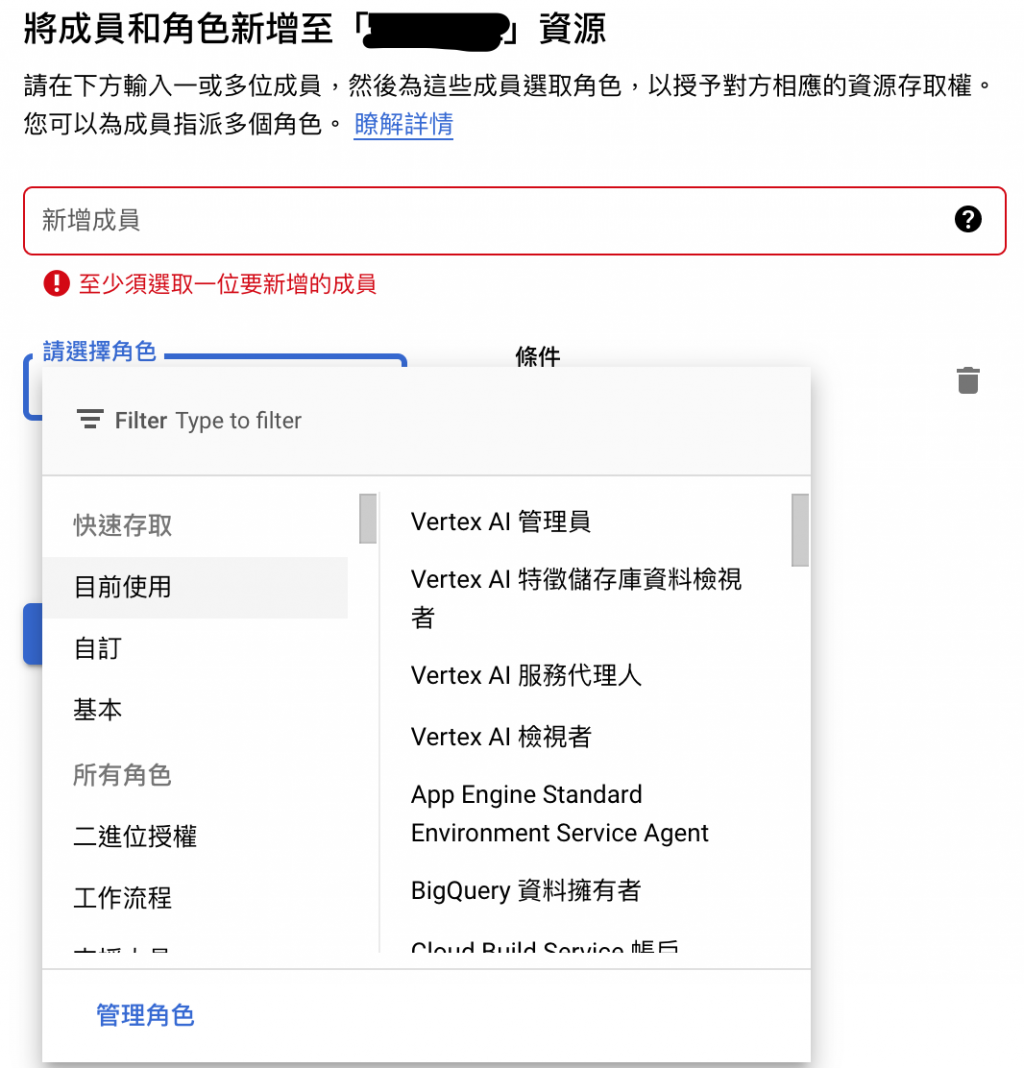

在角色部分GCP会有自己定义出来的角色群组可以用来理解该资源所需大方向的同捆包,此角色内部就会有对应所需要的Role ID List这两个东西就决定了你是否可以操作此服务的权限,而且这些细项非常的细,例如说基本的read write可分get list或是create update以我的经验来说可以说是满复杂的,需要了解透撤才会比较方便设置权限对於使用者。

-

当然如果有需要客制化GCP也提供了组合角色,建立客制化角色的功能这部分个人认为很不错,弹性了使用者的使用情境,但也相对容易的遗漏权限或多开了权限,这就比较需要比较注意了~

-

另外如果使用了自订群组方式需要注意一些事项,若需要删除角色需要注意角色绑定都将保留在IAM政策中但处於无效状态,您可以在7天内恢复删除的角色,但在这7天内Cloud Console会显示该角色已被删除。

建立角色

- 比较直觉的方式可以透过UI对目标直接设定也是我比较建议的做法(资讯比较明确不易搞错)

2. 当然也可以使用指令这边列一下用YAML建立角色语法:

(my-role-definition.yaml)

title: "My Company Admin"

description: "My custom role description."

stage: "ALPHA"

includedPermissions:

- iam.roles.get

- iam.roles.list

指令:

gcloud iam roles create myCompanyAdmin --organization={organization_id} \

--file=my-role-definition.yaml

还有需多指令可以查看Google官方文件(使用UI也很方便)~

>>: .Net Core Web Api_笔记09_web api的属性路由模板两种写法_路由模板使用

Python & Celery 学习笔记_任务排程

本篇内容主要在讨论,该如何让 celery 在指定时间执行任务 过程中如果有错误,欢迎留言讨论喔 ~...

进击的软件工程师之路-软件战斗营 第四周

学习进度 第三周的课程内容小考与检讨 游戏专题 JFrame、JPannel、JKernel 游戏主...

如果你想要的更多,你得对自己做更高的要求。

如果你想要的更多,你得对自己做更高的要求。 If you want more, you have t...

[Day 1] 前言-为甚麽要探索?

身为一个 Node 後端工程师, 对我而言 async/await 等非同步语法的使用已经非常顺手,...

学校的白色咖啡屋(二):效率的胜利 Collections And Sequences

「既然已经知道了interface,就可以来看Collections三大interface——Lis...