零信任(Zero Trust)

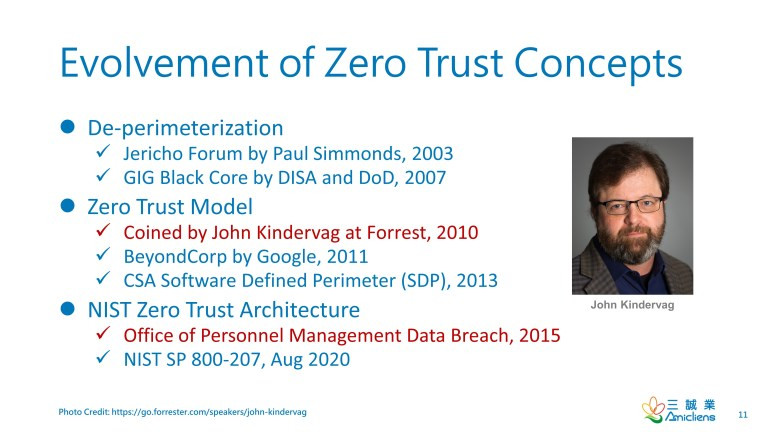

零信任的概念早在 2003 年就出现了,当时去边界化、移除物理网络位置盛行。许多组织开始实施类似的概念。NIST 於 2020 年 8 月发布了专刊 800-207,统一了各种观点,介绍了零信任概念和环境,并提出了零信任架构。

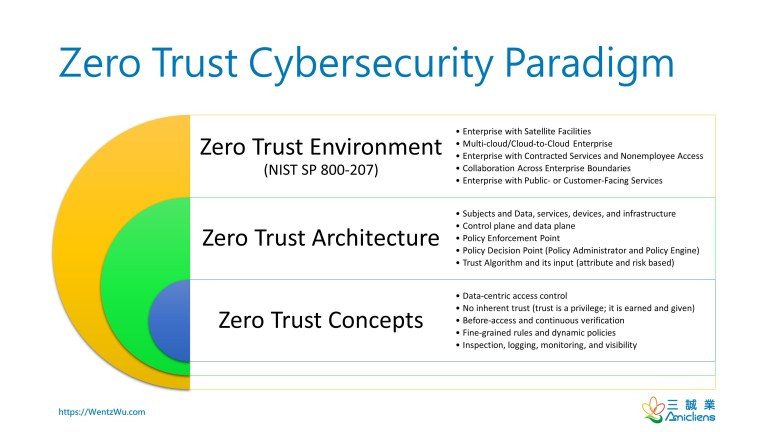

从不信任,始终验证。零信任的基本概念是不依赖物理位置来隐式授权访问(信任)。每次访问都必须经过身份验证、明确授权和记录;数据流需要加密和记录。应实施细粒度的动态机制来支持访问控制。因此,我得出的结论是,零信任是一种用於访问控制或访问控制 2.0 的新网络安全范式,具有以数据为中心、细粒度、动态和可见性的特点。

. 记帐和记录网络流量提供了可见性。

. 零信任与位置无关。使用 IPSec 加密 LAN 上的流量,就像 WAN 中发生的那样。

. 端口敲门在端口级别应用身份验证并支持动态策略。此外,我们还在应用程序级别使用网络访问控制(例如,802.1X)和用户身份验证。从不信任,始终验证。

. 多层防火墙意味着安全性由物理网络位置实施,例如外部、DMZ 和内部网络。它不是零信任风格,它以数据或资产为中心,并使用逻辑边界或软件定义的边界。

-零信任概念的演变

-零信任网络安全范式

参考

. 零信任创建者谈论实施、误解、战略

. 敲端口

资料来源: Wentz Wu QOTD-20210407

My Blog: https://choson.lifenet.com.tw/

>>: 容器化的安全原则(the security principles of containerization)

django入门(七) — 简单范例(5)-Django ORM操作

Django ORM介绍 一般而言,我们要存取资料库需要透过SQL语法,但在django则是使用OR...

Day 15:Remove Duplicates from linked list

这题开始之前先来介绍一下Linked list(连结串列)的资料结构。 Linked list(连结...

初学者跪着学JavaScript Day16 : 阵列Array 迭代的小小秘密

一日客语:中文:早安 客语:anˋzoˋ安走 前提:在学习Array.methods时会想知道他是如...

【Day 29】Google Apps Script - 延伸篇 - Google sites 协作平台与 Charts Service 图表绘制服务

Google sites 协作平台可以用在小组专案管理,使用 Google Apps Script...

[线上工具] 分享 / [铁人赛] 完赛心得

最後一篇除了参赛心得之外,也来分享一下切版时常用的线上应用小工具好了~这样才有写了「三十篇」技术文的...