【Day5】情蒐阶段的小工具 ─ 线上免安装篇

哈罗,

我们今天要来介绍情蒐(footprinting)工具,

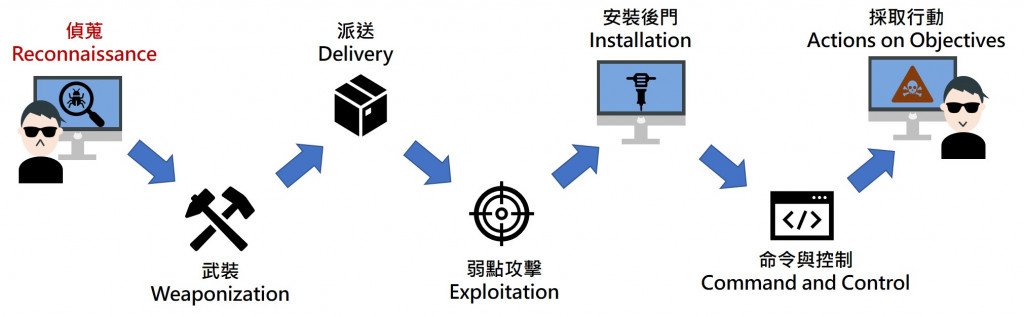

情蒐也就是我们在Day3提到的Cyber Kill Chain的第一阶段,

有分主动及被动两种(可参考Day3说明)。

马上就来开始介绍几个情蒐工具,

今天就先介绍几个免安装、好上手的工具为主噢~

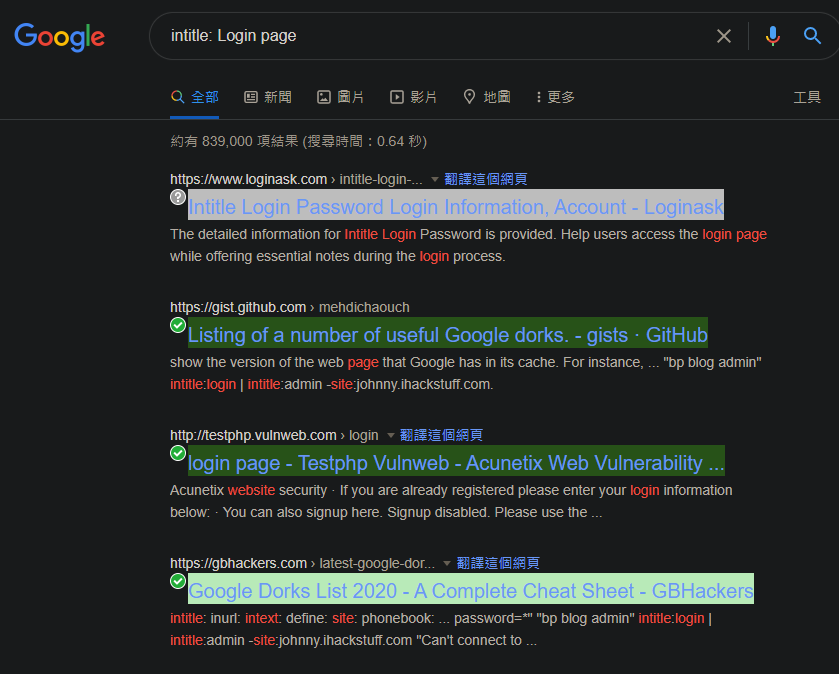

1. Google Hacking

- Intitle: 可以搜寻指定的网页标题

范例:

intitle: Login Page

- filetype:搜寻特定的档案类型

- intext:搜寻内文关键字

范例:

filetype:xls intext:password

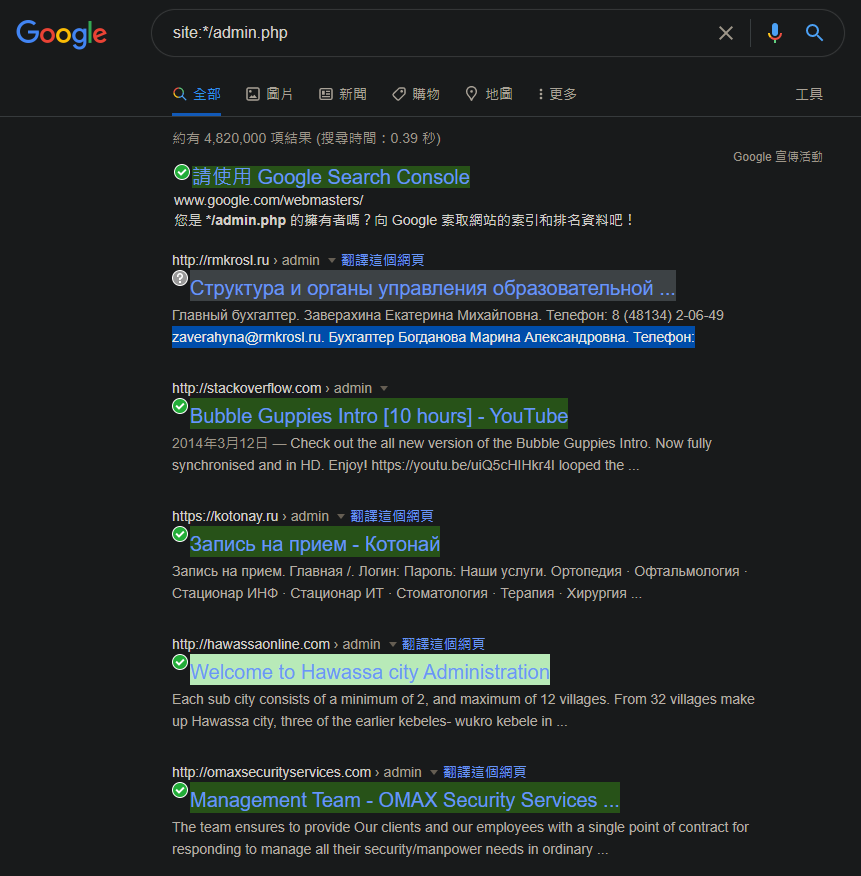

- site: 可以搜寻指定网站内的所有网页

范例:

site:*/admin.php

- info: 搜寻某网站在Google存有那些资讯

范例:

info: ithome.com

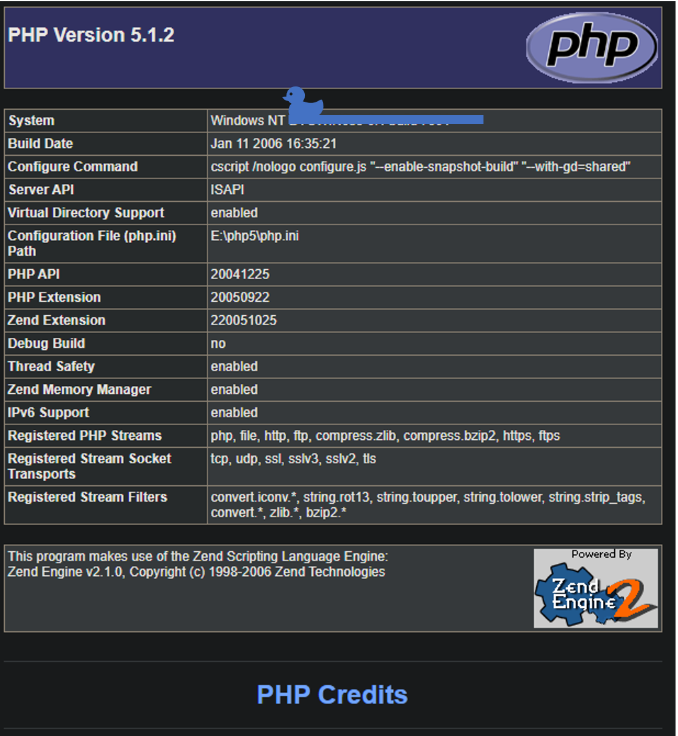

- 也可以至Google Hacking Database,

上面有许多别人写好的语法,可以参考看看。

像是inurl:/php/info.php,透过这个搜寻指令找到了某网站的PHP资讯。

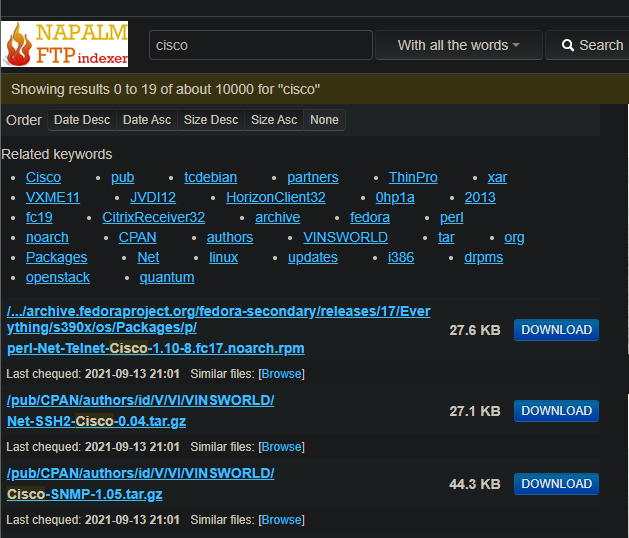

2. NAPALM FTP indexer

这是一个FTP搜寻引擎,可以输入关键字,搜寻位於公共FTP Service的文件。

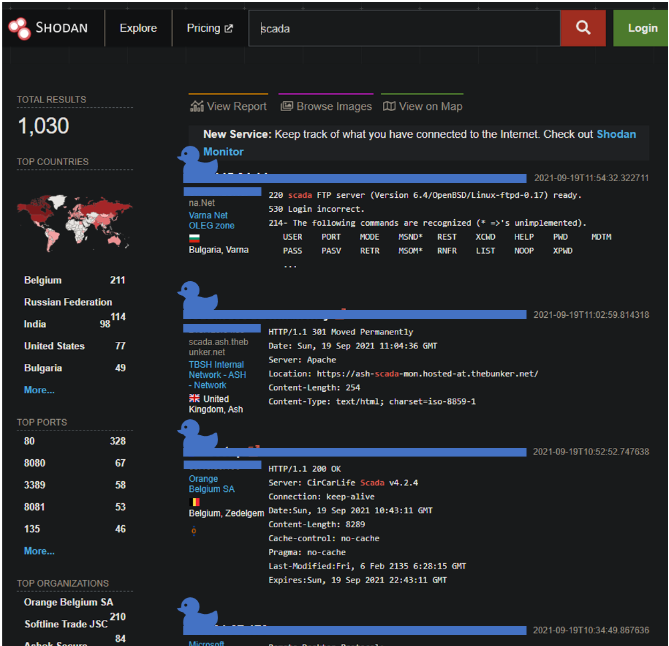

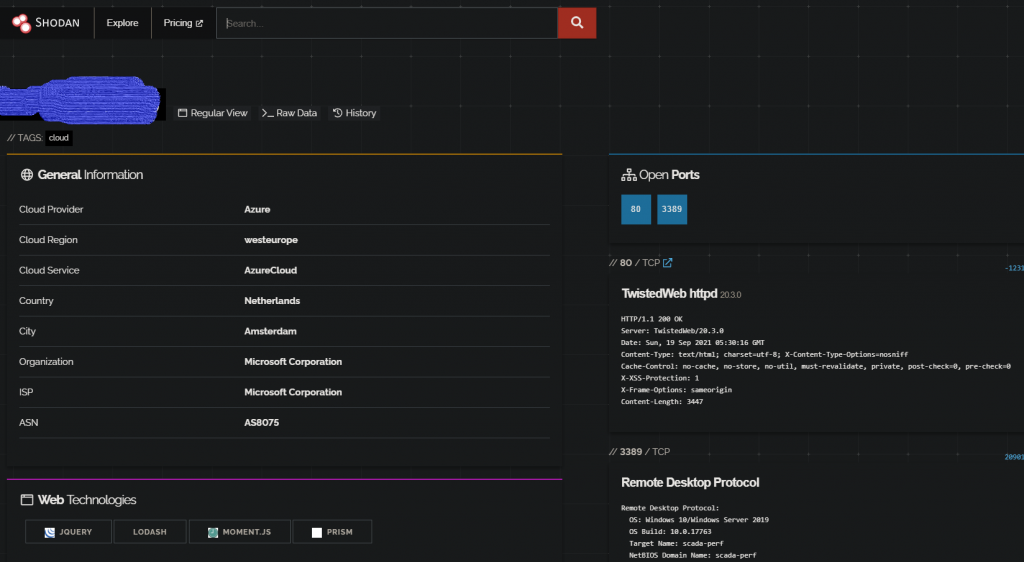

3. SHODAN

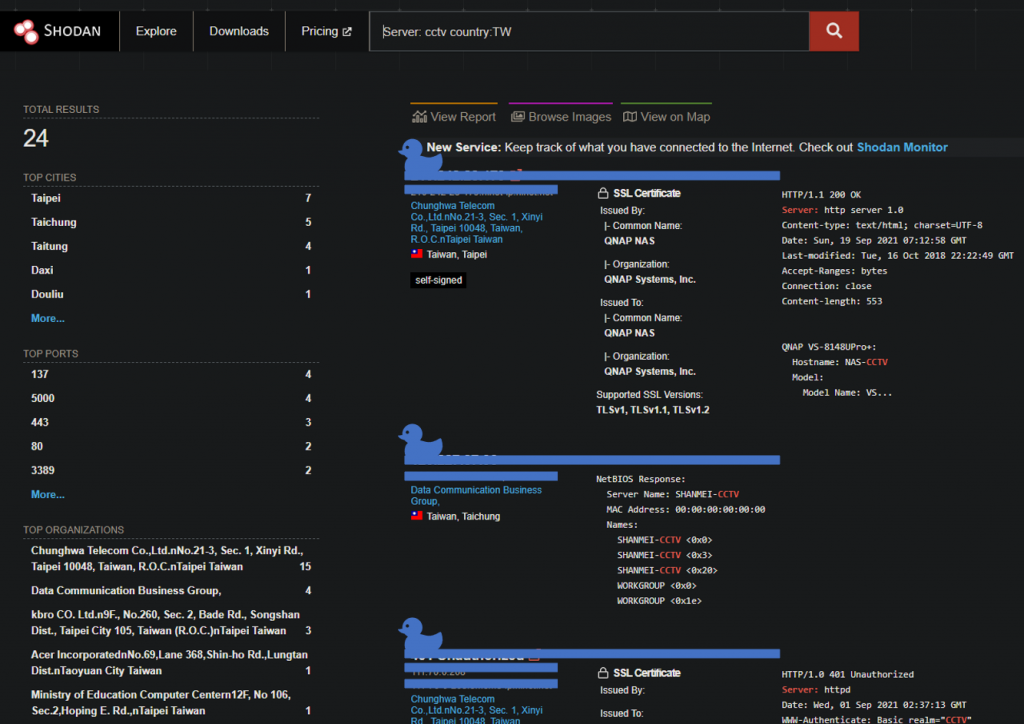

这个搜寻引擎可以查找目前在网路上的物联网装置,

其资料库庞大,且会一直即时更新,常会用来搜寻一些物联网设备。

搜寻结果会显示IP位址、系统资讯、国家、开启的port等。

另外,我们也可以从SHODAN的官网上点选Explore,

个人觉得这个页面比较简洁一点,新手也可以直接从上面搜寻想要找的装置。

下图为进入Explore,直接点选Webcam搜寻的结果之一。

然後也可以透过逻辑运算子来搜寻,比如直接查找在台湾(TW)的CCTV Webcam。

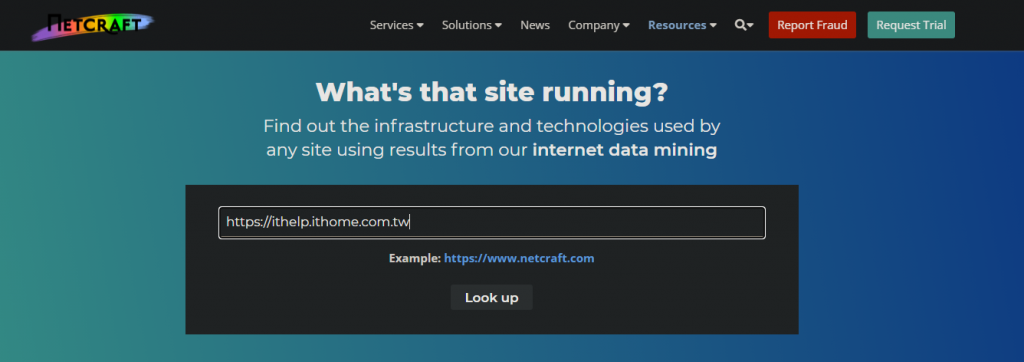

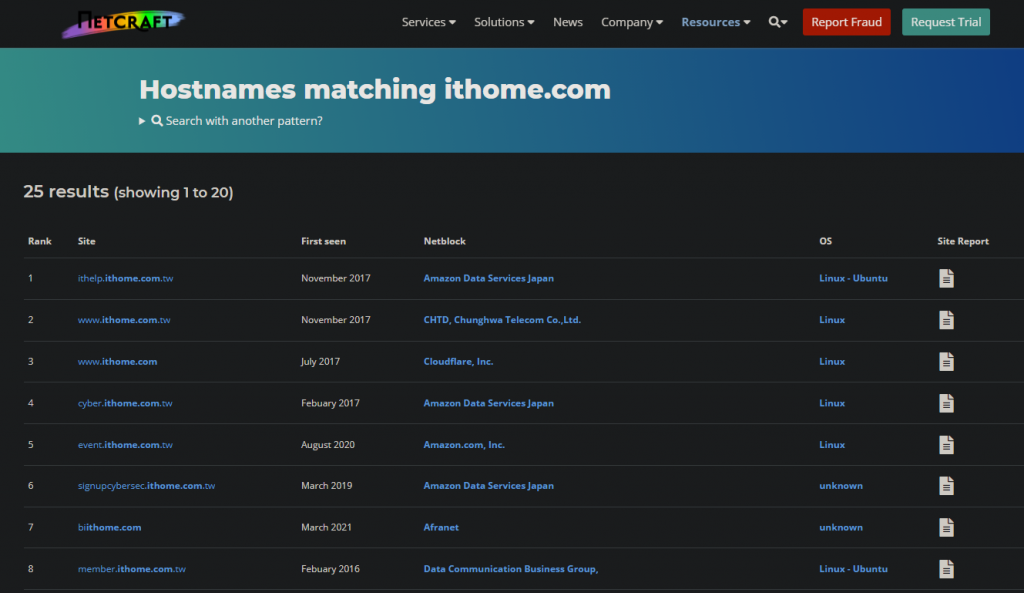

4. Netcraft

Netcraft是一个线上工具,可以输入URL,透过这个网站来帮我们分析目标网址。

下图是直接从首页输入目标URL。

可以看到结果会包含网站title、IP(还可以直接连至VirusTotal)、OS、SSL证书、托管供应商等。

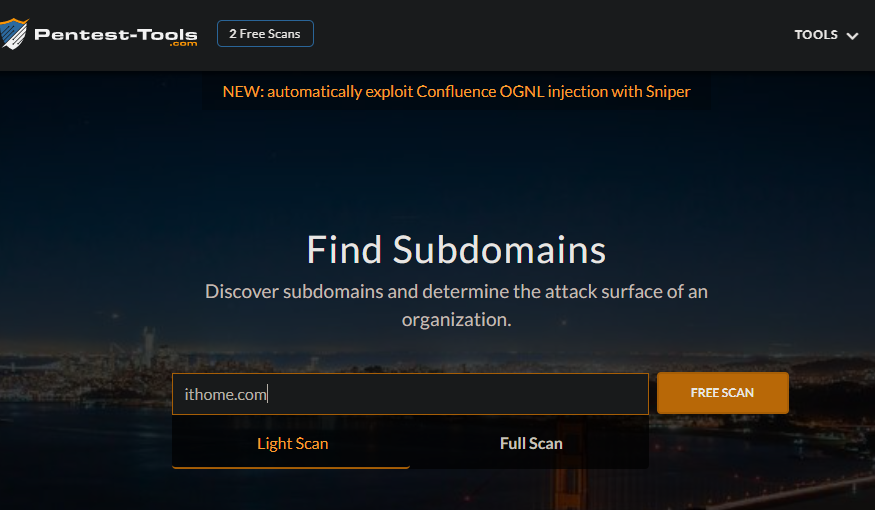

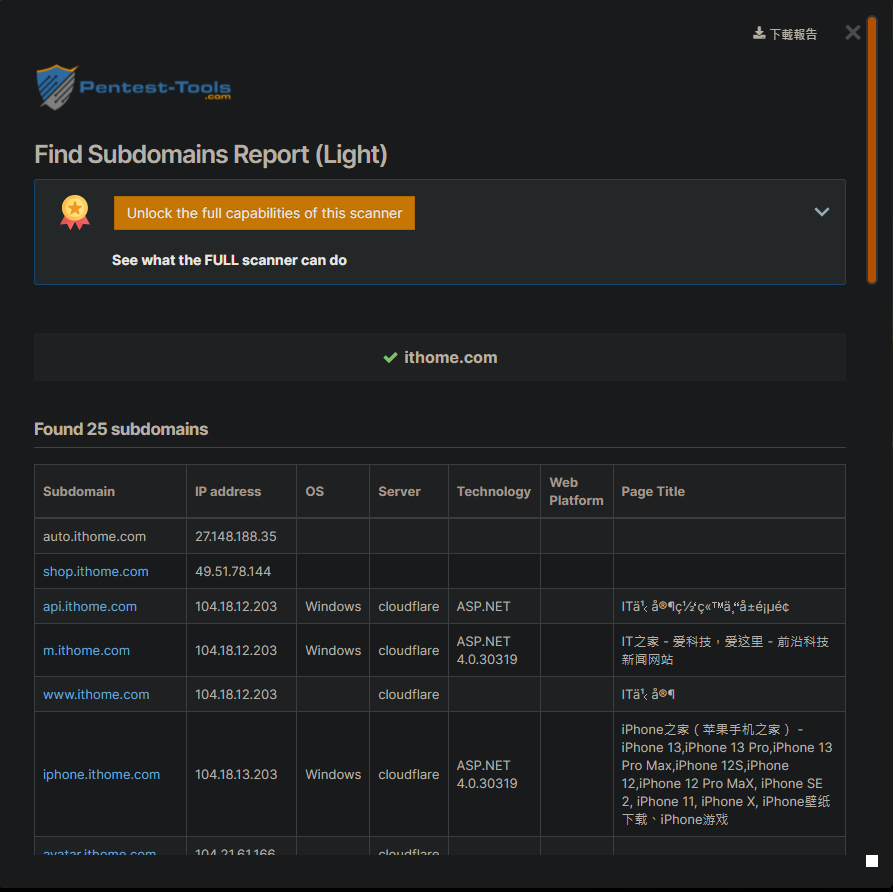

5. Pentest-Tools Find Subdomains

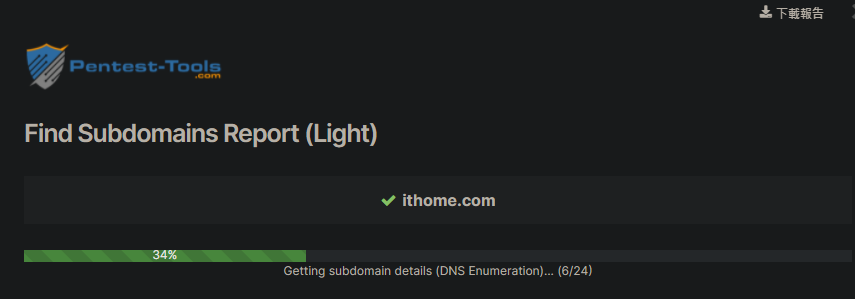

这是一个线上工具,可以检测目标网站,包括IP addresses、OS、子网域、使用的Server等。

↓ 搜寻中…会需要花点时间…

↓ 搜寻结果

6. Wappalyzer

这个Wappalyzer有开发Chome的扩充元件,可以直接安装在Chome浏览器上。

打开目标网页,然後点选Wappalyzer,就会看到该网页的资讯,

比如使用的Framwork、开发语言、OS、UI Framework等。

下面是我用Wappalyzer侦测两个不同网域的截图。

像是常见的免费架站平台,如wordpress,而有些较低版本(如5.1.1、4.5.3)就会存在漏洞,

若发现该网站使用某些含有漏洞的旧版本,就容易被拿来利用。

延伸阅读:最常见 WordPress 漏洞(以及如何修复)

小结一下

在攻击者开始攻击前,情资的蒐集是件很重要的事情,

今天介绍了五个免安装的线上情蒐(footprinting)工具:

- Google Hacking

- NAPALM FTP indexer

- SHODAN

- Netcraft

- Pentest-Tools Find Subdomains

- Wappalyzer

透过这些线上的工具可以帮助我们偷偷的去侦测目标网站,

其实还有很多很多的情蒐相关工具,

虽然有些工具的结果可能会让人觉得大同小异,

但透过各种工具的搭配,也可以帮助我们扩大取得的资讯。

那今天就先学习到这了。

走罗!高歌离席~![]()

<<: Day 5 - 使用JWT Token帮Laravel 8.0做Authentication

D26 / 要怎麽放 Compose 进我的专案? - Compose View

今天大概会聊到的范围 ComposeView 之前有介绍过 Compose 中的 AndroidV...

年薪破百的海岛生活,是你想要的吗?

辛苦赚钱之余也记得要好好享受生活,让这辈子过得更有趣 在菲律宾和柬埔寨的那段时光,是我最惬意的人生...

Day 27 - 实战演练 — Tabs

想先看 Code 或是 Demo 的由此去 Github Repo: ithelp-ui-demo...

拿 ml5 来练习 Markdown 语法 (一)

介绍 首先介绍什麽是 ml5, ml5 是基於 TensorFlow.js 在浏览器中提供友善的机械...

【Day26】其他开源资源篇-odoo重要开源资源

#odoo #开源系统 #数位赋能 #E化自主 下列资讯,由元植管顾同意,节录自元植odoo快速入门...