[2021铁人赛 Day22] picoCTF 2019 Game 游玩介绍

-

引言

今天来介绍 picoCTF 2018, 2019 都出过的 CTF 游戏,

而 2018 的服务器收掉了,所以这次就介绍 2019 的游戏吧!

我主要只会介绍怎麽玩,其他的就让大家去摸索吧~ -

2019 picoCTF game

先给大家游戏网址:

https://2019game.picoctf.com

这个网站与我们前面的网页帐号是不互通的,

你必须在这个网页也创一个帐号,创好帐号後回到这个页面,

你会在登入後看到你的帐号显示在上头。

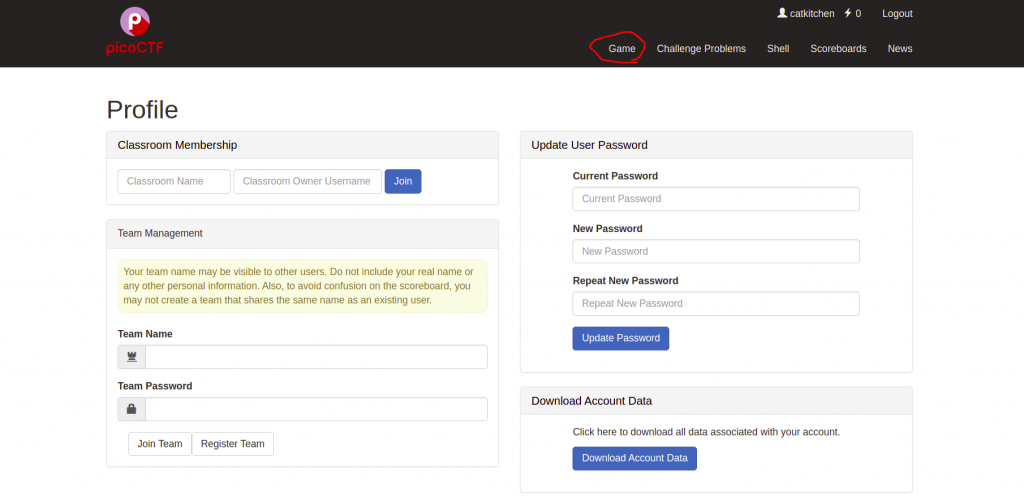

点进 Game 标签:

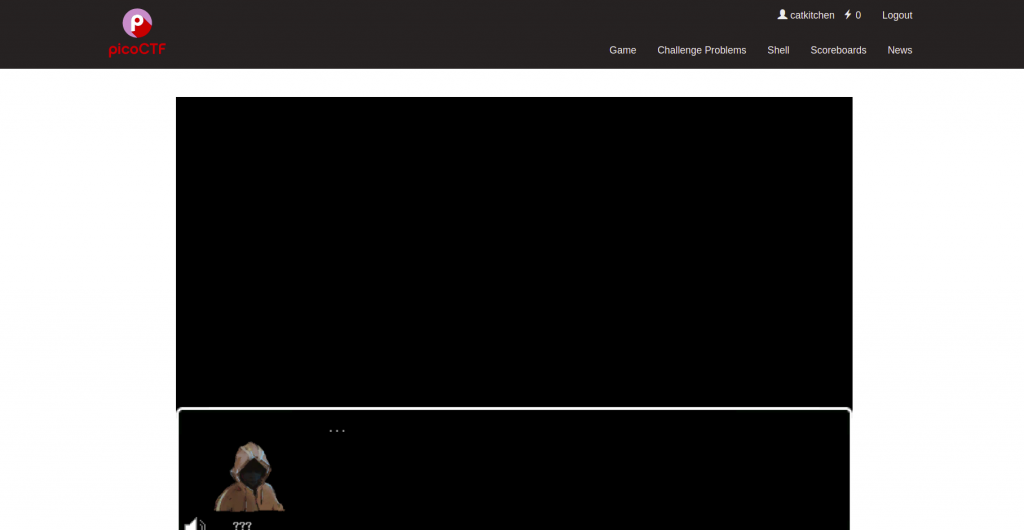

等画面跑完会看到这个画面,就是游戏开始了~

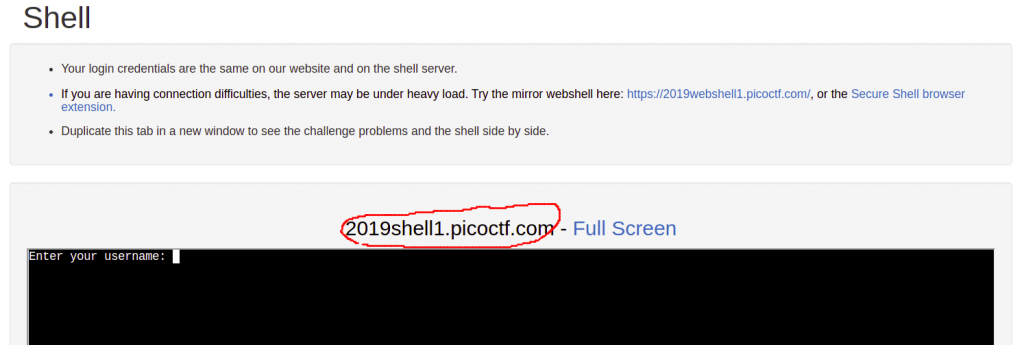

在开始之前,有件事要先做,就是 shell 该怎麽开启,

这游戏不是一般的游戏,里面的题目都是来真的,如同我们前面解的题目,

其实就有其中几题是游戏内的题目撷取的

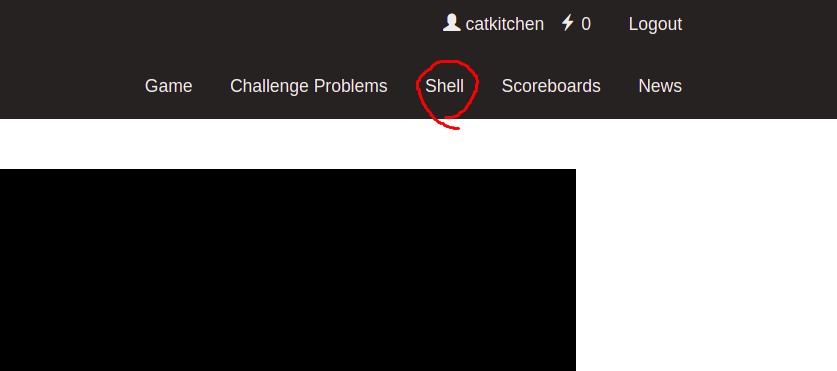

因此需要 shell 来协助你解题通关。点这边可以进入 shell :

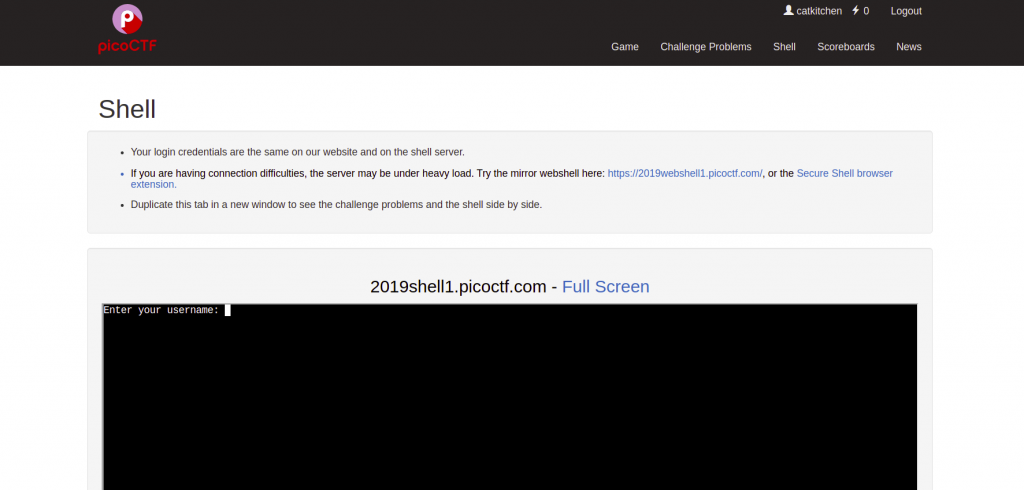

进去後长这样,跟前面几天我们解题用的 webshell 基本上一样,输入帐号密码就可以登入:

值得一提的是除了使用这个 webshell ,你也可以由它提供的网址把这个 shell 弄到自己的终端机,

复制圈起来的网址,在自己的终端机输入:$ ssh 你的帐号@2019shell1.picoctf.com它会请你输入密码:

Enter your platform password (characters will be hidden):密码不会显示,输入完 Enter 後就会跑出一堆讯息,最後确认有出现:

你的帐号@pico-2019-shell1:~$就成功登入 shell 了。

等等许多题目会给你档案或目录路径,他们都是放在这个服务器上,你只要登入 shell ,

然後ls /xxx/yyy或cat /www/zzz之类的就行。

回到游戏,一开始的对话按 Enter 後会请你选一个名字,

共 8 种颜色,哪个都可以:

选完後再往下就是教学部份,基本上就是 走动: WASD/方向键 以及 互动: Enter/空白键,

你可以四处看看,往前出门後就会看到一台电脑,按 Enter 互动後会请你输入你的 ID ,

也就是刚刚选的名字:

忘记的话上面 Last active user: 就有提示你了。

-

第一题

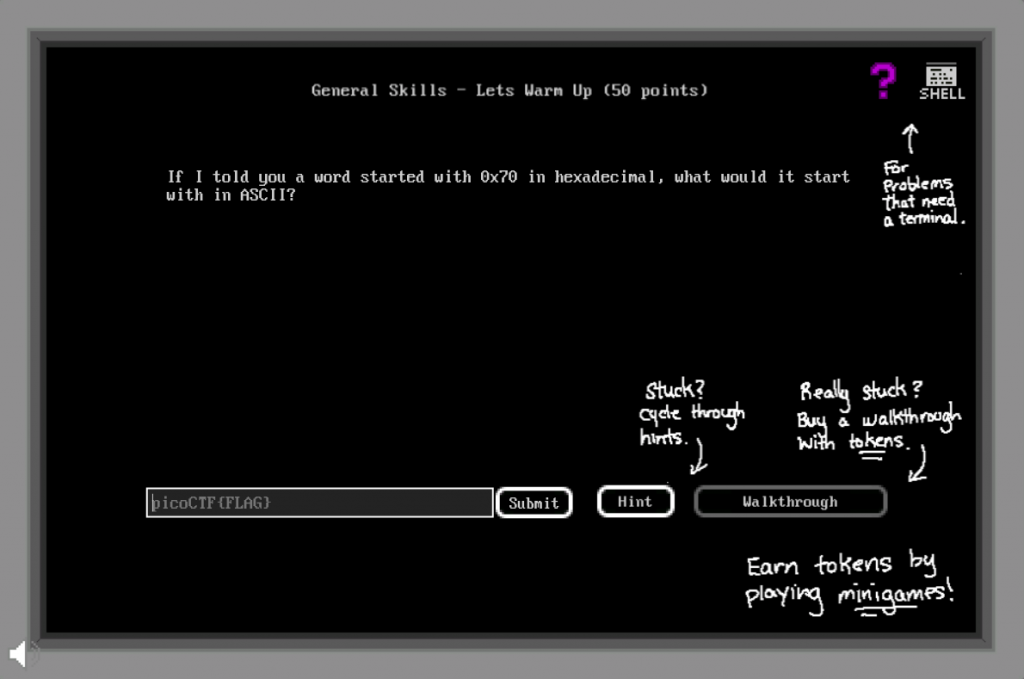

输入完送出後就会进到第一题:

你会发现非常眼熟,因为这题我们解过了!右上角的 shell 点进去可以使用 webshell ,但在没有提供档案的场合都不需要使用 webshell ,

你可以直接在你的 shell 上操作,像这题你可以自己写 Python 档来转换 ASCII code ,

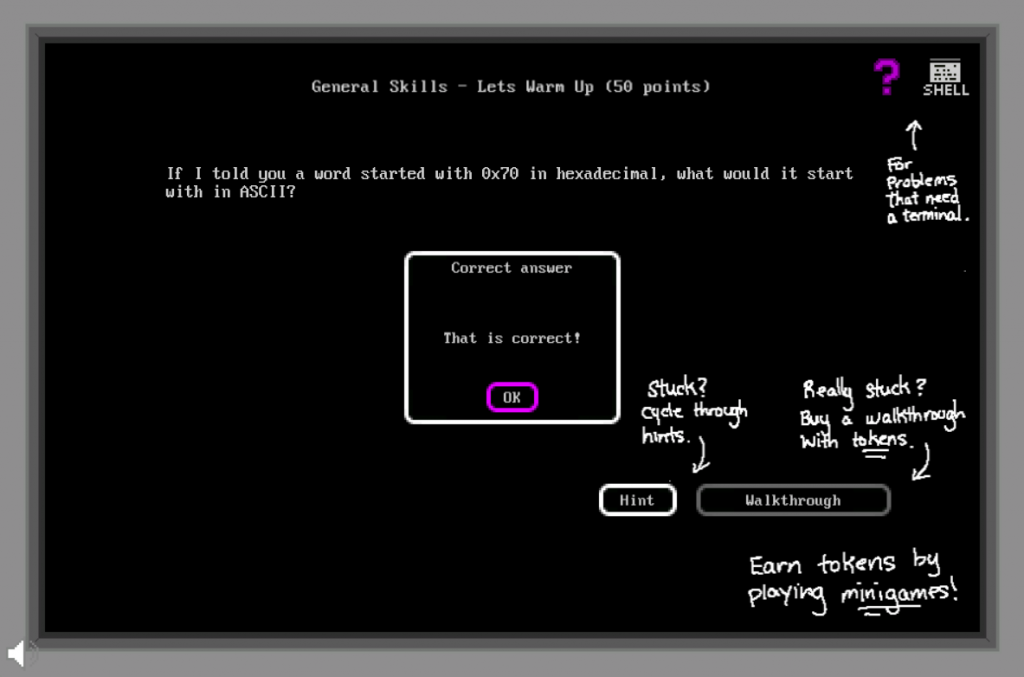

我还记得答案,是p,所以我们就在栏位中输入 picoCTF{p} 然後送出!如果答案正确,确实找到了 flag ,就会显示:

每答对一题通常就会有一些剧情,有兴趣可以看看,满有身历其境的感觉。

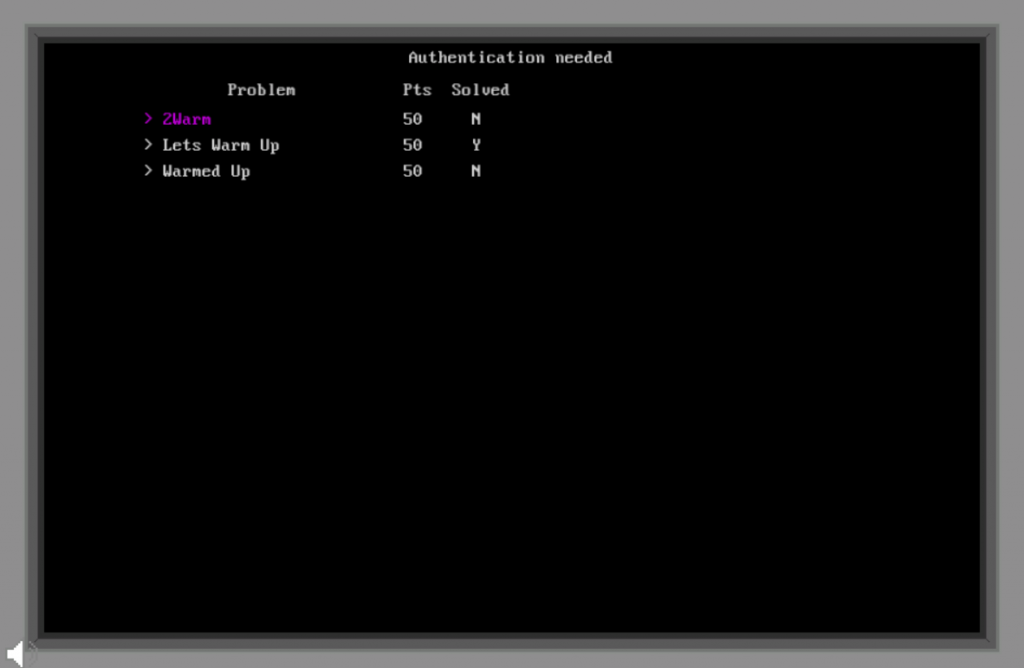

解完後,会进入像选单的界面,这个游戏世界有七大领域,包括基础技能与其他六大类,

跟我们前几天介绍的一样,每个领域都有台电脑,每个电脑都会有许多题题目,

玩家就是在解题过程中找出剧情谜团、蒐集宝物。那每台电脑界面都类似这样:

点入想解的题目就可以开始解题,解题方式跟我们前几天介绍的一致,

解完的题目会标记出来。

其他细节我就不赘述了,让各位去摸索吧!

这个游戏就是让我们前几天的解题过程更加有临场感,

其实解题的内容都差不多,所以如果不喜欢游戏的人倒是可以不用玩,

直接 picoGym 解题就好。喜欢有点中二、或喜欢看剧情的人,就推荐用这个来入坑 CTF ,

在玩的过程体验当骇客的感觉,也能慢慢了解 CTF 是什麽。 -

<<: 【Day22-图表】文不如表,表不如图——使用seaborn一行透过图表观察资料!

>>: Day22 浏览器上检查你的React - React developer Tool

Day 22 Password Attacks - 密码攻击(hashcat)

前言 昨天体验过搭配密码字典的工具来暴力破解,直觉能想到简易的破解的方法,就是针对密码字典里面的密码...

JavaScript基本功修练:Day26 - Promise的语法糖:async/await

除了Promise之外,还有async/await语法来处理非同步程序,它背後的操作原理与Promi...

【LeetCode】Binary Tree

大部分会碰到的是 Binary Tree 和 Binary Search Tree。 常见错误:nu...

[Angular] Day33. Communicating with backend services using HTTP

在现代的网页中绝大部分会需要与 server 互相沟通,无论是从 server 获取商品的资料用於显...

OWASP SAMM-安全冠军(Security Champion)

-SAMM 概述(来源:https : //owaspsamm.org) 文化有不同的背景或层次,...